Biztonság - Oldal 2

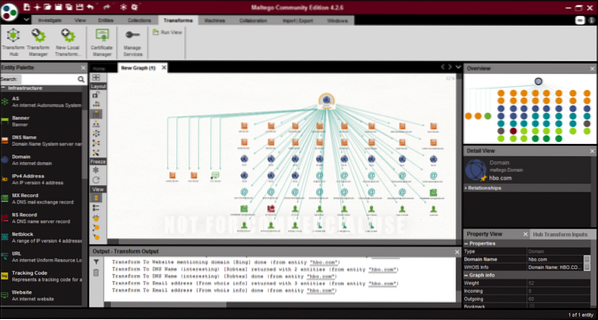

OSINT eszközök és technikák

Az OSINT vagy az Open Source Intelligence az elosztott és szabadon hozzáférhető forrásokból történő adatgyűjtés. Az OSINT eszközöket az internetről sz...

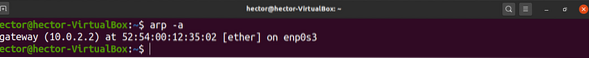

Az arping Command használata Linux alatt

A hálózati rendszergazda számára az ARP protokoll ismerősnek tűnhet. Az ARP egy olyan protokoll, amelyet a 2. réteg eszközei egymással való felfedezés...

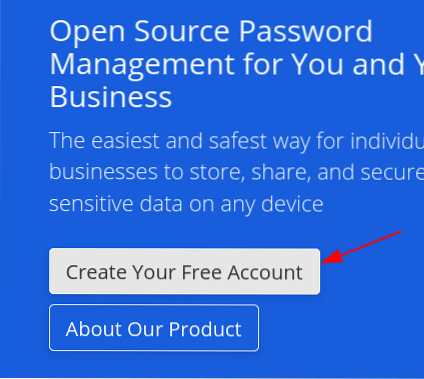

Bitwarden Linux alatt

A modern korszakban a világ jelentős előrelépést tapasztalt a technológiai szektorban. Az új és fejlett technológiák megkönnyítették az emberek életét...

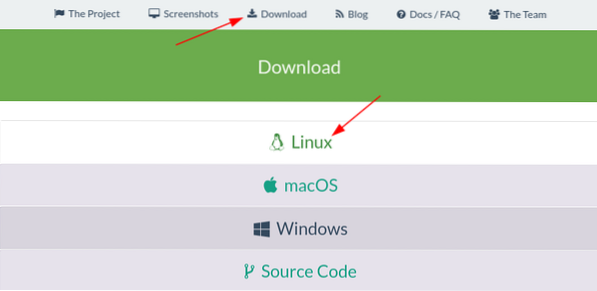

KeePassXC Linuxon

A jelenlegi világban a technológia az életünket járja, mivel teljes mértékben függővé váltunk olyan eszközöktől, mint okostelefonok, számítógépek stb....

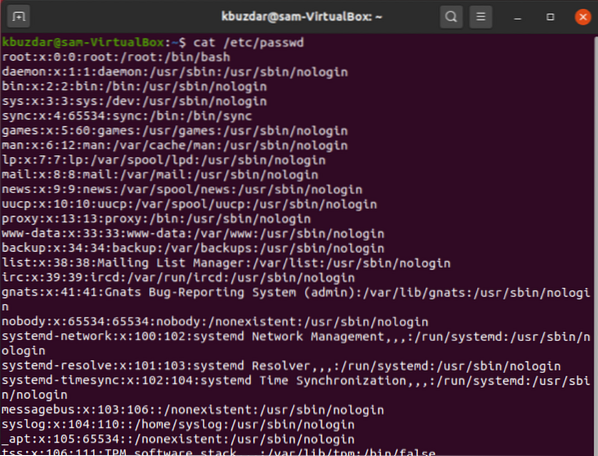

Hol és hogyan tárolják a jelszavakat a Linuxon?

A felhasználói név egy adott fiókhoz tartozó megfelelő jelszóval az elsődleges követelmény, amelyen keresztül a felhasználó hozzáférhet egy Linux rend...

Hogyan ellenőrizhető, hogy egy port van-e használatban Linux alatt

Ha informatikai háttérrel rendelkezik, vagy egy kicsit is ismeri a hálózatot, akkor hallhatott a TCP / IP veremről. A TCP / IC verem öt különböző réte...

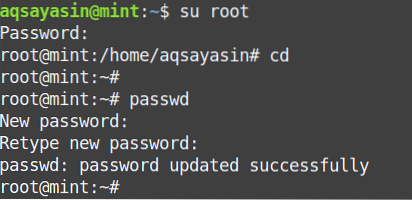

A root jelszó megváltoztatása vagy visszaállítása Linux alatt

Ha hosszú ideig nem jelentkezett be root felhasználóként, és sehol sem mentette el a bejelentkezési információkat, akkor valószínű, hogy elveszítheti ...

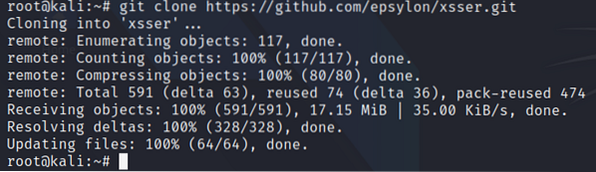

Ingyenes XSS eszközök

Helyek közötti szkriptek, közismert nevén XSS, egy típusa sebezhetőség amelyben a támadók távolról injekcióznak egyedi parancsfájlokat a weboldalakra....

SAML vs. OAUTH

SAML és OAUTH technikai szabványok a felhasználók engedélyezésére. Ezeket a szabványokat a webalkalmazások fejlesztői, a biztonsági szakemberek és a r...

Phenquestions

Phenquestions