A nulla nap fejlesztéséhez két lehetőség van: vagy saját fejlesztése, vagy mások által kidolgozott nulla nap befogása. A nulla nap önálló fejlesztése monoton és hosszú folyamat lehet. Nagy tudást igényel. Sok időbe telhet. Másrészről a nulla napot mások fejlesztve rögzíthetik, és újra felhasználhatják. Sok hacker használja ezt a megközelítést. Ebben a programban felállítottunk egy mézes edényt, amely nem biztonságosnak tűnik. Aztán megvárjuk, amíg a támadók vonzódnak hozzá, majd a rendszerükbe betörve kártevőiket elfogják. Egy hacker bármely más rendszerben újra felhasználhatja a rosszindulatú programot, ezért az alapvető cél a rosszindulatú program első rögzítése.

Dionaea:

Markus Koetter fejlesztette ki a Dionaea-t. A Dionaea nevét elsősorban a növényevő Vénusz légycsapójáról kapta. Elsősorban alacsony interakciós mézespot. A Dionaea olyan szolgáltatásokat tartalmaz, amelyeket a támadók megtámadnak, például HTTP, SMB stb., és egy védtelen ablakrendszert utánoz. Dionaea a Libemut használja a héjkód észlelésére, és éberen tud minket tenni a héjkóddal kapcsolatban, majd elfog. Egyidejű értesítéseket küld a támadásról az XMPP-n keresztül, majd rögzíti az információkat egy SQ Lite adatbázisba.

Libemu:

A Libemu olyan könyvtár, amelyet shell kód és x86 emuláció detektálására használnak. A Libemu rosszindulatú programokat rajzolhat a dokumentumokba, például RTF, PDF stb. a heurisztika segítségével ellenséges magatartásra használhatjuk. Ez egy mézes edény fejlett formája, és a kezdőknek nem szabad kipróbálniuk. A Dionaea nem biztonságos, ha egy hacker megsérti, az egész rendszerét veszélyezteti, és erre a célra a lean telepítést kell használni, a Debian és az Ubuntu rendszer előnyben részesítése.

Javaslom, hogy ne használja olyan rendszeren, amelyet más célokra használnak, mivel könyvtárakat és kódokat telepítünk, amelyek károsíthatják a rendszer más részeit. Dionaea viszont nem biztonságos, ha veszélybe kerül, akkor az egész rendszer veszélybe kerül. Erre a célra a lean telepítést kell használni; A Debian és az Ubuntu rendszereket részesítik előnyben.

Telepítési függőségek:

A Dionaea egy összetett szoftver, és sok olyan függőséget igényel, amelyek nincsenek telepítve más rendszerekre, mint például az Ubuntu és a Debian. Tehát a Dionaea telepítése előtt telepítenünk kell a függőségeket, és ez unalmas feladat lehet.

Például a kezdéshez le kell töltenünk a következő csomagokat.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

build-nélkülözhetetlen felforgatás git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

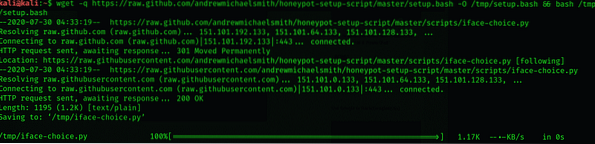

Andrew Michael Smith forgatókönyve letölthető a Github-ból a wget használatával.

A szkript letöltésekor telepíti az alkalmazásokat (SQlite) és a függőségeket, majd letölti és konfigurálja a Dionaea-t.

$ wget -q https: // nyers.github.com / andremichaelsmith / honeypot-setup-script /master / setup.bash -O / tmp / beállítás.bash && bash / tmp / beállítás.bash

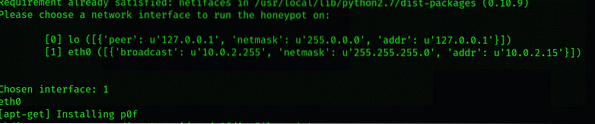

Válasszon egy felületet:

A Dionaea beállítja önmagát, és felkéri Önt, hogy válassza ki azt a hálózati interfészt, amelyet a mézespot hallgatni kíván a függőségek és az alkalmazások letöltése után.

Dionaea beállítása:

Most a mézes edény készen áll és működik. A jövőben bemutatóban megmutatom, hogyan lehet azonosítani a támadók tárgyait, hogyan állíthatjuk be Dionaea-t valós támadás idején, hogy figyelmeztessem,

És hogyan lehet átnézni és elfogni a támadás héjkódját. Teszteljük támadási eszközeinket és a Metasploit-ot annak ellenőrzésére, hogy képesek vagyunk-e elkapni rosszindulatú programokat, mielőtt azokat online állapotba helyezzük.

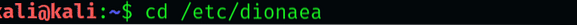

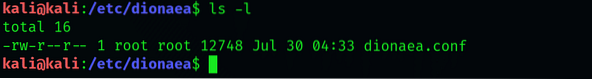

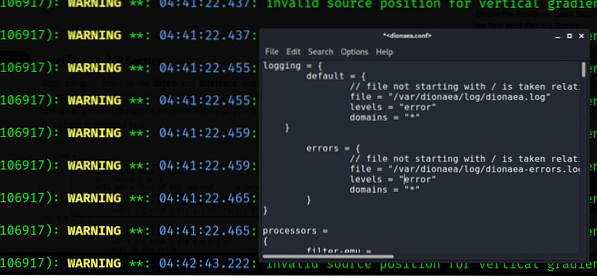

Nyissa meg a Dionaea konfigurációs fájlt:

Ebben a lépésben nyissa meg a Dionaea konfigurációs fájlt.

$ cd / etc / dionaea

A Vim vagy az ettől eltérő szövegszerkesztő működhet. Ebben az esetben a Leafpad-t használják.

$ sudo leafpad dionaea.konfNaplózás konfigurálása:

Több esetben több gigabájtnyi naplófájl látható. A naplózási hibák prioritásait konfigurálni kell, és ebből a célból görgessen lefelé egy fájl naplózási szakaszát.

Interfész és IP szakasz:

Ebben a lépésben görgessen le a felületig, és hallgassa meg a konfigurációs fájl egy részét. Szeretnénk, ha a kezelőfelületet manuálisan állítanánk be. Ennek eredményeként a Dionaea rögzíti az Ön által választott felületet.

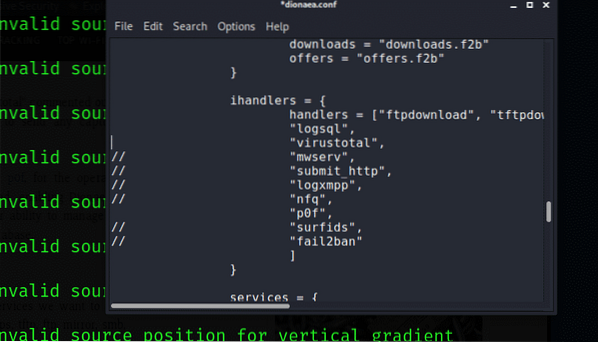

Modulok:

A következő lépés a modulok beállítása a Dionaea hatékony működéséhez. A p0f-et fogjuk használni az operációs rendszer ujjlenyomatvételéhez. Ez elősegíti az adatok átvitelét az SQLite adatbázisba.

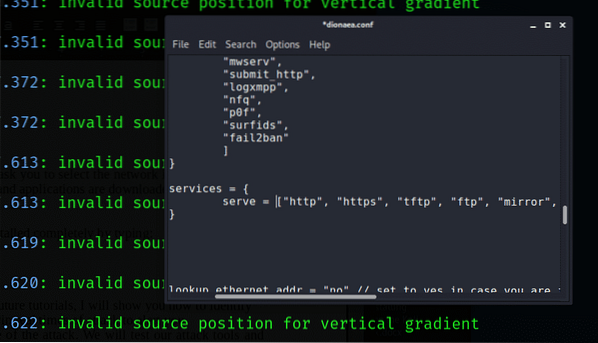

Szolgáltatások:

A Dionaea a https, http, FTP, TFTP, smb, epmap, sip, mssql és mysql futtatására van beállítva

Tiltsa le a Http-t és a https-t, mert a hackerek valószínűleg nem tévesztik meg őket, és nem is sebezhetőek. Hagyja a többieket, mert nem biztonságos szolgáltatások, és hackerek könnyen megtámadhatják őket.

Indítsa el a dionaea tesztelését:

Az új konfiguráció megtalálásához futtatnunk kell a dionaea-t. Ezt megtehetjük a következő gépeléssel:

$ sudo dionaea -u senki -g nogroup -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

A Dionaea segítségével elemezhetjük és elfoghatjuk a rosszindulatú programokat, mivel azok sikeresen futnak.

Következtetés:

A nulla napos kihasználás révén a hackelés egyszerűvé válhat. Ez a számítógépes szoftverek sebezhetősége, és nagyszerű lehetőség a támadók vonzására, és bárki belecsábítható. Könnyen kihasználhatja a számítógépes programokat és adatokat. Remélem, hogy ez a cikk segít többet megtudni a Zero-Day Exploitról.

Phenquestions

Phenquestions