Mielőtt elkezdené, meg kell tanulnia a következő fogalmakat:

Tárgyak: folyamatok vagy felhasználók.

Tárgyak: fájlok vagy fájlrendszerek.

Típusérvényesítés: a SELinuxon az összes alanynak és objektumnak _t végű típusazonosítója van. „A típusérvényesítés az a fogalom, hogy egy kötelező beléptető rendszerben a hozzáférést az alany-hozzáférés-objektum szabálykészleten alapuló engedélyezés szabályozza.

A SELinuxban a típuskényszerítés az alanyok és az objektumok címkéin alapul. A SELinux önmagában nem tartalmaz olyan szabályokat, amelyek kimondanák / bin / bash végre tudja hajtani / bin / ls. Ehelyett hasonló szabályai vannak, mint a „A user_t címkével ellátott folyamatok képesek végrehajtani a bin_t címkével ellátott rendszeres fájlokat.”(Forrás: https: // wiki.gentoo.org / wiki / SELinux / Type_enforcement)

Diszkrecionális hozzáférés-vezérlés (DAC): A DAC az a tulajdonosi és engedélyezési rendszer, amelyet a Linuxban használunk az objektumokhoz, például fájlokhoz vagy könyvtárakhoz való hozzáférés kezeléséhez. A diszkrecionális hozzáférés-vezérlésnek semmi köze a SELinuxhoz, és ez egy másik biztonsági réteg. A DAC-ról további információkért keresse fel a Linux engedélyek magyarázatát.

Kötelező hozzáférés-vezérlés (MAC): egyfajta hozzáférés-vezérlés, amely korlátozza az alanyok hozzáférését az objektumokkal. A DAC-tal ellentétben a MAC-felhasználók nem módosíthatják a házirendeket.

Az alanyok és objektumok biztonsági kontextusával (biztonsági attribútumokkal) rendelkezik, amelyet a SELinux felügyel és a végrehajtandó szabályok által létrehozott biztonsági irányelvek szerint kezel.

Szerepalapú hozzáférés-vezérlés (RBAC): szerepkörökön alapuló hozzáférés-vezérlés egy típusa, kombinálható MAC-tal és DAC-tal egyaránt. Az RBAC házirendek sok szervezeten belüli felhasználók kezelését egyszerűvé teszik, ellentétben a DAC-kal, amely egyedi engedélykiosztásokból származhat, ez megkönnyíti az auditálást, a konfigurációt és a házirend-frissítéseket.

Végrehajtási mód: A SELinux házirendek alapján korlátozza az alanyok hozzáférését az objektumokhoz.

Megengedő mód: A SELinux csak illegitim tevékenységet naplóz.

A SELinux funkciói közé tartozik (Wikipédia lista):

- A politika és a végrehajtás tiszta elkülönítése

- Jól meghatározott házirend-interfészek

- A házirendet lekérdező és a hozzáférés-vezérlést kikényszerítő alkalmazások támogatása (például, páva jobok futtatása a megfelelő kontextusban)

- Konkrét szakpolitikák és szakpolitikai nyelvek függetlensége

- Bizonyos biztonsági címke formátumok és tartalmak függetlensége

- Egyedi címkék és vezérlők a kernelmobjektumokhoz és szolgáltatásokhoz

- Az irányelvváltozások támogatása

- Külön intézkedések a rendszer integritásának (tartománytípus) és az adatok titkosságának (többszintű biztonság)

- Rugalmas politika

- Ellenőrzi a folyamat inicializálását és öröklődését, valamint a program futtatását

- Irányítja a fájlrendszereket, könyvtárakat, fájlokat és a megnyitást fájlleírók

- Vezérelheti a foglalatokat, az üzeneteket és a hálózati interfészeket

- A „képességek” használatának ellenőrzése

- Gyorsítótárazott információk a hozzáférési döntésekről az Access Vector Cache (AVC) útján

- Default-deny házirend (a házirendben kifejezetten meg nem határozott minden nem engedélyezett).

Forrás: https: // en.wikipédia.org / wiki / Security-Enhanced_Linux # Jellemzők

jegyzet: a felhasználók különböznek a SELinuxon és a passwd-n.

A SELinux beállítása a Debian 10 Buster-en

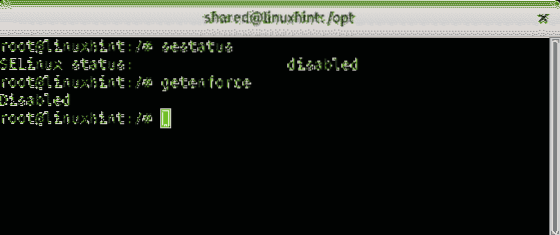

Az én esetemben a SELinux le volt tiltva a Debian 10 Buster-en. A SELinux engedélyezése az egyik alapvető lépés a Linux eszköz biztonságának megőrzéséhez. A SELinux állapotának megismeréséhez futtassa a következő parancsot:

/ # sestatus

Megállapítottam, hogy a SELinux le van tiltva, az engedélyezéséhez néhány csomagot telepítenie kell egy előtte, utána apt frissítés, futtassa a parancsot:

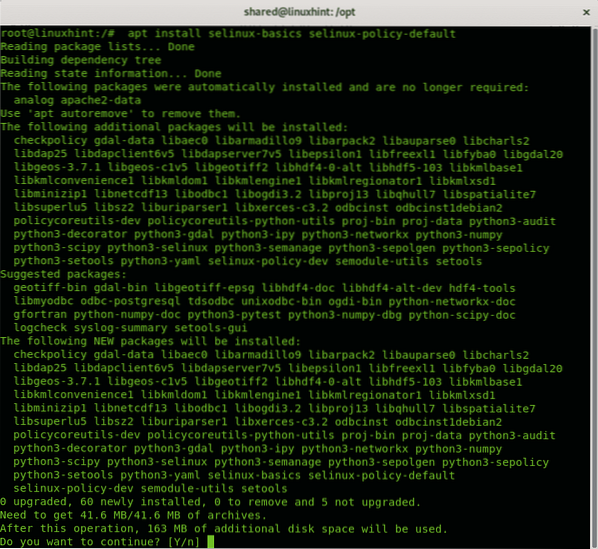

/ # apt install selinux-basics selinux-policy-default

Kérésre nyomja meg Y a telepítési folyamat folytatásához. Fuss apt frissítés a telepítés befejezése után.

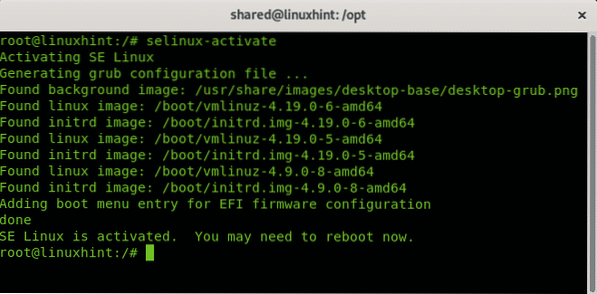

A SELinux engedélyezéséhez futtassa a következő parancsot:

/ # selinux-activ

Mint látható, a SELinux megfelelően aktiválódott. Az összes módosítás végrehajtásához újra kell indítania a rendszert az utasításoknak megfelelően.

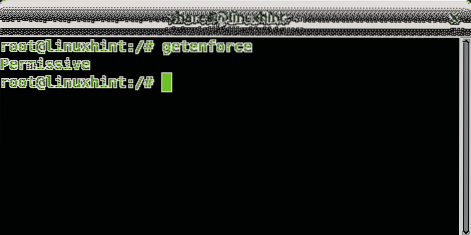

A getenforce parancs felhasználható a SELinux állapot megismerésére, ha megengedő vagy kényszerítő módban van:

/ # getenforce

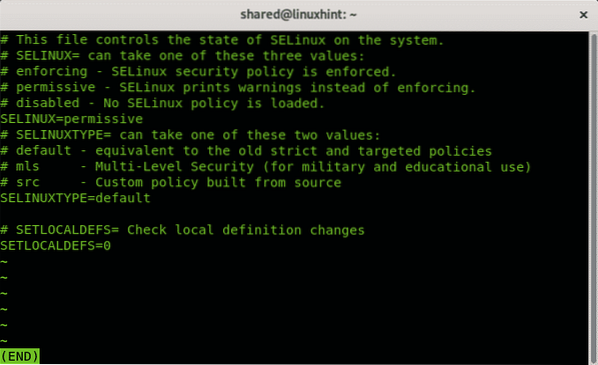

A megengedő mód helyettesíthető a paraméter beállításával 1 (megengedő 0). A paranccsal ellenőrizheti a konfigurációs fájl módját is Kevésbé:

/ # kevesebb / etc / selinux / config

Kimenet:

Mint látható, a konfigurációs fájlok a megengedő módot mutatják. nyomja meg Q leszokni.

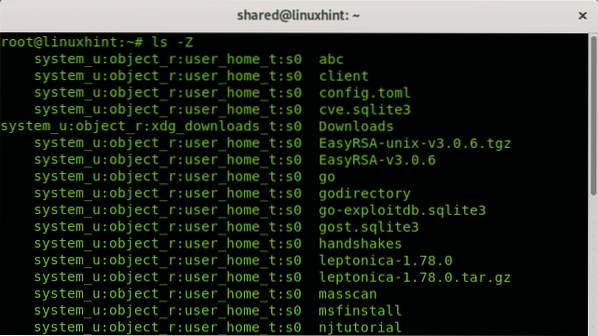

A fájl vagy a folyamat biztonsági környezetének megtekintéséhez használhatja a -Z jelzőt:

/ # ls -Z

A címke formátuma felhasználó: szerep: típus: szint.

semanage - SELinux házirend-kezelő eszköz

A semanage a SELinux házirend-kezelő eszköz. Lehetővé teszi a logikai értékek (amelyek lehetővé teszik a folyamat menet közbeni módosítását), felhasználói szerepek és szintek, hálózati interfészek, házirend-modulok és egyebek kezelését. A Semanage lehetővé teszi a SELinux házirendek konfigurálását a források fordítása nélkül. A Semanage lehetővé teszi a kapcsolatot az operációs rendszer és a SELinux felhasználók, valamint bizonyos objektumok biztonsági kontextusai között.

A semanage-ról további információkért keresse fel a man oldalt: https: // linux.meghal.net / man / 8 / semanage

Következtetés és megjegyzések

A SELinux egy további módszer a folyamatoktól a rendszererőforrásokhoz, például fájlokhoz, partíciókhoz, könyvtárakhoz stb. Való hozzáférés kezelésére. Lehetővé teszi hatalmas privilégiumok kezelését szerep, szint vagy típus szerint. Engedélyezése kötelező biztonsági intézkedés, és használatakor fontos megjegyezni a biztonsági réteget, és az engedélyezés vagy letiltás után újraindítani a rendszert (a letiltás egyáltalán nem ajánlott, kivéve bizonyos teszteket). Előfordul, hogy a fájlhoz való hozzáférést a rendszer ellenére blokkolják, vagy az operációs rendszer engedélyeit megadják, mert a SELinux tiltja.

Remélem, hogy hasznosnak találta ezt a cikket a SELinuxról, mivel bevezette ezt a biztonsági megoldást, kövesse a LinuxHint alkalmazást, ha további tippeket és frissítéseket szeretne kapni a Linuxról és a hálózatról.

Kapcsolódó cikkek:

- SELinux az Ubuntu bemutatón

- A SELinux letiltása a CentOS 7 rendszeren

- Linux biztonsági hardver ellenőrzőlista

- AppArmor-profilok az Ubuntuban

Phenquestions

Phenquestions