Vezeték nélküli tesztelés és eszközök

A vezeték nélküli tesztelés megvizsgálja és elemzi azokat az eszközöket, amelyek képesek kapcsolódni más hálózatokhoz. Ezek az eszközök különféle feladatokat és funkciókat látnak el, és megfelelőségük és szabályozásuk érdekében tesztelik őket. Különféle eszközöket használnak erre a célra; például Aircrack-ng, Wifite, Wireshark, Wash stb. Egy másik kifejezés, amelyet egy eszköz vagy hálózat potenciáljának tesztelésére használnak, Network Reconnaissance néven ismert. Különféle eszközöket használnak a hálózatfelderítés aktiválásához a vezeték nélküli tesztelés során.

Ez a cikk a hálózatfelderítést és az aktiválásához használt eszközöket tárgyalja.

Hálózati felderítés kezdőknek

Hogyan célozhat meg valamit, amit nem lát? Erre a célra létezik egy Nmap néven ismert lábnyom-eszköz. Ha a szomszédok folyamatosan bosszantják a WiFi használatát, ezzel az eszközzel átkutathatja a teljes otthoni hálózatot. Az Nmap megmutatja minden csatlakoztatott eszközt, és minden információt megad a céleszközről. Szerverek vagy útválasztók beolvasására is használják. Bármely webhelyről letöltheti az Nmap-ot, például az nmap-ról.org. Elérhető olyan népszerű operációs rendszerek számára, mint a Linux és a Windows. Az Nmap előre telepítve van a Kali Linux rendszerhez, csak el kell indítania és futtatnia kell a programot. Csak annyit kell tennie, hogy megnyitja az Nmap-ot, és megadja az útvonal jelszavát, és máris megy.

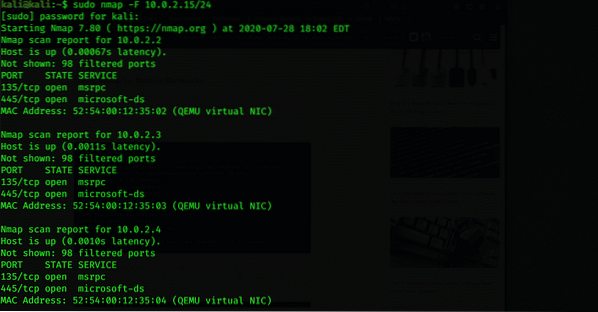

Nmap a helyi hálózatokhoz

Az Nmap egy nagyszerű hálózati felderítő eszköz, amelyet bármely eszközhöz csatlakoztatott adatok beolvasására használnak. Beolvashatja az összes szervert és rendszert, és ellenőrizheti a hálózat és az operációs rendszer gyengeségeit. Az Nmap segítségével ellenőrizheti az élő rendszereket, a portok megnyitását, a szalaghirdetés megragadását, a proxyk előkészítését, az IP cím és az operációs rendszer verziójának megtekintését, valamint a csatlakoztatott eszköz egyéb részleteit. Ezen információk fogadásához írja be a következő parancsot:

$ sudo nmap -F 10.0.2.15/24

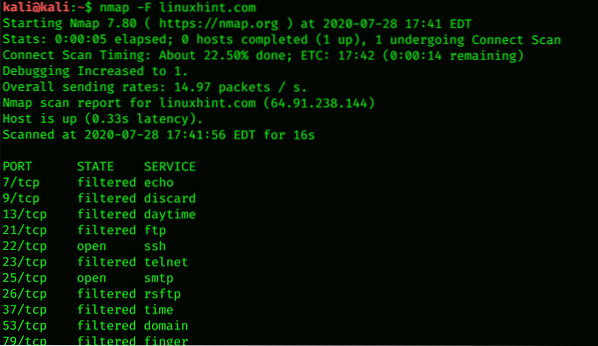

Nmap a távoli hálózatokhoz

Az Nmap TCP és UDP csomagokat küld a távoli állomásnak, és elemzi a válasz szinte minden részét. Az Nmap teszteket is végez, például TCP-t. Dióhéjban az Nmap-t használják a hálózati készlet meghatározására, valamint arra, hogy a gazda mennyire sérülékeny. Az Nmap az operációs rendszer távoli észlelését is biztosítja. Az operációs rendszer felismerése a TCP / IP verem ujjlenyomatának segítségével megkeresi, hogy mely operációs rendszer fut a célgépen. A következő parancskód segíthet ebben a célban:

$ nmap -F linuxhint.com

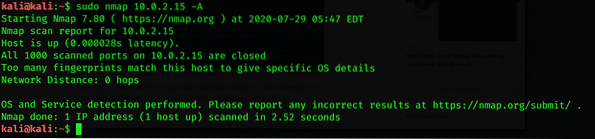

Állítsa be az Nmap-ot egyetlen cél beolvasásához

Valaki minden mozdulatának figyelemmel kíséréséhez a legjobb megoldás az eszköz beolvasása. Az Nmap futtatásával részletes információkat kaphat az IP-címről, az operációs rendszer verziójáról és a hálózaton lévő eszközhöz kapcsolódó összes webhelyről. Az Nmap szkennelés akkor is hasznos, ha Ön egyetlen célt keres. Ez úgy történhet, hogy az Nmap futtatásával átvizsgálja a helyi szervert. A következő parancskód használható egyetlen cél beolvasására:

$ sudo nmap 10.0.2.15 -A

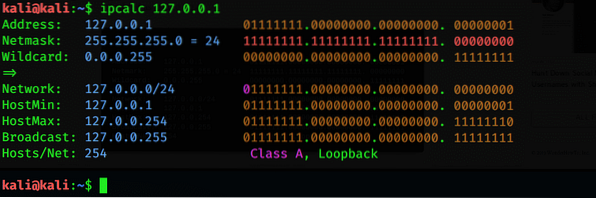

Számolja ki az alhálózatot, és vizsgáljon meg egy hatótávolságot az eszközök felfedezéséhez

Az Nmap képes megtalálni az összes eszközt, IP-címet és MAC-címet, amelyek egy szerverhez vannak csatlakoztatva. Az összes eszköz alhálózati tartományát megtalálja az IPcalc néven ismert egyszerű eszköz használatával. Az alhálózati tartomány az elérhető vagy a hálózathoz csatlakoztatott IP-címek tartománya. Az alhálózati tartományban lévő összes eszköz felsorolásához írja be a következő parancsot:

$ ipcalc 127.0.0.1

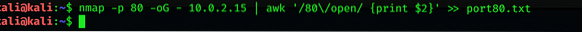

Hozzon létre egy céllista az aktív gazdagépekről

Miután megadta az összes IP-címet az adott tartományban, további információt kaphat a -A attribútum használatával a paranccsal. Az Nmap terminál alábbi parancsának követésével az aktív gazdagép listáit tartalmazó fájlt is beszerezheti:

$ nmap -p 80 -oG - 10.0.2.15. | awk '/ 80 \ / open / print $ 2'>> port80.txt

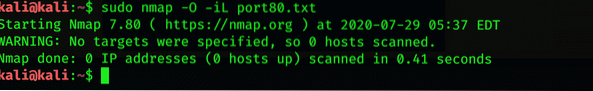

Azonosítsa az operációs rendszert a felfedezett eszközökön

Hasznos dolog tudni egy eszközről az operációs rendszerét. Az Nmap használatával azonosíthatja és felismerheti az eszköz által használt operációs rendszert. Ehhez használja a következő terminálemulátor parancsot:

$ sudo nmap -O -iL port80.txt

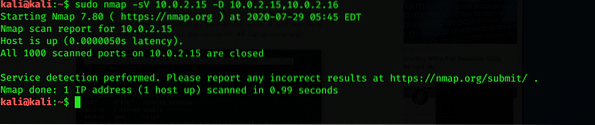

Az Nmap használatával információkat szerezhet az alkalmazásokról és azok verzióiról a következő paranccsal:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

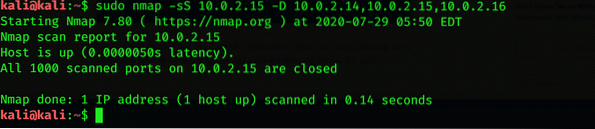

Haladó szkennelések és megoldások

Az Nmap az útválasztóval kapcsolatos problémák miatt leállhat. Ebben az esetben nehézségekbe ütközhet az adatok beolvasása. Megoldhatja ezt a problémát a -Pn hozzáadásával, amely az útválasztó felé eshet és csipoghat. Ha nem akarja, hogy más személyek észrevegyék őket szkennelés céljából, akkor hozzáadhatja a -D parancsot.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Következtetés

Ha meg szeretné vizsgálni a hálózathoz csatlakoztatott eszközöket, akkor az Nmap a legjobb megoldás erre a feladatra. Az Nmap egy de facto szkennelő eszköz, amely élő állomásokat, operációs rendszereket és nyitott portokat keres. Ez egy nyitott eszköz, amely minden platformon elérhető. Az Nmap fő célja a hálózati penetrációs tesztelő; más szóval: Hálózati felderítés. Remélem, hogy az ebben a cikkben tárgyalt fogalmak elegendőek ahhoz, hogy elsajátítsák a Hálózati felderítés alapötletét és a Kali Linuxban a feladat végrehajtásához használt eszközöket.

Phenquestions

Phenquestions