A Nikto telepítése:

Ebben az esetben Debian rendszert használok, letöltheti a Nikto-t a Debianhoz a https: // csomagokról.debian.org / jessie / all / nikto / download . Abban az esetben, ha a rendszer függőségi hibákat ad vissza adpkg -i

Kezdő lépések Nikto-val:

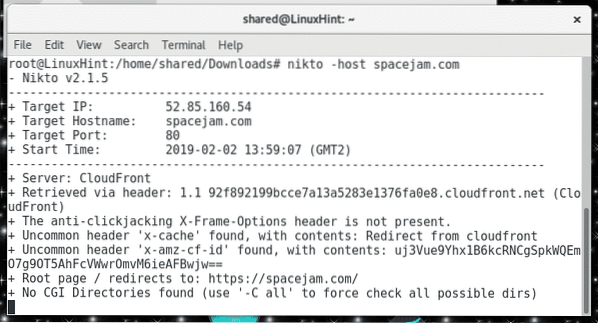

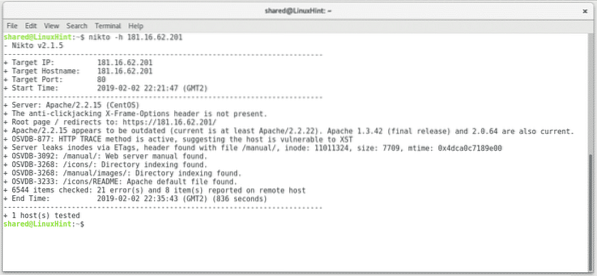

Mint minden Linux-csomagnál, mindig dobhat egy „man nikto” -t az összes paraméter megismeréséhez. Az első paraméter, amelyet használunk, és amely kötelező, az -házigazda (vagy -h) a cél megadásához. Ebben az esetben úgy döntöttem, hogy egy nagyon régi, nem karbantartott weboldalt veszek célba, amely érdekes eredményeket hozhat:

Mint minden szkenner esetében, a lábnyom-készítés során is hasznos információkat kapunk, de az első eredményeken belül Nikto már felfedezett egy lehetséges biztonsági rést, amely a weboldalt Clickjacking-támadásoknak tette ki.

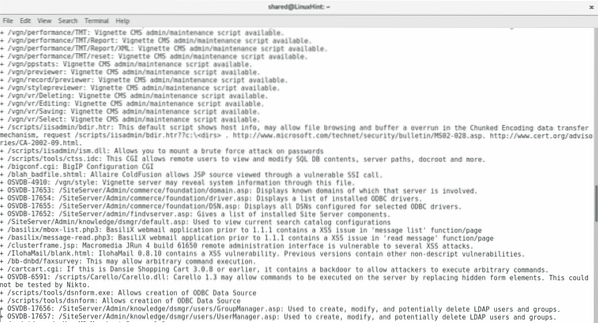

Miután láttam Nikto ajánlását a „-C all” paraméter hozzáadására, leállítottam a keresést, és újraindíthatja -Hívás.

A CGI (Common Gateway Interface) egy olyan módszer, amelyen keresztül a webszerverek kölcsönhatásba lépnek a szerverre telepített szoftverekkel vagy programokkal.

Ebben az esetben nem volt szerencsénk, de amint a fentiekből kiderült, Nikto sikeresen talált egy lehetséges sebezhetőséget annak ellenére, hogy a webhely nem tartalmaz CGI-tartalmat, vegye figyelembe, hogy a sebezhetőségek hamis pozitívak lehetnek, ezért nem aknázhatók ki.

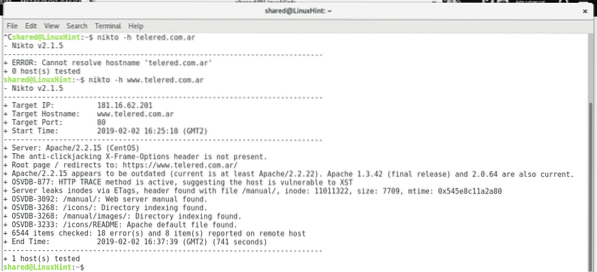

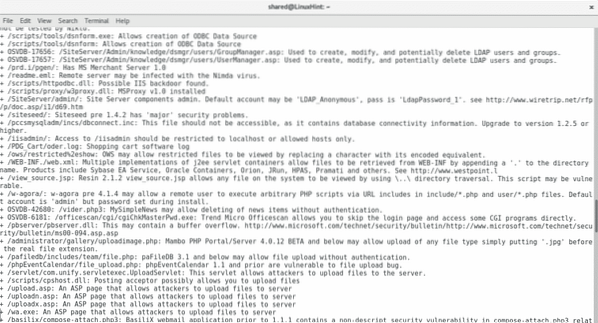

Ellenőrizzünk egy másik célt, www.telerrel.com.ar, egy internetes szolgáltató webhelye:

A weboldalon nincs átirányítás a www-re, ezért újra elindítottam a vizsgálatot.

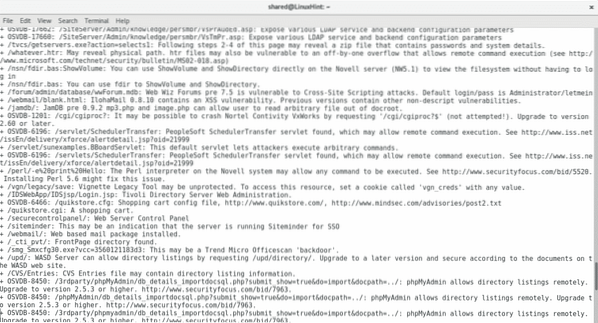

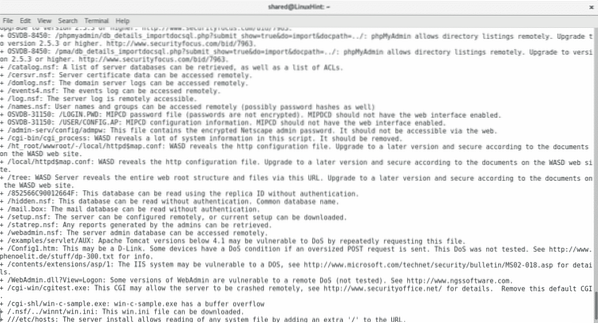

Láthatja, hogy a CentOS alatt egy régi Apache verziót használnak, és számos lehetséges biztonsági rést, például OSVDB-877, OSVDB-3092, OSVDB-3268, OSVDB-3233, korábban a http: // www webhelyen kereshettünk.osvdb.org adatbázis, de most nem elérhető, ezért a sebezhetőséget a Nikto által nyújtott információkra vagy google-ra kell alapoznunk, ebben az esetben google-on kereszteznénk a webhelyek keresztezését.

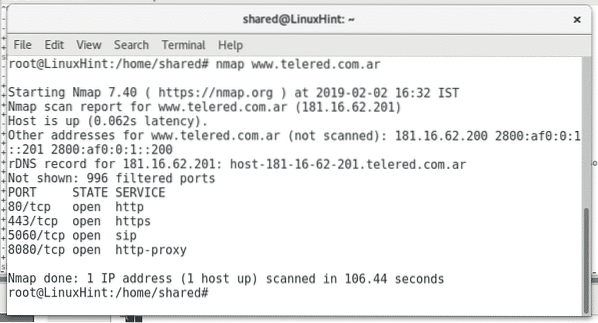

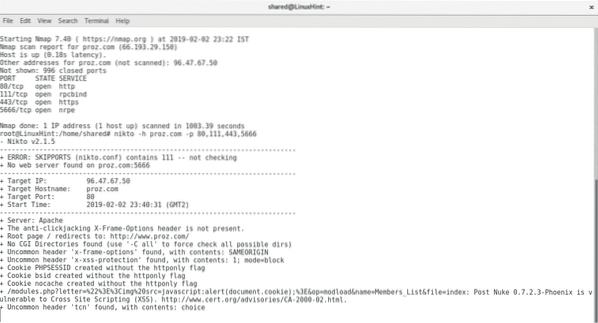

Kombináljuk a Nikto-t az Nmap-tal, így láthatjuk, hogy a webszerver milyen portokat nyitott meg a Nikto használata előtt, és rosszul dobunk egy alap Nmap-vizsgálatot ugyanazon célpont ellen, hogy ellenőrizzük, van-e további portja nyitva.

Érdekes lehet itt a VOIP-hez használt 5060-as port, a port úgy tűnik, hogy e forrás szerint ismert sérülékenységekkel társítják, a Nikto révén nem valószínű, hogy fontos eredményeket hozna, de próbáljuk ki.

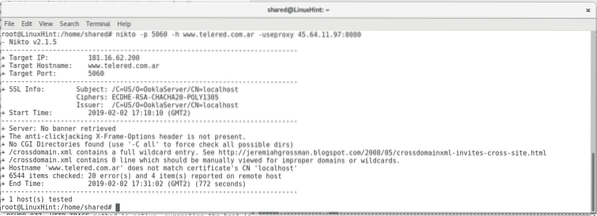

Hol

-p = megadja a portot.

-h = meghatározza a gazdagépet

-useproxy = proxy segítségével szkennelni, és elkerülni a célt, hogy lássa az IP-t.

A már korábban elindított vizsgálattal ellentétben Nikto talált egy XML fájlt, amely összekapcsol minket egy blog cikkel, amely elmagyarázza a fájl által jelentett sebezhetőséget. Javasoljuk, hogy az Nmap programot futtassa egy cél ellen, mielőtt Nikto-t használna a nyitott portok megcélzásához.

Fontos kiemelni, hogy a Nikto eredményei eltérnek az általunk használt paraméterektől és adatoktól, még ugyanazzal a célponttal szemben is, például ha a cél domain nevét vagy a cél IP-jét használja, vagy ha megváltoztatja a portot. Nézzük meg, találhatunk-e egy harmadik különböző eredményt ugyanazon a célon:

Az eredmény nagyon hasonló ebben az esetben, annak ellenére, hogy több hibát jelentettek (21 vs 18 az első vizsgálatkor), valószínűleg átirányítási problémák miatt.

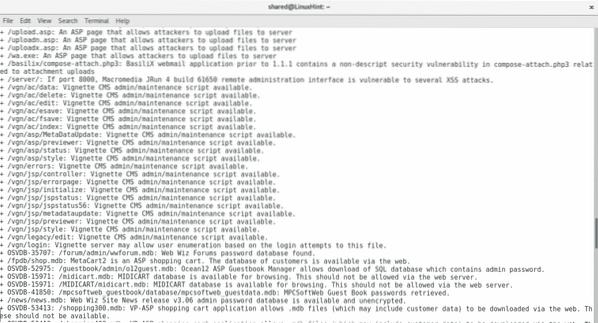

Több portos szkennelés Nikto-val:

Ha az Nmap programot arra használjuk, hogy felfedezzük, hogy egy webhelynek több portja van nyitva, akkor az összeset egyetlen Nikto munkamenetben szkennelhetjük a portok kómával történő elválasztásával az alábbiak szerint:

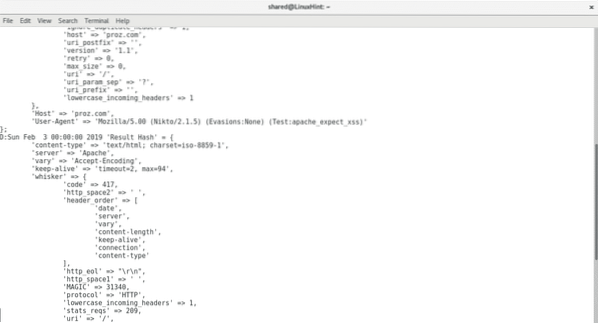

Futok:

nmap proz.comnikto -h proz.com -p 80,111,443,5666

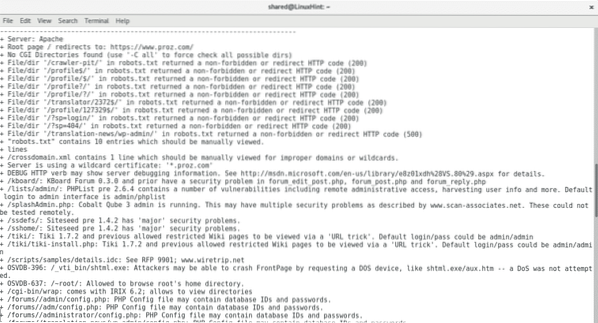

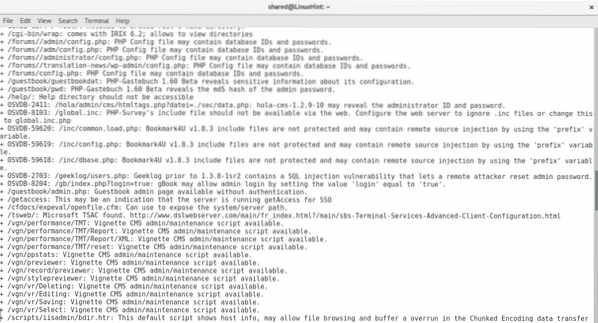

Amint látja, miután az összes nyitott portot megszereztem az Nmap által, dobtam egy Nikto-vizsgálatot, amely automatikusan eldobja azokat a portokat, amelyek nem futnak webalkalmazások. Az összes port hozzáadásával a Nikto több sérülékenységet is felfedezett, köztük nagyon érzékeny könyvtárakat, amelyek tartalmazzák a lehetséges hitelesítő adatokat, az SQL Injection és az XSS sebezhetőségeket, a nyers erő lehetőségei a szerver kihasználási lehetőségei között.

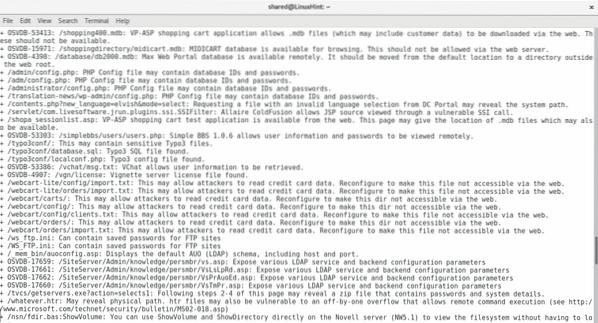

A Nikto eredmények teljes eredményekkel történő reprodukálásához fuss:

"nikto -h proz.com -p 80,111,443,5666 "Nikto beépülő modulok használata:

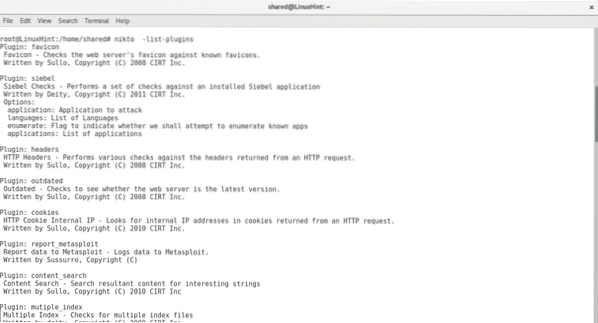

„Nikto -list-plugins”Megjeleníti a további beépülő modulok listáját, amelyek segíthetnek a cél beolvasásában vagy a Nikto által jelentett sebezhetőség megerősítésében.

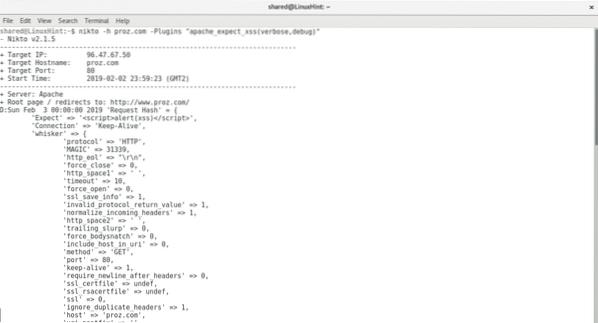

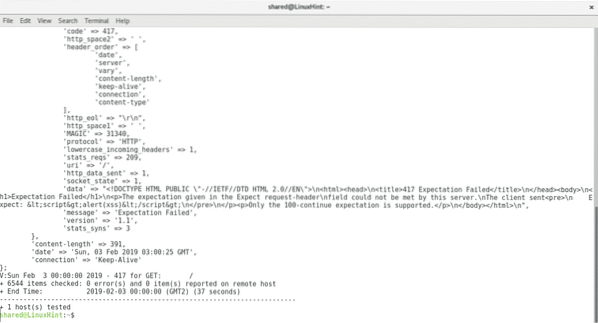

Ellenőrizzük, hogy az XSS sebezhetőségét bemutató fenti eredmények nem hamisak-e.

Fuss:

Ahogyan ebben az esetben látjuk, a Nikto tájékoztatja az „'message' => 'Sikertelen várakozás' elvetését az XSS sebezhetőségről, ha a szervered volt, akkor különböző pluginokat használhatsz a többi sebezhetőség elvetésére vagy megerősítésére.

Következtetés:

A Nikto egy nagyon könnyű sebezhetőség-leolvasó webszerverek számára. Hasznos, ha nincs időd olyan nehéz szkennerekkel foglalkozni, mint a Nexpose vagy a Nessus, ennek ellenére, ha van időd elemezni a célodat, akkor egy komplettebb szkennert javasolnék, mint például a Nexpose, Nessus, OpenVAS vagy Nmap, amelyek közül néhányat már elemeztünk a LinuxHint-ben, egyszerűen azért, mert nem korlátozódnak a webszerverekre, és minden szempontot meg kell érdemben ellenőrizni a szerver védelme érdekében.

Phenquestions

Phenquestions