dnsenum csomag

Ez egy többszálas Perl parancsfájl, amely segít a tartomány DNS-információinak tételes felsorolásában. Ez segít az IP-blokkok felfedezésében is, különösen azokban, amelyek nem összefüggenek egymással. A következő alapvető műveleteket tartalmazza:

- Szerezze be a gazdagép címét.

- A névszerverek beszerzése.

- Szerezd meg az MX rekordját.

- Szerezze be a kötési verziót, hajtson végre axfr lekérdezéseket a névszervereken.

- Most kapja meg az aldomaineket és az extra neveket a Google-súrolás segítségével.

- A nyers erővel rendelkező aldomainnal rendelkező fájl rekurziót hajt végre az NS-rekordokkal rendelkező aldomaineken is.

- Most számolja ki a tartományi hálózati tartomány C osztályát, és végezzen velük lekérdezéseket.

- Ezután végezze el a fordított keresést a netes tartományokon.

- Írja be a domain_ips szót.txt fájl az ip-blokkokhoz.

dnsmap csomag

A dnsmap eredetileg 2006-ban jelent meg Paul Craig kitalált történetének inspirációja miatt, akit „senkinek nem látott tolvajnak” neveznek. Ez elérhető a „Hálózat ellopása - a doboz birtoklása” című könyvben. A dnsmap segíti a pentest az információgyűjtés folyamatában a biztonsági értékelésekhez. Ebben a fázisban az IP hálózati blokkok, kapcsolattartási számok stb. a megcélzott vállalat egyikét a biztonsági tanácsadó fedezi fel. Van egy másik technika, amelyet az aldomain nyers kényszerítésének hívnak, és hasznos a felsorolás szakaszában, különösen akkor, ha a többi módszer, például a zónaátvitel nem működik.

Heves csomag

Lássuk, mi nem heves. Ez nem a DDoS eszköze, és nem is az egész internet átkutatására és a nem célzott támadások végrehajtására szolgál. Ez nem egy IP-szkenner. A fő cél a célok felkutatása, különösen a belső és a külső hálózat. Néhány percen belül a heves gyorsan átkutatja a domaineket több taktika segítségével, mivel a heves egy Perl-szkript. Fierce nem hajtja végre a kizsákmányolást; inkább valaki szándékosan tette a -csatlakozó kapcsolót.

DNS (Domain Name System)

A DNS a domain névrendszert jelenti, és hasonlít a telefonkönyvhöz, amely több nevet, címet és nevet tartalmaz. A DNS-t a szervezetek belső és külső hálózataihoz használják. Az IP-címek hosztneveit a DNS-protokoll segítségével oldjuk fel. Minden számítógépen van egy gazdagépfájl, amely a következő könyvtárban található, amikor nem volt DNS. C: Windows System32 illesztőprogramokstb.

Most engedje meg, hogy láthassa a következő tartományok DNS-rekordjait:

- A DNS és a zónaátvitel számbavétele a dnsenum segítségével

- Végezze el a DNS elemzését a Host segédprogram segítségével

- Az aldomainek keresése a dnsmap használatával

- DNS-lekérdezés Fierce használatával

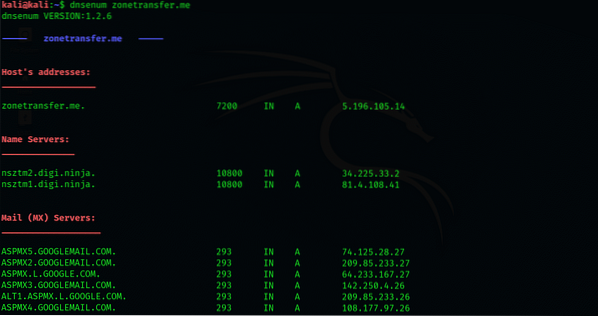

A DNS és a zónaátvitel számbavétele a dnsenum segítségével

A Dnsenum egy egyszerű eszköz. Ennek az eszköznek a használata nagyon egyszerű, mivel feloldja és felsorolja az adott cél DNS DNS-adatait. Ezenkívül automatikusan elvégzi a DNS zónaátadását a névszerver adatainak segítségével. Nézzük meg a részleteket:

Első lépésként nyissa meg az új terminál ablakát. Ezután hajtsa végre a következő parancsot: dnsenum. Ezt követően megmutatja a súgómenüt, amely részletesen leírja a különböző operátorokat és a használat módját.

Ha meglehetősen érzékeny információkhoz jutunk, például ahhoz, amit találtunk, akkor az adott célszervezet hálózati információihoz vezetünk.

Ezután a következő paranccsal végezhető el a DNS-felsorolás a tartományi átvitelen.nekem. Ez az alábbiakban látható:

$ dnsenum zonetransfer.nekem

A harmadik lépésben a DNS zóna átvitelt a dnsenum végzi a felsorolás során kapott névszerverek használatával. A részletek az alábbiak:

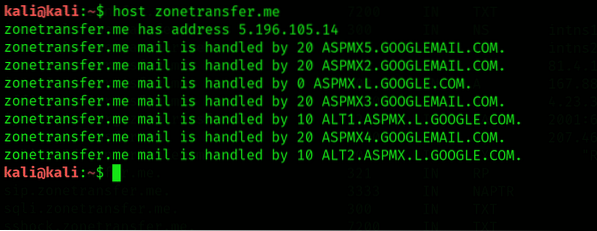

Végezze el a DNS elemzését a Host segédprogram segítségével

A gazdagép segédprogram előnyös, mivel meglehetősen benne rejlik a Linux operációs rendszerben. Ennek használatával sok DNS-információt nyerhetünk a céltartományra vonatkozóan. Nézzük meg, hogyan működik:

Első lépésként nyissa meg az új terminált a Kali Linux-ban. Ezután hajtsa végre a következő parancsot:

$ host zonetransfer.nekem

Itt fogjuk észrevenni, hogy a gazdagép megkapja a DNS rekordjait, például az A és az MX tartomány rekordjait.

Ezután használja a következő parancsot:

$ dnsenum -t zonetransfer.nekem

A tartomány névszervereinek megszerzéséhez. Itt a -t operátor segít meghatározni a DNS rekordjait.

Miután megkaptuk egy adott domain névszervereit, felhasználjuk az összegyűjtött információkat. Most elvégezzük a tartomány DNS-zónájának átvitelét a névszerverek lekérdezésével a következő parancs segítségével:

$ dnsenum -l zonetransfer.me nsztml.digi.Nindzsa

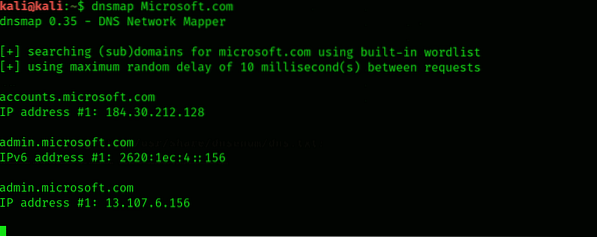

Az aldomainek keresése a dnsmap használatával

A Dnsmap másképp működik, ha felsorolja a szervezet adott tartományának aldomainjeit, majd beépített szólistaként lekérdezi a kali Linus operációs rendszerről. A dnsamp megoldja az IP-címet, amint az aldomain megtalálható. A következő parancs segítségével megtalálhatjuk a különböző szervezetek aldomainjeit az IP-címeikkel, az alábbiak szerint:

$ dnsenum microsoft.com

A rejtett érzékeny portál és könyvtárak megtalálásához fel kell fedezni egy adott szervezet aldomainjeit.

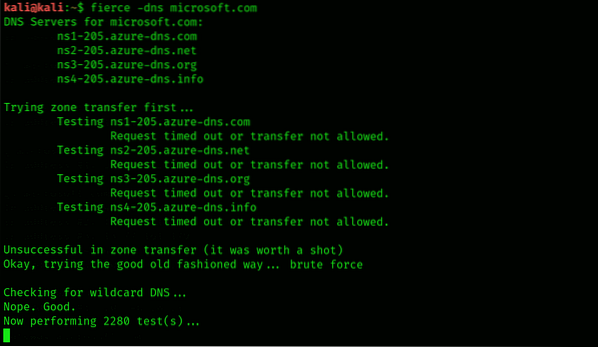

DNS-lekérdezés Fierce használatával

A Fierce egy DNS-lekérdező eszköz. Félig könnyű súlyú eszköznek tekintik, amely hatalmas kereséseket hajt végre a gazdagépek nevével és IP-területeivel rendelkező céltartományra vonatkozóan. A végrehajtáshoz a következő parancsot kell használni, az alábbiak szerint:

$ heves -dns microsoft.com

A Fierce megkapja a DNS összes rekordját, és az aldomaineket is felfedezi az adott tartomány IP-címe alapján. A céltartomány mélyreható elemzéséhez ez az eszköz több időt vesz igénybe a folyamat befejezéséhez.

Következtetés:

Ebben az oktatóanyagban megmutattam neked, mi a DNS, és hogyan működik a Kali Linux dnsenum eszköze. Megmutattam azt is, hogyan kell dolgozni a Fierce eszközzel és megszerezni az összes DNS rekordot.

Phenquestions

Phenquestions