De ma egy másik nagyszerű portleolvasóról fogunk beszélni: az Unicornscan-ról és arról, hogy miként lehet használni a következő portscanning-kísérlet során. Hasonlóan a portok keresésének más népszerű eszközeihez, mint például az nmap, számos nagyszerű funkcióval rendelkezik, amelyek egyedülállóak. Az egyik ilyen jellemző, hogy csomagokat küldhet és fogadhat két különböző szálon keresztül, ellentétben a többi portolvasóval.

Az aszinkron TCP és UDP szkennelési képességeiről ismert Unicornscan lehetővé teszi a felhasználók számára, hogy alternatív szkennelési protokollok segítségével fedezzék fel a hálózati rendszerek részleteit.

Az Unicornscan attribútumai

Mielőtt megpróbálnánk egy hálózatot és portot keresni unicornscannal, emeljük ki néhány meghatározó tulajdonságát:

- Aszinkron hontalan TCP-vizsgálat a TCP-zászlók vagy zászló-kombinációk mindegyikével

- Aszinkron protokoll-specifikus UDP szkennelés

- kiváló interfész a TCP / IP-képes inger válaszának mérésére

- Aktív és passzív távoli operációs rendszer és alkalmazások észlelése

- PCAP fájlok naplózása és szűrése

- képes a host operációs rendszerétől eltérő OS ujjlenyomatokkal rendelkező csomagok küldésére.

- Relációs adatbázis-kimenet a szkennelések eredményeinek tárolásához

- Testreszabható modul-támogatás, hogy illeszkedjen a pentesztelt rendszerhez

- Testreszabott adatkészlet nézetek.

- Rendelkezik TCP / IP veremével, amely megkülönböztető szolgáltatás, amely megkülönbözteti más portolvasóktól

- A Kali Linuxba van beépítve, nincs szükség letöltésre

Egyszerű szkennelés végrehajtása az Unicornscan segítségével

Az Unicornscan segítségével végzett legalapvetőbb vizsgálat lehetővé teszi számunkra, hogy egyetlen gazdagép IP-jét vizsgáljuk. Írja be a következőket a felületre az alapszintű szkennelés végrehajtásához az Unicornscan segítségével

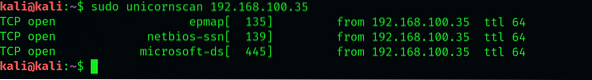

$ sudo unicornscan 192.168.100.35

Itt megpróbáltuk ezt a szkennelést egy olyan rendszeren, amelyen Win 7 csatlakozik a hálózatunkhoz. Az alapellenőrzés felsorolta az általunk vizsgált rendszer összes TCP-portját. Figyelje meg az NMS-ben az -sS vizsgálat hasonlóságait és azt, hogy a legfontosabb, hogy alapértelmezés szerint nem használja az ICMP-t. Az említett portok közül csak a 135,139,445 és az 554 portok vannak nyitva.

Több IP beolvasása Unicornscan segítségével

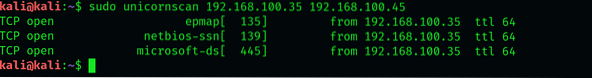

Egy kis módosítást hajtunk végre az alapszintézis szintaxisában, hogy több állomást átvizsgálhassunk, és észreveheti a finom különbséget az nmap és a hping által használt szkennelési parancsokkal szemben. A célokat egymás után helyezzük el a beolvasás megkezdéséhez:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Ügyeljen arra, hogy ne tegyen vesszőt a címek közé, különben az interfész nem ismeri fel a parancsot.

C osztályú hálózatok szkennelése Unicornscannal

Folytassuk a teljes C osztályú hálózat átvizsgálásával. Olyan CIDR jelölést fogunk használni, mint a 192.168.1.0/24 mind a 255 gazdagép IP-cím beolvasásához. Ha megtalálnánk az összes IP-t nyitott 31-es porttal, a CIDC jelölés után hozzáadnánk: 31

$ sudo unicornscan 192.168.100.35/24: 31

Az Unicornscan sikeresen visszajuttatott minket az összes gazdagéphez, amelyek nyitva vannak a 31. porton. Az egyszarvú szkennelésben az a jó, hogy nem áll meg a hálózatunknál, ahol a sebesség korlátozó tényező. Tegyük fel, hogy minden rendszernek, amely nyitva van az 1020-as portokkal, volt bizonyos biztonsági rése. Anélkül, hogy fogalmunk lenne arról, hol vannak ezek a rendszerek, mindegyiket átkutathatjuk. Bár ilyen nagyszámú rendszer beolvasása életkorokat vehet igénybe, jobb lenne, ha ezeket kisebb beolvasásokra osztanánk.

TCP szkennelés Unicornscannal

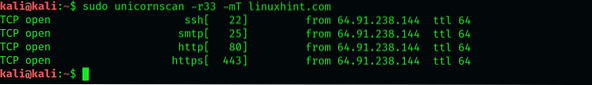

Az Unicornscan jól képes elvégezni a TCP-vizsgálatokat is. Kijelöljük a webhelyetX.com, mint cél, és keressük meg a 67-es és a 420-as portot. Ehhez a konkrét vizsgálathoz másodpercenként 33 csomagot küldünk. A portok megemlítése előtt arra utasítjuk az unicornscant, hogy küldjön 33 csomagot másodpercenként úgy, hogy a szintaxisban az -r33 és az -mT hozzáadásával jelezzük, hogy a TCP protokoll segítségével (m) akarunk beolvasni. A weboldal neve folytatja ezeket a jelzőket.

$ sudo unicornscan -r33 -mT linuxhint.com: 67,420

UDP szkennelés:

UDP portokat is kereshetünk unicornscannal. Típus:

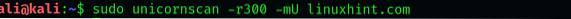

$ sudo unicornscan -r300 -mU linuxhint.com

Figyelje meg, hogy a T-t egy U-val helyettesítettük a szintaxisban. Ez annak megadására szolgál, hogy UDP portokat keressünk, mivel az Unicornscan alapértelmezés szerint csak a TCP SYN csomagokat küldi.

Vizsgálatunk nem jelentett nyitott UDP portot. Ennek oka, hogy a nyitott UDP portok általában ritka leletek. Lehetséges azonban, hogy találkozhat egy nyitott 53-as vagy egy 161-es porttal.

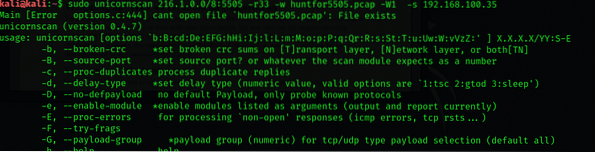

Eredmények mentése PCAP fájlba

A fogadott csomagokat exportálhatja egy PCAP fájlba egy tetszőleges könyvtárban, és később elvégezheti a hálózati elemzést. Ha meg szeretné találni a nyitott 5505-ös portot, írja be a következőt:

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Csomagolás - Miért ajánljuk az Unicornscant

Egyszerűen fogalmazva, mindent megtesz, amit egy tipikus portolvasó tesz, és jobban is csinálja. Például a szkennelés sokkal gyorsabb az egyszarvú szkenneléssel, mint más portolvasókkal, mert ezek a cél operációs rendszerének TCP / IP veremét használják. Ez különösen hasznos, ha pesti néven masszív vállalati hálózatokat vizsgál. Több százezer címmel találkozhat, és az idő döntő tényezővé válik a beolvasás sikeressége szempontjából.

Unicornscan csalólap

Itt van egy gyors csalólap, amely segítséget nyújthat az Unicornscan alapszintű átvizsgálásakor, ami hasznos lehet.

SYN: -mTACK vizsgálat: -mTsA

Fin szkennelés: -mTsF

Null vizsgálat: -mTs

Karácsony beolvasása: -mTsFPU

Csatlakozás szkennelés: -msf -Iv

Teljes karácsonyi beolvasás: -mTFSRPAU

szkennelési portok 1-től 5-ig: (-mT) gazdagép: 1-5

Következtetés:

Ebben az oktatóanyagban példával ismertettem az unicornscan eszközt és annak használatát. Remélem, megtanulja az alapokat, és ez a cikk segít a Kali Linuxon keresztül történő pentesztelésben.

Phenquestions

Phenquestions