Mivel a TCP-kapcsolatokban több TCP-kapcsolat van, gyakran létezik egy módszer a web-felhasználók azonosítására. Hogy egy adott módszer alkalmas-e, azt a munkamenet-token határozza meg, amelyet a webkiszolgáló a sikeres hitelesítést követően küld a felhasználó böngészőjének. A munkamenet-azonosító vagy a munkamenet-token egy változó hosszúságú karakterlánc, amelyet a látogatónak a webhely első látogatása során kapnak. A munkamenet-azonosító beépítésének számos módja van; be lehet dolgozni a kapott URL-címbe vagy a beérkezett https-kérelem fejlécébe, vagy cookie-ként tárolható.

A legtöbb böngésző-munkamenet és webalkalmazás hajlamos a munkamenet-azonosító támadásokra, bár a legtöbb felhasználható szinte bármilyen rendszer eltérítésére.

Munkamenet-eltérítő támadások vagy cookie-eltérítő támadások a rendszerhez való hozzáférés érdekében ellopják vagy utánozzák a munkamenet-tokent.

A munkamenet-jogkivonat veszélyeztetésének többféle módja van:

- Gyenge munkamenet-token előrejelzésével

- Az ülés szimatolásával

- Kliensoldali támadások (XSS, rosszindulatú JavaScript-kódok, trójaiak stb.) Segítségével.)

- Közép-ember (MITM) támadásokon keresztül (adathalászat stb.).)

Ez a cikk rövid útmutatót tartalmaz a tollvizsgálati munkamenet lebonyolításáról annak ellenőrzésére, hogy a rendszer hajlamos-e a fent említett támadásokra.

Néhány előfeltétel:

- Előre meghatározott puha célpont, amelyen ezt a tesztet elvégezhetjük

- Helyi gép, a Kali Linux naprakész verziójával telepítve

- Webböngésző

Pontosabban: az Ettercap, a Hamster és a Ferret beépített segédprogramokat fogjuk használni, amelyek ismertek MITM támadások végrehajtásában.

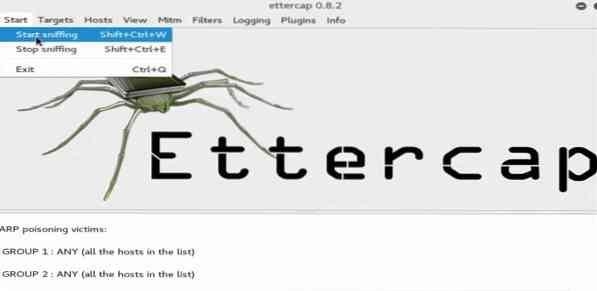

Gyújtsa fel az Ettercap-ot

Először fel kell készülnünk a támadásra:

Nyissa meg az Ettercap segédprogramot a Kali Linux-ban. Ha grafikus felületen szeretne vele dolgozni, nyisson meg egy terminált, és írja be:

$ ettercap -G

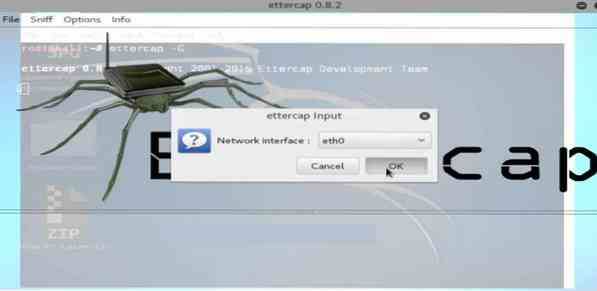

Megjelenik az Ettercap GUI ablak. Menjen a menübe, és válassza a „szippantás> unisniff” lehetőséget, amint az a következő ablakban látható:

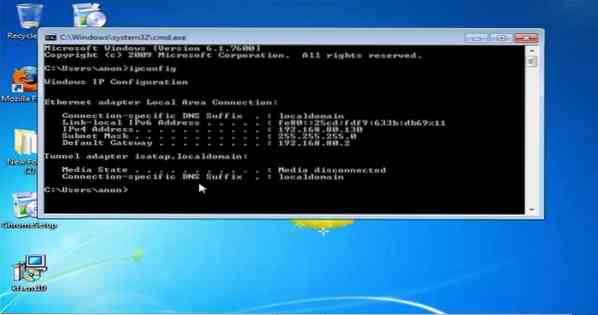

Ezután nyisson meg egy új terminált anélkül, hogy bezárná a másikat, és írja be a következő parancsot:

$ ifconfigA fenti parancs megadása után megjelenik az alapértelmezett hálózati interfész. Most másolja és válassza ki az Ettercap menüben.

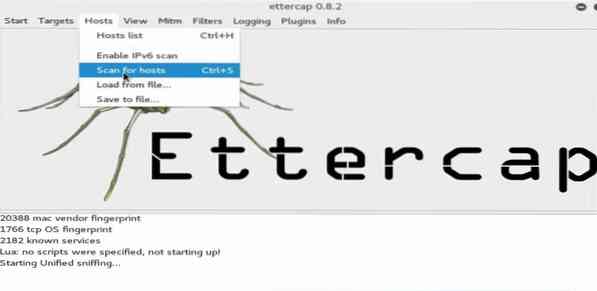

Ha ez megtörtént, kattintson a menü „host” gombjára, és válassza a „gazda keresése” opciót. Ezután várja meg, amíg a vizsgálat be nem fejeződik.

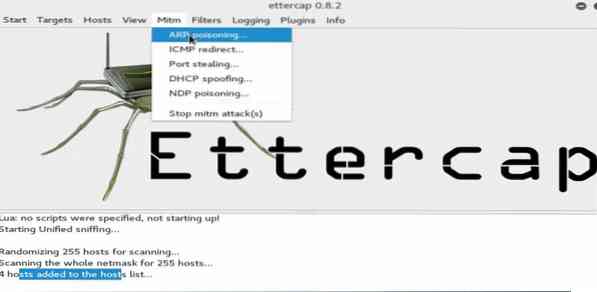

Az eredmények itt jelennek meg. Az almenüben kattintson a MITM fülre, és válassza az 'ARP mérgezés' lehetőséget."

Ezután utasítsa a gépet a most felbukkanó Opciók fül használatával. A mellette lévő négyzet bejelölésével engedélyezze a „távoli hálózat szippantása” opciót.

Ezután nyomja meg a Start gombot a menüből a támadáshoz. Gépe mostantól szippantást fog folytatni a távoli hálózathoz csatlakoztatott rendszerekről.

Most, hogy az ettercapot előkészítették a támadásra, hagyja futni a háttérben, és indítsa el a Ferret eszközt.

Indítsa el a Ferret plugint

A Ferret plugin elindításához nyisson meg egy új terminált, írja be a következő szintaxist, majd nyomja meg az Enter billentyűt:

$ görény -i eth0

Most sikeresen elindította a görény eszközt is. Ezután minimalizáljuk ezt az ablakot, és elindítjuk a Hamster plugint.

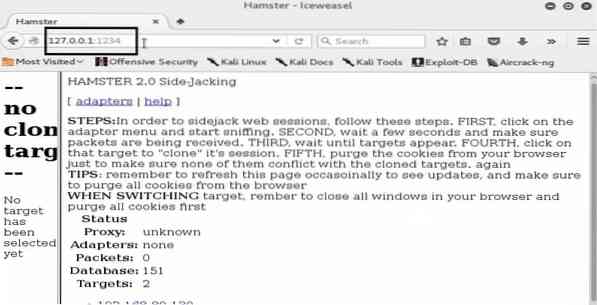

Indítsa el a Hörcsögöt

Indítsa el a Hamstert úgy, hogy beírja a következőket egy új parancsba:

$ hörcsög

Ez meghallgatja a visszacsatolt IP-t, amely esetünkben [IP-cím] és [portszám]

Ezután indítsa el a webböngészőt, és írja be a portszámot és a visszacsatolt IP-t az URL termináljába a Hamster webes felületének beállításához:

Az elkészített Hamster segédprogrammal most konfigurálnunk kell az adaptereket. Lépjen a böngésző menüjének opcióihoz, kattintson az 'eth0' elemre, és várja meg, amíg a böngésző előáll néhány találattal:

Gondosan vizsgálja meg az eredményeket, amint felbukkannak. Egy csomó IP-címet fog látni, beleértve a sajátját is.

Itt a hálózatunkon kijelöltünk egy helyi gépet (Windows 7 operációs rendszerrel) célpontként, és annak IP-címe is megjelenik az általunk bemutatott eredményekben. Ellenőrizze, hogy a célgép IP-címét nem észlelték-e.

Ezután a Hamster webes felületen kiválasztjuk a cél IP-címet. Megjelennek a böngészőben rögzített sütik és munkamenetek.

Lásd az áldozat internetes előzményeit

Az egyes rögzített sütikre kattintva megtekintheti, hogy mi zajlik a munkamenetek során, mely webhelyeket érte el, a felhasználó privát csevegési naplóit, fájlátviteli előzményeit stb. Itt sok információt nyerhet ki, mivel valószínűleg sok cookie-val rendelkezik.

Rendetlenkedni, és megnézni, mi lehet a keze. És ne feledje, hogy mindent, amit megtehet a rendszeren, amelyet itt tesztel, a hacker is megteheti, ami megmutatja, mennyire hajlamos lehet egy rendszer ilyen egyszerű támadásokra.

Következtetés

Remélhetőleg ez az útmutató segített az első munkamenet-azonosító támadás végrehajtásában. Rögtön visszatérünk a munkamenet-azonosító támadások további nyomon követésével, ezért térj vissza folyamatosan további frissítésekért, és addig is nézd meg blogunk MITM-támadással kapcsolatos cikkeit.

Phenquestions

Phenquestions