Ez egy kezdő oktató a Metasploit keretrendszerbe beépített WMAP beépülő modul használatáról a webalkalmazások sebezhetőségének keresésére. A DVWA webalkalmazást fogjuk használni célként a WAMP használatával végzett szkennelési folyamat bemutatására. A DVWA rövidítése az „átkozottul sebezhető webalkalmazásnak”, és az alkalmazást kifejezetten a kiberbiztonsági kezdők számára használják, hogy teszteljék és élesítsék behatolási képességeiket.

A Metasploit keretrendszer beállítása a Kali Linux-ban

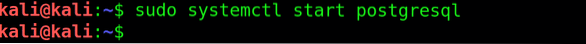

Kezdjük a Metasploit keretrendszer elindításával. Először indítsa el a PostgreSQL szervert a következő gépeléssel:

$ sudo systemctl start postgresql

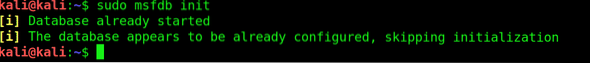

Ezután inicializálja az adatbázist az msfdb init segítségével:

$ msfdb init

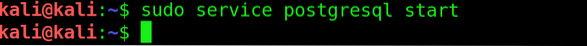

Ezután indítsa el a PostgreSQL szolgáltatást a postgresql start szolgáltatással

$ sudo service postgresql start

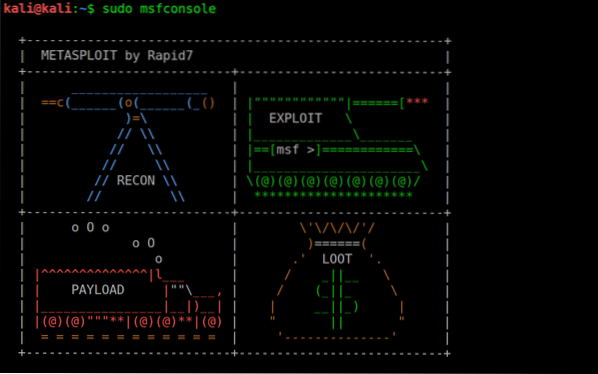

Ezután írja be az msfconsole parancsot a Metasploit adatbázis elindításához

$ sudo msfconsole

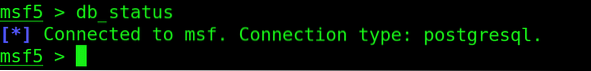

Az adatbázis most betöltve. Ellenőrizheti, hogy az adatbázis megfelelően betöltődött-e, írja be:

$ msf> db_status

Töltse be a WMAP-ot

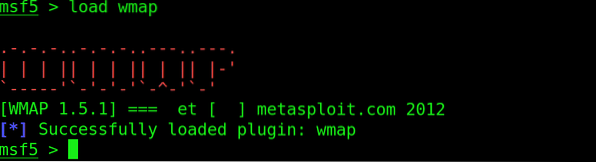

Ezután indítsa el a WMAP-ot a következő paranccsal:

$ msf> wmap betöltéseA parancshéj a következő ablakot jeleníti meg:

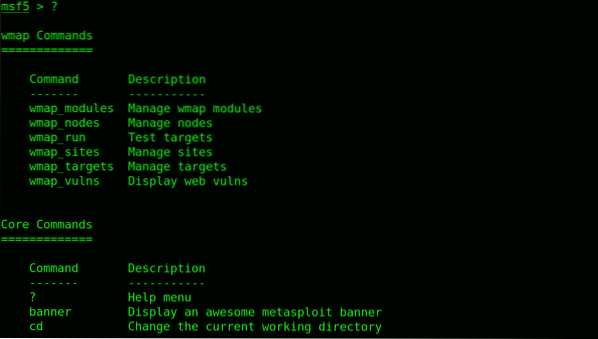

Típus "?”És a Metasploit megmutatja a súgómenüt, amely valószínűleg így fog kinézni:

$ msf> ?

Adja meg a célhelyet a vizsgálat megkezdéséhez

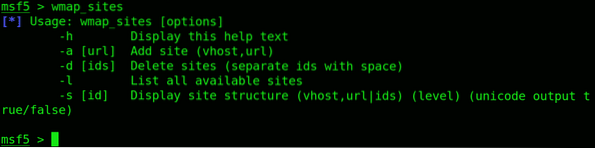

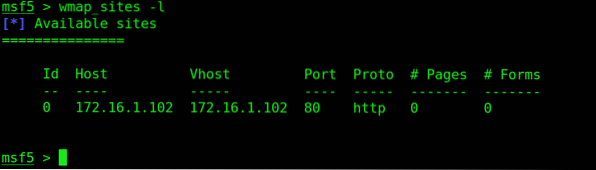

A wmap_sites segítségével kezelheti a beolvasni kívánt webhelyeket.

$ msf> wmap_sites

Ezt adja meg egy webhely hozzáadásához:

$ msf> wmap_sites -a http: // 172.16.1.102

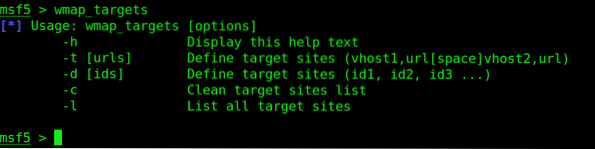

Most meg kell mutatnunk a Metasploit-ot az áldozat webhelyére az URL megadásával

$ msf> wmap_targets

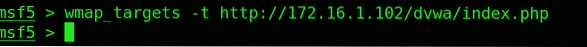

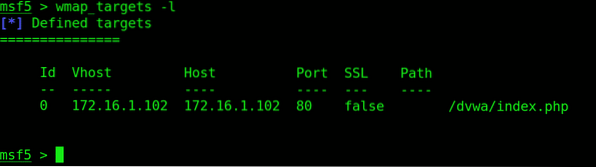

Írja be a wmap_targets -t -t, hogy a webhelyre mutasson:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / index.php

A modok betöltése

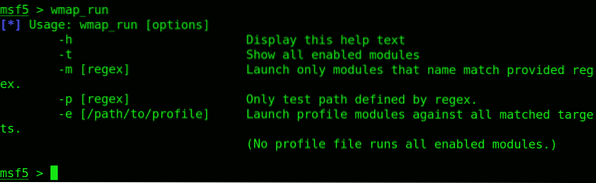

Mielőtt futtatnánk a szkennert, írja be a wmap_run parancsot. Megjelennek a parancs opciói.

$ msf> wmap_run

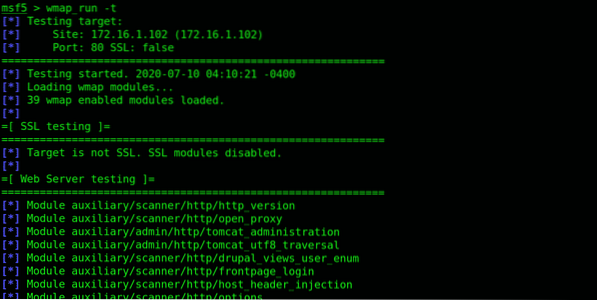

Helyezze be a wmap-run parancsot, majd egy -t jelzőt.

$ msf> wmap_run -t

Mint láthatja, ez felsorolta az összes engedélyezett modult, amelyek közül mindenféle létezik. Van egy csomó, amely szintén le van tiltva. Láthatja, hogy az SSL modul a fogyatékkal élők között van, mivel az áldozat webhelye nem használja.

Ha részletes információt szeretne, írja be az információt, majd a modon található információkat.

A szkenner futtatása

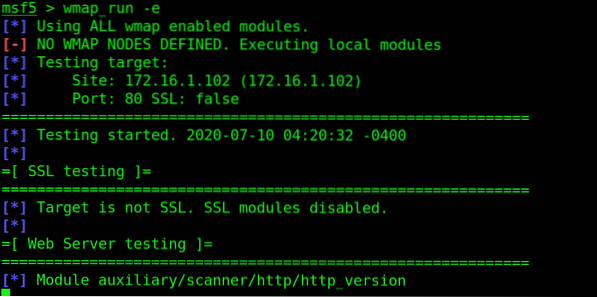

A szkennelés megkezdéséhez írja be a wmap_run sikerült -e jelzőt. A beolvasás általában elég sok időt vesz igénybe.

$ msf> wmap_run -e

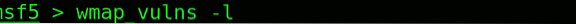

A wmap_vulns -l paranccsal megtekintheti a vizsgálat eredményét.

$ msf> wmap_vulns -l

Következtetés

Ez a kezdő ismertető a Metasploit WAMP moduljának használatáról szólt webes alkalmazások beolvasására és sebezhetőségének ellenőrzésére. Beállítottuk a Metasploit adatbázis elindítását, a WAMP addon elindítását és egy webalkalmazásba való irányítást a vizsgálat megkezdéséhez. Tollteszteléssel ellenőrizheti, hogy vannak-e egy webalkalmazásban esetlegesen megsértett hotspotok, hogy kiküszöbölje őket, és ezzel megerősítse annak biztonságát.

Phenquestions

Phenquestions