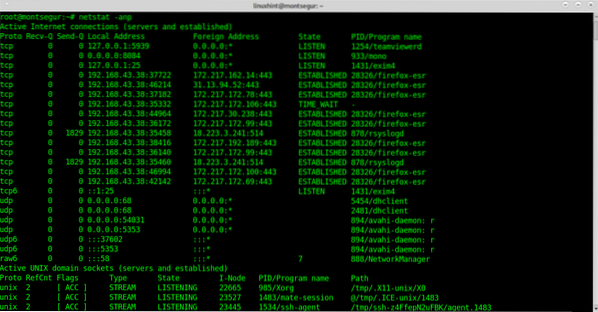

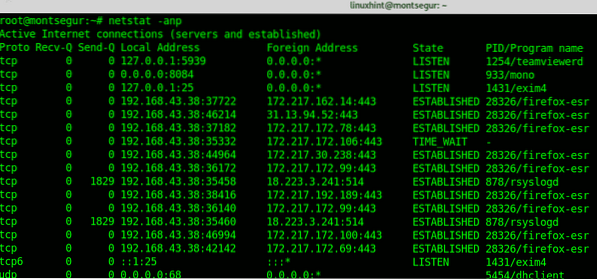

A parancs használatával netstat a nyitott portok megtalálásához:

Az egyik legalapvetőbb parancs a készülék állapotának figyelemmel kísérésére netstat amely bemutatja a nyitott portokat és a kialakult kapcsolatokat.

Az alábbiakban a netstat további opciók kimenettel:

# netstat -anp

Hol:

-a: mutatja az aljzatok állapotát.

-n: hots helyett IP-címeket mutat.

-p: mutatja a programot, amely megalapozza a konvergenciát.

A kimeneti kivonat jobb megjelenés:

Az első oszlop a protokollt mutatja, láthatja, hogy a TCP és az UDP is szerepel, az első képernyőkép UNIX foglalatokat is mutat. Ha gyanítja, hogy valami nincs rendben, akkor a portok ellenőrzése természetesen kötelező.

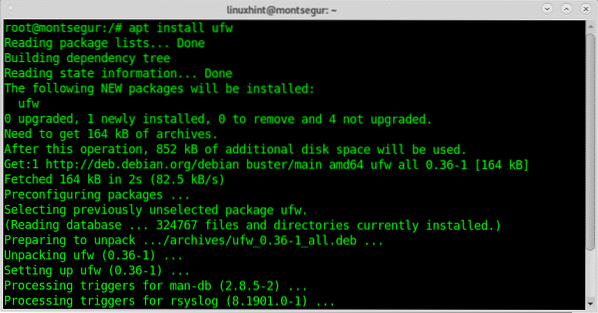

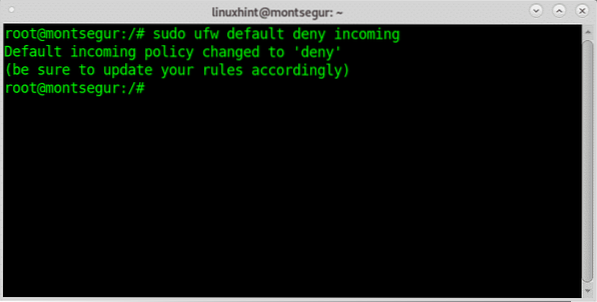

Alapszabályok beállítása a UFW:

A LinuxHint nagyszerű oktatóanyagokat tett közzé az UFW-ről és az Iptables-ről, itt egy korlátozó házirend-tűzfalra összpontosítok. Javasoljuk, hogy tartson be egy korlátozó házirendet, amely megtagadja az összes bejövő forgalmat, hacsak nem akarja, hogy engedélyezze.

Az UFW futtatás telepítése:

# apt install ufw

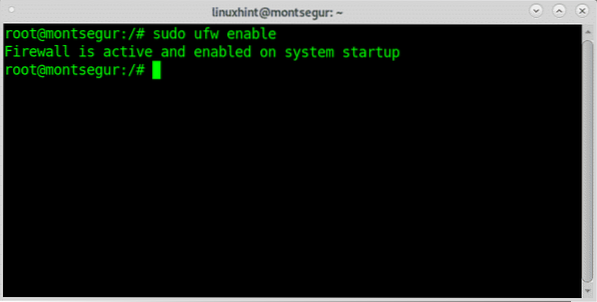

A tűzfal engedélyezése indításkor:

# sudo ufw engedélyezése

Ezután futtassa az alapértelmezett korlátozó házirendet:

# Sudo ufw alapértelmezés szerint megtagadja a bejövőt

A futtatással manuálisan kell megnyitnia a használni kívánt portokat:

# ufw megengediÖnmagának ellenőrzése nmap:

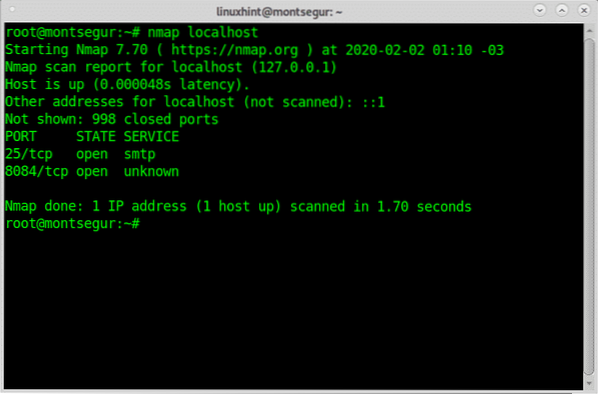

Az Nmap, ha nem is a legjobb, az egyik legjobb biztonsági szkenner a piacon. Ez a fő eszköz, amelyet a rendszergazdák használnak a hálózati biztonságuk ellenőrzéséhez. Ha DMZ-ben tartózkodik, beolvashatja a külső IP-t, átkutathatja az útválasztót vagy a helyi gazdagépet is.

Egy nagyon egyszerű vizsgálat a helyi gazda ellenében a következő lenne:

Amint látja, a kimenet azt mutatja, hogy a 25-ös és a 8084-es portom nyitva van.

Az Nmap-nak rengeteg lehetősége van, beleértve az operációs rendszert, a verzióészlelést, a sebezhetőségi vizsgálatokat stb.

A LinuxHintnél rengeteg oktatóanyagot tettünk közzé, amelyek az Nmap-ra és annak különböző technikáira összpontosítottak. Itt megtalálja őket.

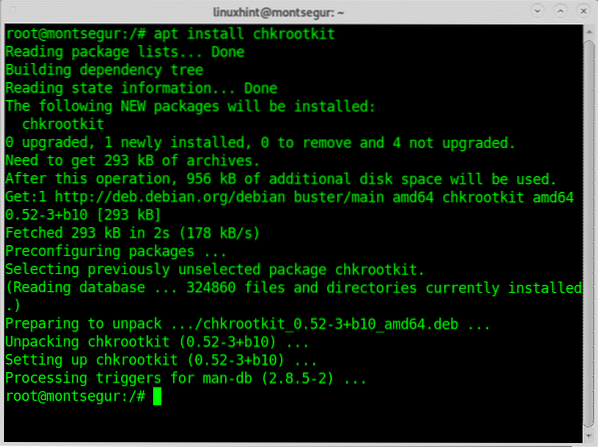

A parancs chkrootkit a rendszer ellenőrzésére a chrootkit fertőzések tekintetében:

A rootkitek valószínűleg a legveszélyesebb veszélyt jelentik a számítógépekre. A chkrootkit parancs

(ellenőrizze a rootkitet) segíthet az ismert rootkitek felderítésében.

A chkrootkit run telepítéséhez:

# apt install chkrootkit

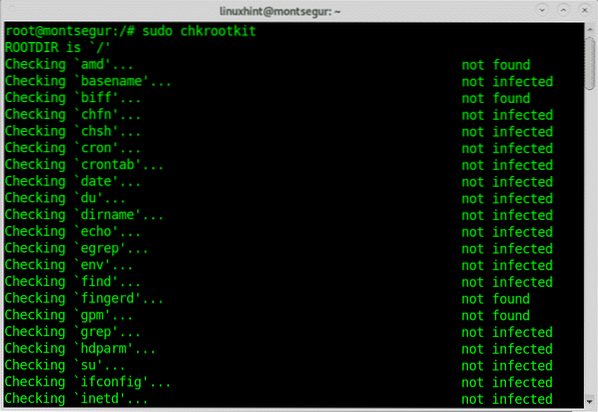

Ezután futtassa:

# sudo chkrootkit A parancs használatával tetejére az erőforrások nagy részét igénybe vevő folyamatok ellenőrzése:

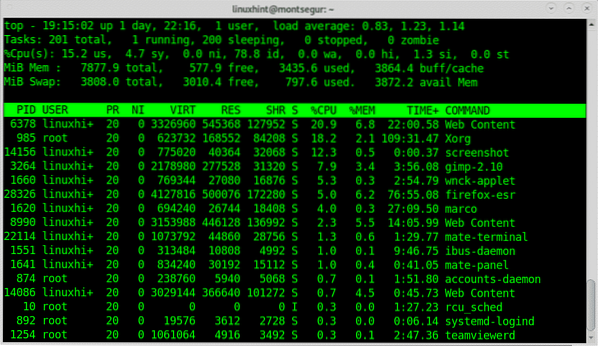

A parancs használatával tetejére az erőforrások nagy részét igénybe vevő folyamatok ellenőrzése:

A futó erőforrások gyors megtekintéséhez használja a top parancsot a terminál futtatásakor:

# felső

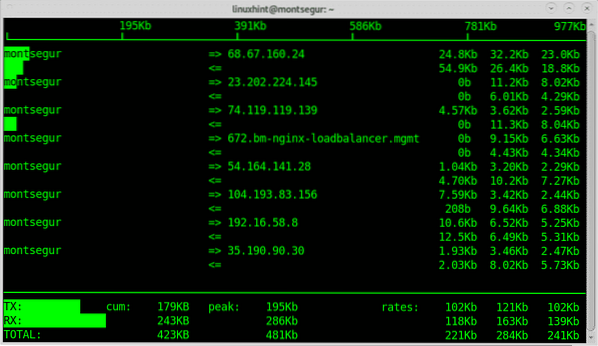

A parancs iftop a hálózati forgalom figyeléséhez:

A forgalom figyelésének másik nagyszerű eszköze az iftop,

# sudo iftopEsetemben:

# sudo iftop wlp3s0

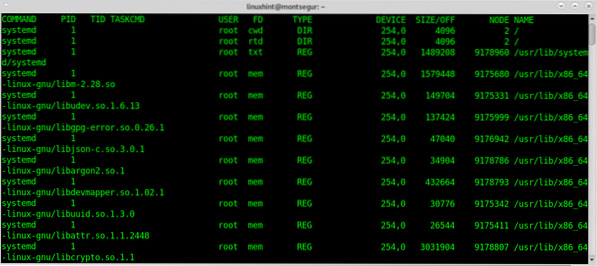

Az lsof (list open file) parancs a fájlok ellenőrzésére <> feldolgozza az asszociációt:

Miután gyanús valami nem stimmel, a parancs lsof felsorolhatja a megnyitott folyamatokat és a hozzájuk tartozó programokat a konzol futtatásakor:

# lsof

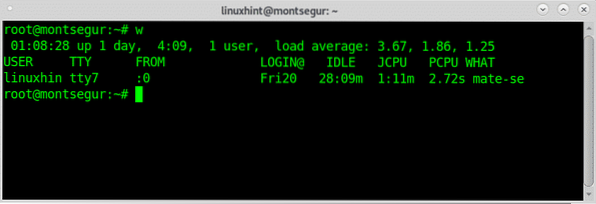

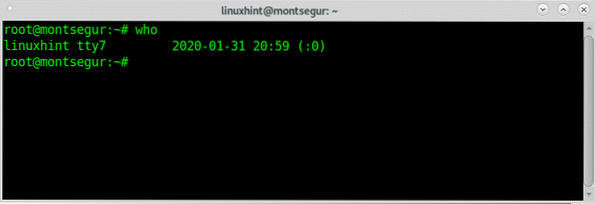

A ki és ki tudja, ki van bejelentkezve a készülékére:

Ezenkívül a rendszer védelme érdekében kötelező tudni, hogyan reagáljon, mielőtt gyanús lenne a rendszer feltörése. Az egyik első parancs, amely futtatható az ilyen helyzet előtt w vagy ki amely megmutatja, hogy mely felhasználók vannak bejelentkezve a rendszerébe és milyen terminálon keresztül. Kezdjük a paranccsal w:

# w

Jegyzet: a „w” és „who” parancsok nem jeleníthetik meg az álterminálokból, például az Xfce terminálból vagy a MATE terminálból bejelentkezett felhasználókat.

Az oszlop felhívta FELHASZNÁLÓ megjeleníti a felhasználónév, a fenti képernyőképen az egyetlen bejelentkezett felhasználó a linuxhint, az oszlop TTY mutatja a terminált (tty7), a harmadik oszlopot TÓL TŐL megjeleníti a felhasználói címet, ebben a forgatókönyvben nincsenek távoli felhasználók bejelentkezve, de ha be voltak jelentkezve, ott láthatták az IP-címeket. A [e-mail védett] oszlop adja meg az időt, amely alatt a felhasználó bejelentkezett, az oszlopot JCPU összefoglalja a terminálban vagy a TTY-ben végrehajtott folyamat perceit. a PCPU megjeleníti az utolsó oszlopban felsorolt folyamat által használt CPU-t MIT.

Míg w végrehajtással egyenlő üzemidő, ki és ps -a együtt egy másik alternatíva, annak ellenére, hogy kevesebb információval rendelkezik, aki”:

# ki

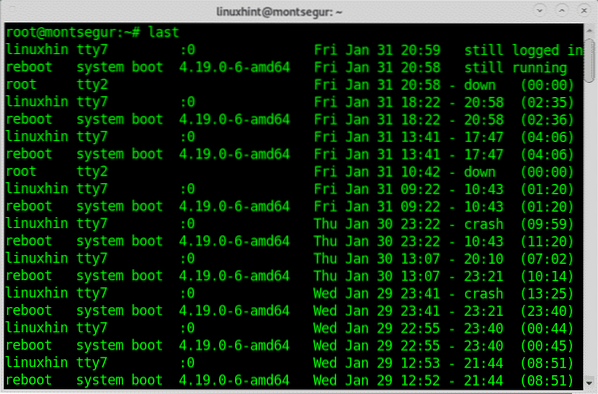

A parancs utolsó a bejelentkezési tevékenység ellenőrzéséhez:

A felhasználói tevékenység felügyeletének másik módja a „last” parancs, amely lehetővé teszi a fájl elolvasását wtmp amely információkat tartalmaz a bejelentkezéshez való hozzáférésről, a bejelentkezési forrásról, a bejelentkezési időről, a konkrét bejelentkezési események javítására, a futás kipróbálására szolgáló funkciókkal:

A bejelentkezési tevékenység ellenőrzése a paranccsal utolsó:

A parancs utoljára olvassa a fájlt wtmp Ha információt szeretne találni a bejelentkezési tevékenységről, kinyomtathatja a következő futtatással:

# utolsó

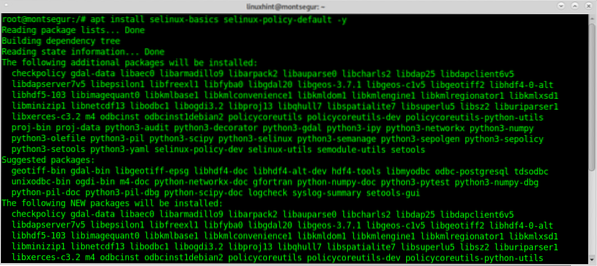

SELinux állapotának ellenőrzése és szükség esetén engedélyezése:

A SELinux egy korlátozó rendszer, amely javítja a Linux biztonságát, egyes Linux disztribúciók esetén alapértelmezés szerint jön, itt a linuxhint-en széles körben elmagyarázzák.

A SELinux állapotát a következő futtatással ellenőrizheti:

# sestatusHa egy nem talált parancsot kap, akkor a SELinux telepítésével futtathatja:

# Apt install selinux-basics selinux-policy-default -y

Ezután futtassa:

# selinux-activA parancs segítségével ellenőrizze a felhasználói tevékenységeket történelem:

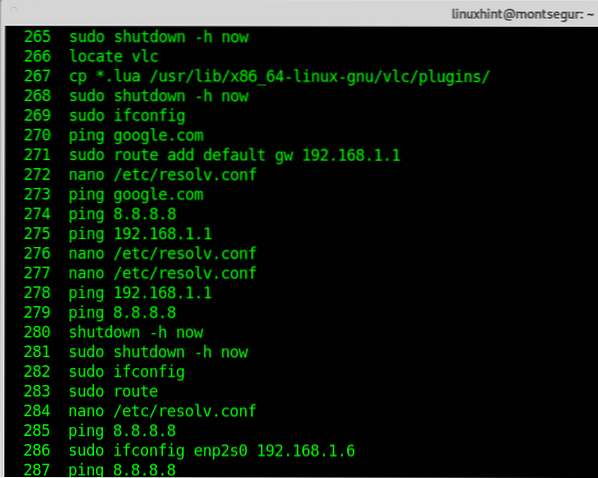

Bármikor ellenőrizheti a felhasználói tevékenységeket (ha root felhasználók), a megfigyelni kívánt felhasználóként naplózott parancselőzmények használatával:

# előzmények

A parancselőzmények beolvassák az egyes felhasználók bash_history fájlját. Természetesen ez a fájl hamisítható, és root felhasználóként közvetlenül elolvashatja ezt a fájlt anélkül, hogy meghívná a parancs előzményeit. Mégis, ha figyelni szeretné a tevékenységet, a futás ajánlott.

Remélem, hasznosnak találta ezt a cikket az alapvető Linux biztonsági parancsokról. Kövesse a LinuxHint alkalmazást, ha további tippeket és frissítéseket szeretne kapni a Linuxról és a hálózatról.

Phenquestions

Phenquestions