Míg az SQL Injection veszélyes lehet, az SQLi végrehajtásához különböző parancsok végrehajtása weboldal bevitelével nagyon mozgalmas feladat lehet. Az adatgyűjtéstől a megfelelő hasznos teher fejlesztéséig nagyon időigényes és néha frusztráló feladat lehet. Itt játszanak szerepet az eszközök. Számos eszköz áll rendelkezésre az SQL típusú injekciók különböző típusainak tesztelésére és kihasználására. Megbeszéljük a legjobbakat.

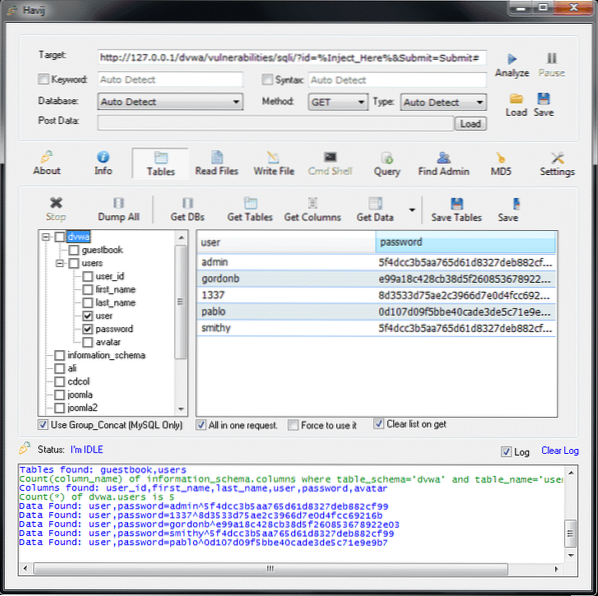

Havij:

A Havij (perzsa nyelven sárgarépát jelent) az iráni biztonsági vállalat, az ITSecTeam eszköze. Ez egy GUI-kompatibilis, teljesen automatizált SQLi eszköz, és számos SQLi technikát támogat. Úgy fejlesztették ki, hogy segítse a penetrációs tesztelőket a sebezhetőségek megtalálásában a weboldalakon. Ez egy felhasználóbarát eszköz, és fejlett funkciókat is tartalmaz, így jó kezdőknek és szakembereknek egyaránt. Havijnak Pro verziója is van. A Havij izgalmas eleme a sebezhető célpontok 95% -os sikeres beadási aránya. A Havij csak Windows-hoz készült, de borral fel lehet használni, hogy Linux alatt működjön. Bár az ITSecTeam hivatalos oldala már régóta nem működik, a Havij és a Havij Pro számos weboldalon és a GitHub Repókban elérhető.

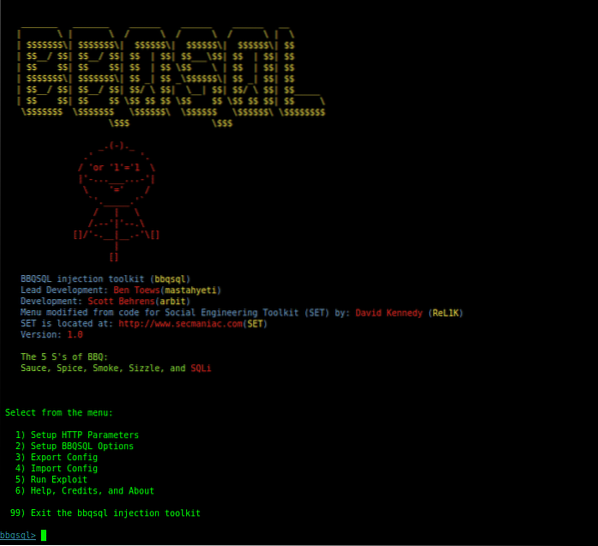

BBQSQL:

A „Blind SQL” néven ismert BBQSQL segít megoldani a problémákat, amikor a rendelkezésre álló kiaknázási eszközök nem működnek. Pythonba írva ez egyfajta félautomata eszköz, amely bizonyos mértékig lehetővé teszi a testreszabást bármilyen komplex SQL injekciós eredményhez. A BBQSQL több kérdést tesz fel menüvezérelt megközelítésben, majd létrehozza az injekciót / támadást a felhasználó válaszának megfelelően. Ez egy nagyon sokoldalú eszköz, beépített felhasználói felülettel, hogy megkönnyítse a használatát. A python gevent használata pedig elég gyors. Információt nyújt a sütikről, fájlokról, HTTP hitelesítésről, proxykról, URL-ről, HTTP-módszerről, fejlécekről, kódolási módszerekről, átirányítási viselkedésről stb. A használat előtti követelmények magukban foglalják a paraméterek és opciók beállítását, majd a támadás szükség szerinti konfigurálását. Az eszköz konfigurációja változtatható frekvencia vagy bináris keresési technikával. Azt is meg tudja állapítani, hogy az SQL injekció működött-e azzal, hogy csak az alkalmazás HTTP-válaszaiban keresett bizonyos értékeket. Hibaüzenetet jelenít meg az adatbázis, amely panaszkodik az SQL Query helytelen szintaxisa miatt, ha a támadó sikeresen kihasználja az SQL Injection programot. Az egyetlen különbség a vak SQL és a normál SQL injekció között az, ahogy az adatokat lekérik az adatbázisból.

A BBQSQL telepítése:

$ apt-GET telepítse a bbqsql fájlt

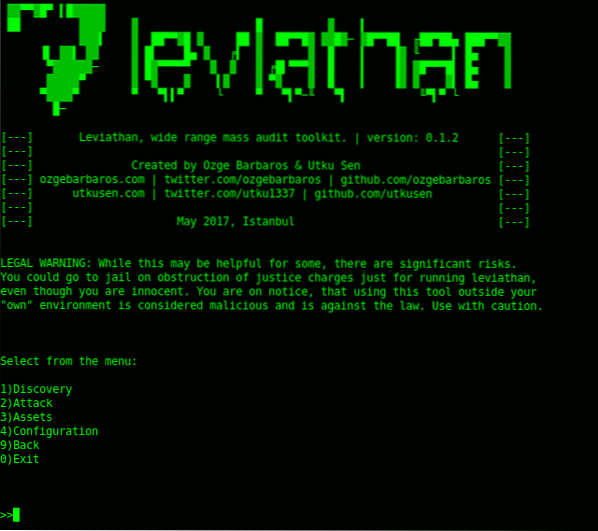

Leviatán:

A Leviathan szó tengeri lényre, tengeri ördögre vagy tengeri szörnyre utal. Az eszköz támadó tulajdonságának köszönhetően ilyen nevet kapott. Az eszközt először a Black Hat USA 2017 Arsenalban dobták piacra. Ez egy olyan keretrendszer, amely sok nyílt forráskódú eszközből áll, beleértve a masscan, az ncrack, a DSSS stb. Az eszközök kombinációban is használhatók. Általában penetrációs tesztelési feladatokhoz használják, például gépek felfedezéséhez és a sérülékenyek azonosításához, az ezen az eszközökön működő szolgáltatások felsorolásához és támadási lehetőségek megtalálásához támadásszimulációval. Ez képes azonosítani a Telnet, az SSH, az RDP, a MYSQL és az FTP sérülékenységeit. A Leviathan jártas az URL-ek SQL biztonsági réseinek ellenőrzésében. A Leviathan eszköz alapvető célja egyszerre számos rendszeren végzett masszív szkennelés. Az SQL biztonsági rések ellenőrzésének jártassága miatt leviatán. A Leviathan Framework használatához szükséges függőségek: bs4, shodan, google-API-python-client, lxml, paramiko, kérelmek.

Telepítse a Leviathant:

$ Git klón https: // github.com / leviatán-keret / leviatán.git$ Cd leviatán

$ Pip install -r követelmények.txt

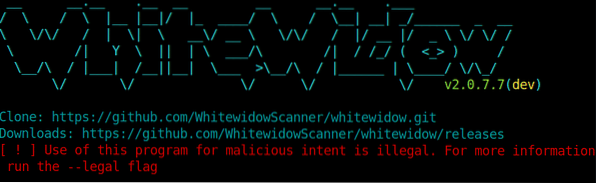

Fehér özvegy:

A Whitewidow a biztonsági rések vizsgálatának általánosan használt eszköze az alkalmazásbiztonságban és a behatolás tesztelésében. Az eszköz iránt érdeklődők többsége toll-tesztelő és biztonsági szakember. A Whitewidow szintén nyílt forráskódú, és egy automatikus SQL biztonsági rés-leolvasó, amely egy fájllista vagy a Google segítségével felkutathatja a potenciálisan sebezhető webhelyeket. Ennek az eszköznek a legfőbb célja a tanulás volt, és a felhasználók megismertetése a sérülékenységgel. A WhiteWidow működéséhez bizonyos függőségekre van szükség, például: gépesítés, nokogiri, rest-client, webmock, rspec és vcr. Rubin programozási nyelven fejlesztették ki. Több ezer gondosan megvizsgált lekérdezést használnak a Google megkaparására, hogy sebezhetőségeket találjon a különböző webhelyeken. Amikor elindítja a Whitewidow alkalmazást, azonnal megkezdi a sérülékeny helyek keresését. Később manuálisan kihasználhatók.

A WhiteWidow telepítése:

$ Git klón https: // github.com / WhitewidowScanner / whitewidow.git$ Cd whitewidow

$ Csomag telepítés

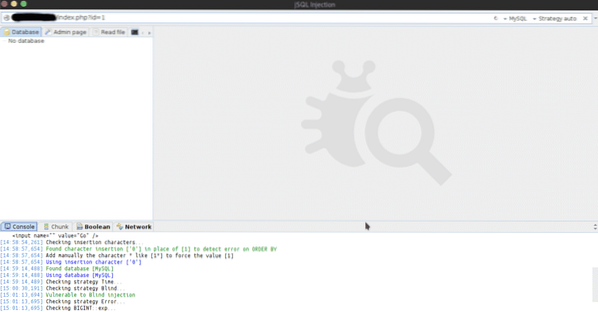

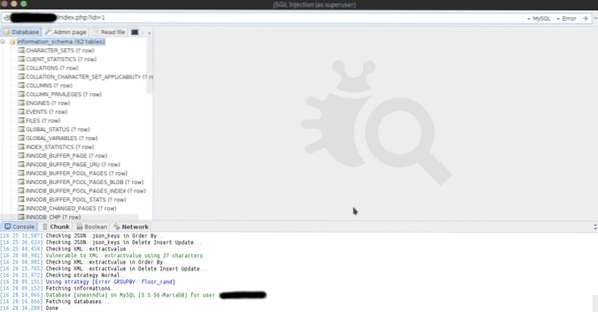

jSQL injekció:

A jSQL egy java alapú automatikus SQL Injection eszköz, innen származik a jSQL név.

FOSS és több platformon kompatibilis. Olyan könyvtárak segítségével állítják össze, mint a Hibernate, a Spock és a Spring. A jSQL Injection 23 különböző adatbázist támogat, beleértve az Access, MySQL, SQL Server, Oracle, PostgreSQL, SQLite, Teradata, Firebird, Ingris és még sok más adatot. jSQL injekció kerül GitHub és a Travis CI platformot használja a folyamatos integrációhoz. Több injekciós stratégiát ellenőriz: Normál, Hiba, Vak és Idő. Egyéb jellemzői vannak, például adminisztrációs oldalak keresése, a jelszó kivonatának nyers ereje, a webes shell és az SQL shell létrehozása és megjelenítése stb. A jSQL Injection fájlokat is tud olvasni vagy írni.

A jSQL injekció olyan operációs rendszerekben érhető el, mint a Kali, a Parrot OS, a Pentest Box, a BlackArch Linux és más tolltesztelő disztrók.

Telepítse a jSQL-t:

$ apt-GET install jsql

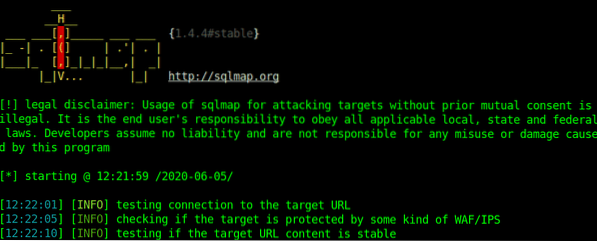

SQLmap

Az SQLmap egy Pythonba írt automatizált eszköz, amely automatikusan ellenőrzi az SQL biztonsági réseit, kihasználja azokat és átveszi az adatbázis-kiszolgálókat. Ingyenes és nyílt forráskódú szoftver, és valószínűleg a leggyakrabban használt eszköz az SQLi sebezhető pontok teszteléséhez. Ingyenes és nyílt forráskódú szoftver, elképesztően hatékony érzékelő motorral. Daniele Bellucci készítette 2006-ban, később Bernardo Damele fejlesztette és népszerűsítette. Az sqlmap fejlesztésének legjelentősebb lépése a Black Hat Europe 2009 volt, amely a média minden figyelmével a figyelem középpontjába került. Az SQLmap támogatja a legtöbb adatbázis-típust, az SQL Injection technikákat és a szótáralapú támadásokon alapuló jelszavak feltörését. Használható fájlok szerkesztésére / letöltésére / feltöltésére is egy adatbázisban. A Meterpreter (Metasploit) getystem parancsát használják a Privilege Escalation számára. Az ICMP alagútépítéséhez impacket könyvtár kerül hozzáadásra. Az SQLmap sokkal gyorsabban biztosítja az eredmények visszakeresését a DNS rekurzív felbontásával, mint az időalapú vagy logikai alapú módszerek. SQL lekérdezéseket használnak a szükséges DNS-kérések kiváltására. Az SQLmap-ot a python 2 támogatja.6,2.7 és a python 3 tovább.

Ed Skoudis szerint a teljes SQLmap támadás egy 5 lépéses modelltől függ:

- Felderítés

- Szkennelés

- Kihasználni

- Hozzáférés megőrzése

- Takaró pályák

Az SQLmap telepítése:

$ Apt-GET telepítse az sqlmap fájltVagy

$ Git klón https: // github.com / sqlmapproject / sqlmap.git$ Cd sqlmap

$ Python sqlmap.py

Bár ez a lista kompakt, a legnépszerűbb eszközökből áll, amelyeket az SQLi felderítésére és kihasználására használnak. Az SQL Injection nagyon gyakori sebezhetőség, és különböző formájú, így az eszközök valóban hasznosak ezeknek a biztonsági réseknek a felderítésében, és sok behatolás-tesztelőnek és szkript-gyereknek segítenek a feladat igazán egyszerű elvégzésében.

Boldog injekciót!

Jogi nyilatkozat: A fent írt cikk csak oktatási célokat szolgál. A felhasználó felelőssége, hogy engedély nélkül ne használja a fenti eszközöket a célponton.

Phenquestions

Phenquestions