A DNS Reconnaissance egy információ-gyűjtő rész egy penetrációs teszteléshez. Akkor használják, ahol penetrációs tesztet végeznek. Minden típusú információt képes összegyűjteni és összegyűjteni a nyilvántartásokon és a célkiszolgálón. Nem érinti az IP-címeket; ezért a legjobb bármely hálózat információinak ellenőrzésére vagy közzétételére használni. Ez csak azoknak a hálózatoknak vagy szervezeteknek lehetséges, amelyek nem ellenőrzik a DNS-forgalmat. Tehát, az elvégzett felsorolás típusai közé tartozik a zónaátvitel a domainkeresés és a gazdaszervezet nyers erő normál rekordja, a felsorolás, a fogási szaggatás, a nagyítás és a Google Luca között.

Eszközök:

A DNS-információk gyűjtéséhez különböző eszközök állnak rendelkezésre. Az alábbiakban bemutatunk néhány eszközt a DNS-felderítéshez.

DNSRecon:

DNS-információk gyűjtésére használják, és egy python szkript fejlesztette ki.

NMAP:

Ez az eszköz kali nyelven is elérhető, és a következő linkről töltheti le

Maltego:

Ez az eszköz nem érhető el ingyen. Paterva fejlesztette ki, és nyílt forráskódú hírszerzéshez és kriminalisztikához használják.

DNSEnum:

Ez az eszköz a DNS-adatok felsorolására és a nem összefüggő IP-blokkok felfedezésére szolgál.

Vad:

Automatikusan átviheti a Brute-force-ba a DNS-zóna-átvitelből. Online eszközök is elérhetők, például a DNSdumpster.com, de csak 100 domainre korlátozódik.

Technikák:

Végezze el a DNS zóna átvitelt: ennek a technikának a használata kiemelkedő információkat nyerhet. Ma azonban nem használhatja, mert a szervezetek végrehajtják a biztonsági ellenőrzéseket.

Végezzen nyers DNS-erőt: A névlistát tartalmazó fájl az eszközhöz kerül. A fájl eszköz minden bejegyzésének kipróbálásával az A, AAA és CNAME rekordok feloldódnak a megadott tartományhoz képest.

Fordított keresés végrehajtása: Adott IP-tartomány esetén a CDIR eszköz végrehajtja a PTR Record keresést.

Zóna járás: A belső rekordok feltárásra kerülnek, ha a zóna nincs megfelelően konfigurálva. Az információk lehetővé teszik a hackerek számára a hálózati hosztok feltérképezését.

Nem minden eszköz képes végrehajtani az adott technikákat. Több eszköz használata az előnyös az ideális információk megszerzéséhez.

1. lépés DNS-információk ásása:

A Dig egy eszköz, amely segít az őrült DNS-problémák rendezésében, mert az emberek furcsa dolgokat csinálnak, és amikor megpróbálja beállítani a tárhelyet, belefut a résbe. Szóval, hadd meséljek az ásásról. A Dig egy egyszerű eszköz, de rengeteg funkcióval rendelkezik, mivel a DNS-nek rengeteg szolgáltatása van, és amit a dig csinál, az egy Linuxba épített parancssori eszköz, gondolván, hogy van egy port, amely megtalálható más operációs rendszerek számára. De ez egy gyors módja annak, hogy közvetlenül lekérdezzen különféle DNS-kiszolgálókon, hogy lássa, vannak-e olyan rekordok, amelyek helyenként eltérően mutatnak. Az ásatás azért történik, hogy megkapja az információkat a hiteles névről, és hogy megszerezze a szerver nevét is.

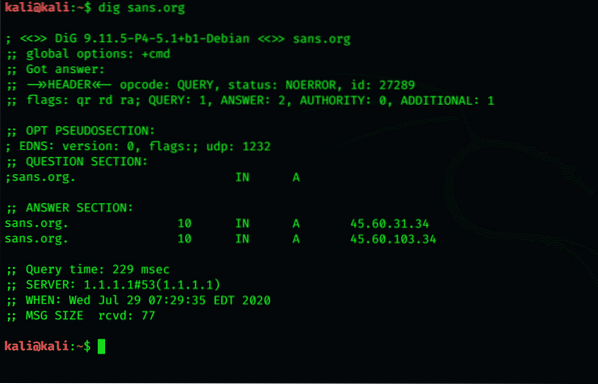

Bemássuk a SANS-t.

$ dig sans.org

Láthatja, hogy megkapja a sans IP-címét.org, i.e., 45.60.31.34

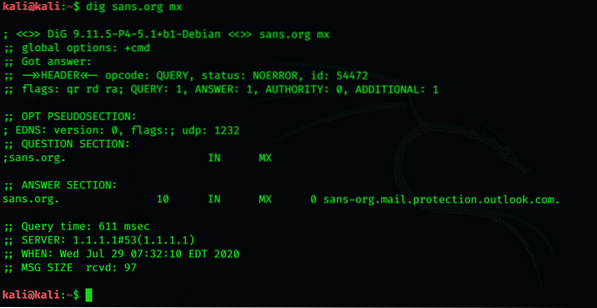

Most, ha meg akarjuk találni az e-mail szervereiket, egyszerűen hozzáadjuk az mx parancsot az alábbiak szerint:

$ dig sans.org mx

Amint ezt láthatja, hozzáférhetünk a SANS által használt e-mail szerverekhez, ha valaki hajlandó névtelen vagy tömeges e-mailt küldeni.

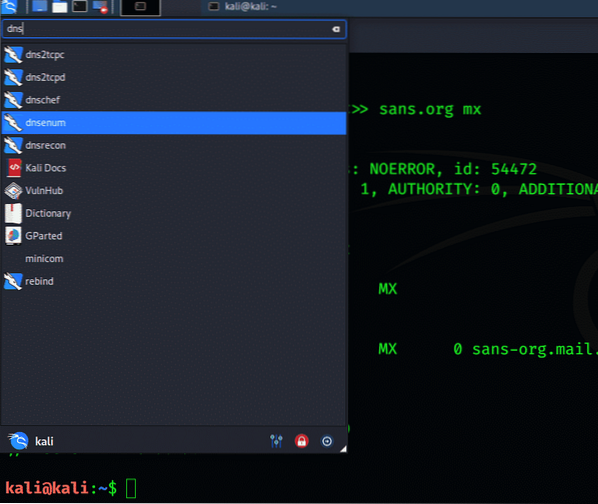

2. lépés Nyissa meg a Dnsenum alkalmazást

A Dnsenum egy olyan eszköz, amely a kali és a Backtrack tulajdonosa, és mindent megtesz, amit tett, és még sok minden mást. Hol találja meg? Megtalálja, ha az alkalmazásokban megkeresi a DNSenumot.

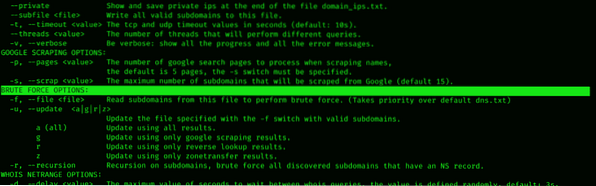

A fenti eljárás végrehajtása után megnyílik a DNSenum súgó képernyője az alábbiak szerint. A DNSEnum olyan aldomaineket talál, amelyek rejtve vannak a nyilvánosság elől.

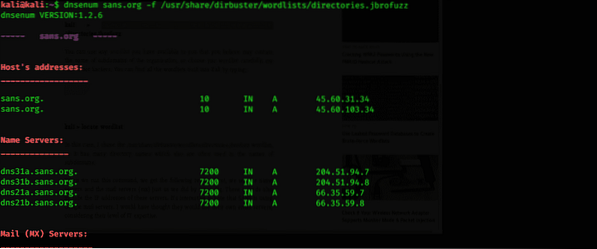

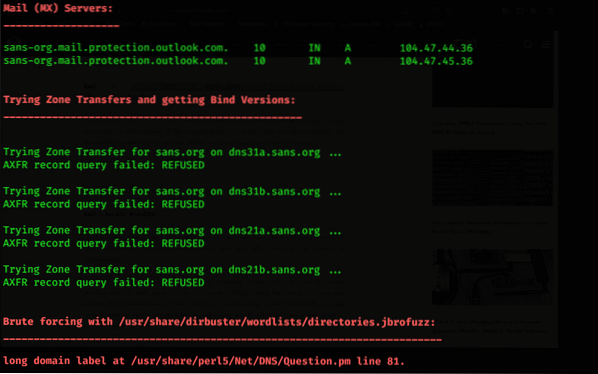

3. lépés Futtassa a Dnsenum alkalmazást

Használjuk ezt az egyszerű, de hatékony eszközt a SANS ellen, és a domain lekérdezésével keressünk további információkat a szervereikkel és aldomainjeikkel kapcsolatban. Fontos észrevenni, hogy mindez a felderítés passzív. Az áldozat soha nem fogja megtudni, hogy a rendszerüket burkolattal látjuk el, mert egyáltalán nem érünk a rendszerükhöz, csak a DNS-kiszolgálók normál forgalomnak tűnnek.

$ dnsenum sans.org -f / usr / share / dirbuster / wordlists / directories.jbrofuzz

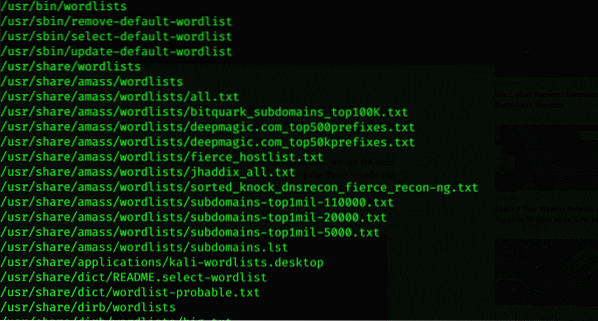

Nagyon óvatosnak kell lennie a szójegyzék kiválasztásakor. Minden szervezet szinte minden aldomainjét megemlítik ott. Ez némi nehézséggel szembesülhet.

$ locate szótár

A következő lépés az aldomainek keresése a sans orgon belül.

A DNSenum segítségével megtalálhatjuk az aldomaineket. Amint azt korábban említettük, a szavak listája a sikerének döntő része. Általában az aldomain nevek egyszerű rutin szavak, például képzés, teszt stb.

Ez a folyamat időigényes, ezért unalmassá válik, de nyugodtnak kell maradnia. A Wordlistnek számos előnye van. Segít megtalálni a szerverek összes rejtett információját, valamint mindent, amit elrejt. Ez biztosítja az Ön által keresett összes adatot.

Következtetés

A DNS-felderítés a behatolás során összegyűjti a szerveren található összes információt. A Kali Linuxon a DNS eszközei a legjobban használhatók. Remélem, hogy a DNS-felderítésnek és eszközeinek ez a rövid leírása elegendő ahhoz, hogy megértse. Ha neked bevált, akkor ossza meg barátaival.

Phenquestions

Phenquestions