A telepítés után a Zenmap az alkalmazások menüben található, a végrehajtani kívánt vizsgálattípustól függően ajánlott a Zenmapot futtatni rootként, például az Nmap SYN vagy a raw vizsgálatok speciális jogosultságokat igényelnek.

A telepítés után a Zenmap az alkalmazások menüben található, a végrehajtani kívánt vizsgálattípustól függően ajánlott a Zenmapot futtatni rootként, például az Nmap SYN vagy a raw vizsgálatok speciális jogosultságokat igényelnek.

Alternatív megoldásként futtathatja a Zenmap-ot a konzolról, de mivel egy grafikus felület kötelező a telepítéséhez, ez a grafikus kezelésre összpontosító oktatóanyag.

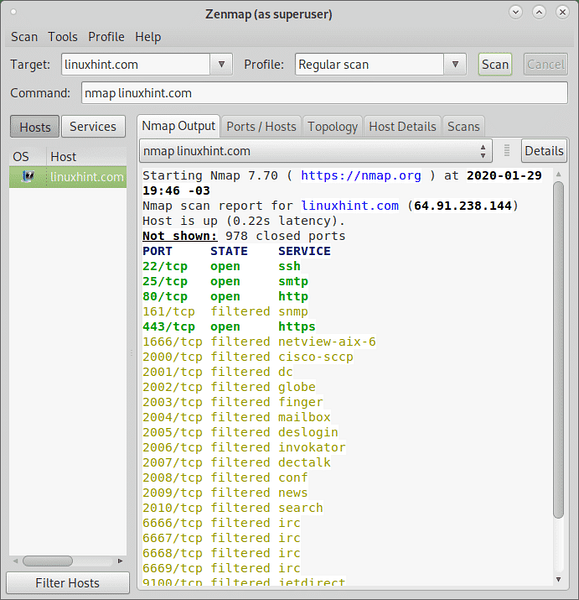

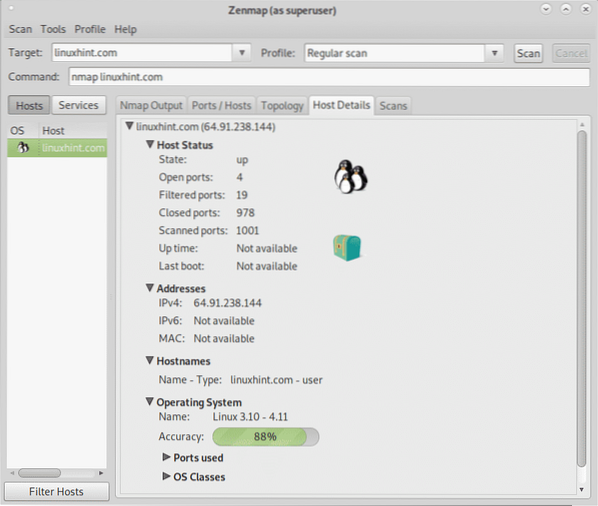

A végrehajtás után a Zenmap főablakában megjelenik egy legördülő menü a profil kiválasztásához. Az első példához válassza a Regular Scan lehetőséget.

A „Cél” mezőben töltse ki a mezőt a beolvasni kívánt IP-címmel, tartománynévvel, IP-tartománnyal vagy alhálózattal. Miután kiválasztotta, nyomja meg a legördülő menü mellett található „Scan” gombot a kívánt profil kiválasztásához.

Az alábbiakban a következő füleket láthatja: Nmap kimenet, Portok / Gazdagépek, Topológia, Gép részletei és Szkennelés.

Hol:

Nmap kimenet: ez a kimenet a szokásos Nmap kimenetet mutatja, ez az alapértelmezett képernyő a futtatások futtatásakor.

Portok / Gépek: ez a fül szolgáltatásokat vagy portokat nyomtat további információkkal gazdagépek szerint rendezve, ha egyetlen gazdagépet választ, akkor felsorolja a beolvasott portok állapotát.

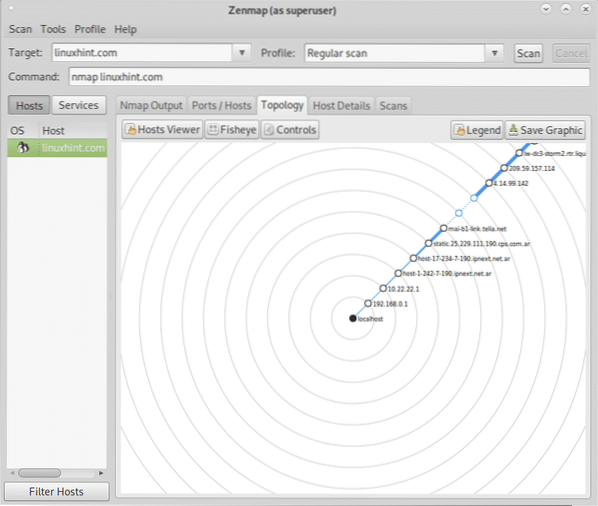

Topológia: ez a fül azt mutatja, hogy az útvonalcsomagok milyen úton haladnak a cél eléréséig, más szóval a köztünk és a cél között lévő komlót mutatja, hasonlóan a nyomvonalhoz https: // linuxhint.com / traceroute_nmap /) megjeleníti a hálózati struktúrát az útvonal alapján.

Gazdagép adatai: ez a lap faként nyomtatja ki a beolvasott gazdagép adatait. Az ezen a lapon nyomtatott információk tartalmazzák a gazdagép nevét és operációs rendszerét, ha online vagy nem működik, a beolvasott portok állapotát, az üzemidőt és még sok mást. A célpont elérhető szolgáltatásain alapuló sebezhetőségi becslést is megjelenít.

Szkennelések: ez a fül mutatja az összes végrehajtott vizsgálat előzményeit, beleértve a futó vizsgálatokat is, fájl importálásával is felvehet vizsgálatokat.

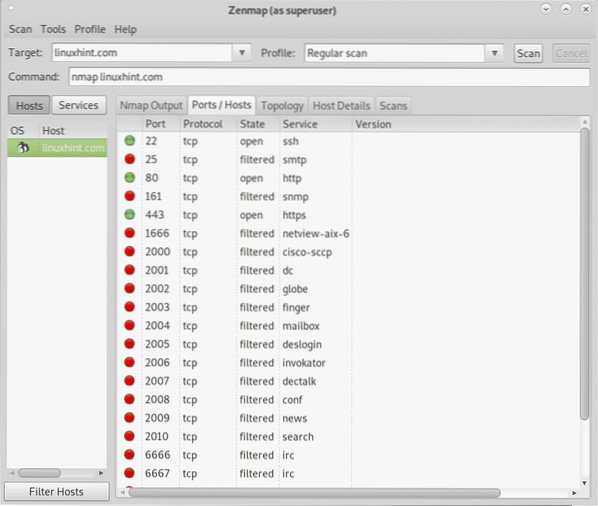

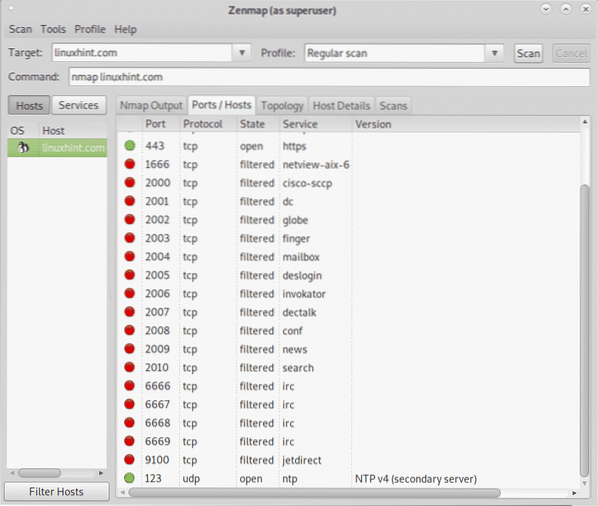

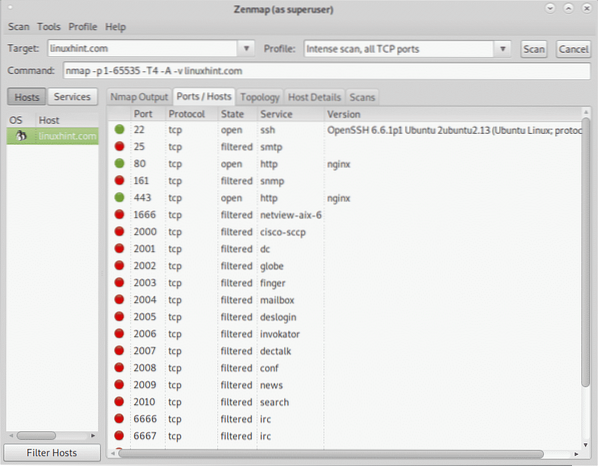

A következő képernyőképen látható a Portok / Gazdagépek fül:

Mint látható, a fenti képernyőkép felsorolja az összes portot, protokolljukat, állapotukat és szolgáltatásukat, ha rendelkezésre állnak, ha a vizsgálat típusa utasítja, akkor az egyes portok mögött futó szoftver verziót is kinyomtatja.

A következő fül a topológiát vagy a nyomkövetési útvonalat mutatja:

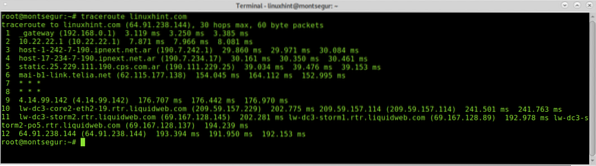

Ellenőrizheti, hogy ez a fül megjeleníti-e a traceroute-t, ha futtat egy traceroute-t a linuxhint ellen.com, természetesen, ennek ellenére nem ez a helyzet, vegye figyelembe a traceroute eredményei a komló elérhetőségétől függően változhatnak.

Ellenőrizheti, hogy ezen a lapon megjelenik-e a traceroute, ha futtat egy traceroute-t a linuxhint ellen.com, természetesen, ennek ellenére nem ez a helyzet, vegye figyelembe a traceroute eredményei a komló elérhetőségétől függően változhatnak.

A következő képernyőképeken megjelenik a Gép részletei lapon láthatja az ikonnal azonosított operációs rendszert, az állapotot (fel), a nyitott, szűrt, zárt és beolvasott portok számát, az üzemidő nem érhető el, az IP-címet és a hosztnevet.

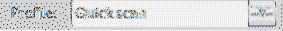

Az oktatóanyag folytatásához ellenőrizze a Gyorskeresés módot a Profil legördülő menüben kiválasztva:

Miután kiválasztotta, nyomja meg a „Scan” gombot. Amint az a Parancs mezőben láthatja a zászlókat -T4 és -F.

A -T4 az időzítési sablonra utal. Az időzítési sablonok a következők:

Paranoid: -T0, rendkívül lassú, hasznos az IDS (Intrusion Detection Systems) megkerülésére

Alattomos: -T1, nagyon lassú, az IDS (Intrusion Detection Systems) megkerülésére is hasznos

Udvarias: -T2, semleges.

Normál: -T3, ez az alapértelmezett mód.

Agresszív: -T4, gyors szkennelés.

Őrült: -T5, gyorsabb, mint az agresszív letapogatási technika.

(Forrás: https: // linuxhint.com / nmap_xmas_scan /)

A -F flag utasítja a Zenmap-ot (és az Nmap-ot), hogy végezzen gyors vizsgálatot.

Mint fent láthatja, az eredmény rövidebb, mint a Normál vizsgálat, kevesebb portot vizsgáltak, és az eredmény 2 után lett kész.75 másodperc.

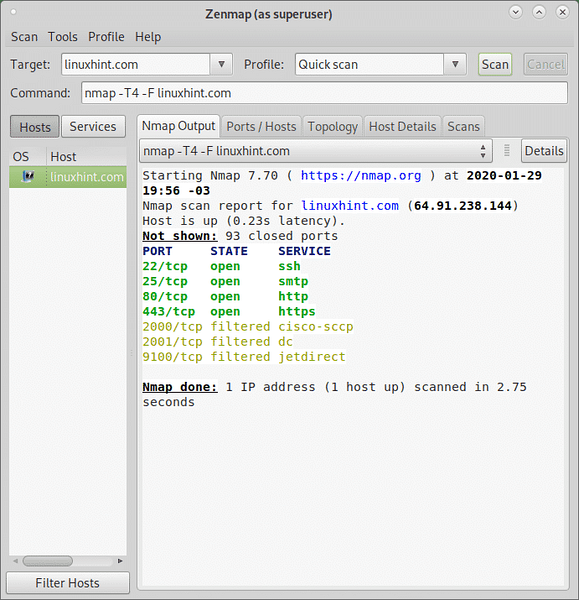

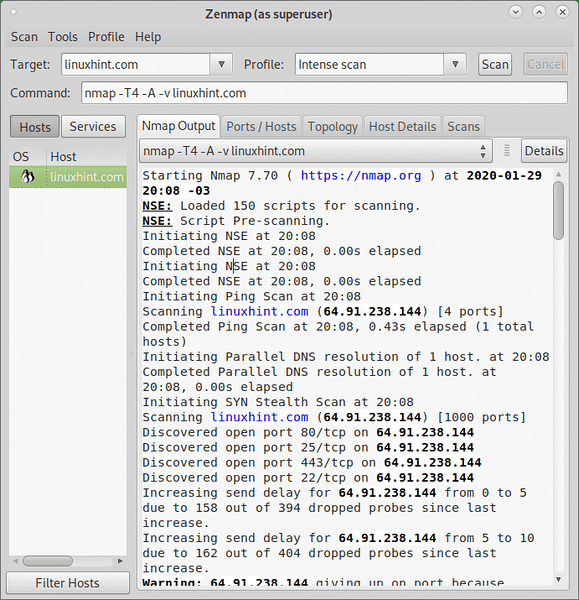

A következő példához a Profil mezőben válassza a ikont intenzív pásztázás, ezúttal a kimenetre fogunk koncentrálni.

Az ilyen típusú vizsgálat kiválasztásakor észreveszi, a -T4 zászló a -A zászló.

A -A A flag lehetővé teszi az operációs rendszer és a verzió észlelését, a szkript szkennelését és a nyomkövetési útvonalat.

A -v A flag növeli a kimenet részletességét.

A kimenet megértése:

Az első sorok a beolvasási folyamat jellemzőit mutatják, az első sor az Nmap verziót mutatja, majd a végrehajtandó futtatás előtti szkriptekről szóló információkat, ebben az esetben az Nmap Scripting Engine (NSE) 150 szkriptjét töltötték be:

Az Nmap 7 indítása.70 (https: // nmap.org) at 2020-01-29 20:08 -03 NSE: 150 szkriptet töltött be szkenneléshez. NSE: A szkript elővizsgálata. Az NSE kezdeményezése 20: 08-kor. Az NSE befejezése: 20: 08, 0.A 00-as évek elteltek Az NSE kezdeményezése 20: 08-kor. Az NSE befejezése 20: 08-kor, 0-kor.00-as évek leteltek

A szkennelés előtt végrehajtott előszkennelési szkriptek után az Output megjeleníti a ping-vizsgálat adatait, a DNS-felbontás előtti második lépést az IP-cím (vagy a hosztnév megadásához, ha IP-t adott meg célként). A ping vizsgálat célja a gazdagép elérhetőségének felderítése.

Miután a DNS-felbontás lejár, egy SYN-vizsgálatot hajtanak végre a lopakodó vizsgálat futtatásához (lásd https: // linuxhint.com / nmap_stealth_scan /).

A Ping Scan elindítása 20: 08-kor. Linuxhint szkennelése.com (64.91.238.144) [4 port] A Ping Scan befejezése 20: 08-kor, 0-kor.43 év telt el (összesen 1 gazdagép) 1 gazdagép párhuzamos DNS-felbontásának kezdeményezése. 20: 08-kor elkészült 1 gazdagép párhuzamos DNS-felbontása. 20: 08-kor, 0-kor.A 00-as évek elteltek A SYN Stealth Scan elindítása 20: 08-kor. Linuxhint beolvasása.com (64.91.238.144) [1000 port] Felfedezte a 80 / tcp nyitott portot a 64-en.91.238.144 Felfedezte a 25 / tcp nyitott portot a 64-en.91.238.144 Fedezte fel a 443 / tcp nyitott portot a 64-en.91.238.144 Felfedezte a 22 / tcp nyitott portot a 64-en.91.238.144 Növekvő küldési késleltetés 64 esetén.91.238.144 0-ról 5-re, a legutóbbi emelés óta a 394-ből 158 kiesett szonda miatt. Növekvő küldési késleltetés 64 esetén.91.238.144 az 5-ről 10-re, a legutóbbi emelés óta a 404-ből 162 kiesett szonda miatt. Figyelem: 64.91.238.144 lemond a kikötőről, mert az újraküldési sapka eltalálta (6). A SYN Stealth Scan 20: 08: 53-kor befejeződött.62 év telt el (összesen 1000 port)

A port átvizsgálását követően az intenzív vizsgálat a szolgáltatásokkal és az operációs rendszer felfedezésével folytatódik:

Szolgáltatás-vizsgálat indítása 20: 08-kor 4 szolgáltatás átvizsgálása linuxhint-en.com (64.91.238.144) A szolgáltatás átvizsgálása 20: 09-kor, 13-án befejeződött.25 év telt el (4 szolgáltatás 1 állomáson) Az operációs rendszer észlelésének kezdeményezése (próbálkozzon # 1-vel) a linuxhint ellen.com (64.91.238.144) adjust_timeouts2: a csomag állítólag -88215 mikroszekundum volt. Az idő figyelmen kívül hagyása. adjust_timeouts2: a csomag állítólag -88215 mikroszekundum volt. Az idő figyelmen kívül hagyása. adjust_timeouts2: a csomag állítólag -82678 mikroszekundum volt. Az idő figyelmen kívül hagyása. adjust_timeouts2: a csomag állítólag -82678 mikroszekundum volt. Az idő figyelmen kívül hagyása. Az operációs rendszer észlelésének újrapróbálkozása (próbáld ki a # 2-et) a linuxhint ellen.com (64.91.238.144)

Ezután egy nyomkövetési útvonalat hajtanak végre, hogy kinyomtassák nekünk a hálózati topológiát, vagy a komlót közöttünk és a célunk között, 11 gazdagépről számolt be, amint az alább látható, további információ a Topológia fülre.

A Traceroute kezdeményezése 20: 09-kor. A Traceroute befejezése 20: 09, 3-kor.02s eltelt A 11 állomás párhuzamos DNS-felbontásának kezdeményezése. 20: 09-kor befejeződött 11 állomás párhuzamos DNS-felbontása. 20: 09-kor, 0-kor.53-as évek teltek el

A beolvasási folyamat befejeztével a beolvasás utáni parancsfájlok végrehajtásra kerülnek:

NSE: Script szkennelés 64.91.238.144. Az NSE kezdeményezése 20: 09-kor. Az NSE befejezése: 20: 09, 11.02s letelt Az NSE kezdeményezése 20: 09-kor. Az NSE befejezése 20: 09, 5-kor.22-es évek teltek el

És végül megkapja a jelentés kimenetét az egyes lépésekhez.

A jelentés első része a portokra és a szolgáltatásokra összpontosít, bemutatva a gazdagép feltöltését, a nem látható zárt portok számát és részletes információkat a nyitott vagy fájlozott portokról:

Nmap vizsgálati jelentés a linuxhint számára.com (64.91.238.144) A gazdagép fent van (0.21-es késés). Nem látható: 978 zárt port PORT STATE SERVICE VERSION 22 / tcp open ssh OpenSSH 6.6.1p1 Ubuntu 2ubuntu2.13 (Ubuntu Linux; 2. protokoll.0) | ssh-hostkey: | 1024 05: 44: ab: 4e: 4e: 9a: 65: e5: f2: f4: e3: ff: f0: 7c: 37: fe (DSA) | 2048 10: 2f: 75: a8: 49: 58: 3e: 44: 21: fc: 46: 32: 07: 1d: 3d: 78 (RSA) | 256 a3: d5: b9: 2e: e4: 49: 06: 84: b4: bb: e6: 32: 54: 73: 72: 49 (ECDSA) | _ 256 21: ab: 6c: 2c: 76: b7: 5c: f4: 0f: 59: 5c: a7: ab: ed: d5: 5c (ED25519) 25 / tcp nyitott smtp Postfix smtpd | _smtp-parancsok: zk153f8d-liquidwebsites.com, PIPELINING, SIZE 10240000, ETRN, STARTTLS, ENHANCEDSTATUSCODES, 8BITMIME, DSN, | _smtp-ntlm-info: HIBA: A parancsfájl végrehajtása nem sikerült (a -d hibakereséshez) | _ssl-date: A TLS véletlenszerűség nem a 80 / tcp időt jelöli nyissa meg a http nginx | alkalmazást http-method: | _ Támogatott módszerek: GET HEAD POST OPTIONS | _http-server-header: nginx | _http-title: Nem követte az átirányítást a https: // linuxhint címre.com / 161 / tcp szűrt snmp 443 / tcp open ssl / http nginx | _http-favicon: Ismeretlen favicon MD5: D41D8CD98F00B204E9800998ECF8427E | _http-generator: WordPress 5.3.2 | http-módszerek: | _ Támogatott módszerek: GET HEAD POST | _http-server-header: nginx | _http-title: Linux Hint - Linux ökoszisztéma felfedezése és elsajátítása | _http-trane-info: Probléma az / evox / abou XML elemzésével | ssl-cert: Tárgy: commonName = linuxhint.com | Tárgy alternatív neve: DNS: linuxhint.com, DNS: www.linuxhint.com | Kibocsátó: commonName = Titkosítsuk az X3 hatóságot / organizationName = Titkosítsuk / countryName = USA | Nyilvános kulcs típusa: rsa | Nyilvános kulcs bitjei: 4096 | Aláírási algoritmus: sha256WSARSA-titkosítás | Nem érvényes: 2019-11-30T11: 25: 40 | Érvénytelen: 2020-02-28T11: 25: 40 | MD5: 56a6 1899 0a73 c79e 2db1 b407 53a6 79ec | _SHA-1: a6b4 fcf9 67c2 4440 6f86 7aab 7c88 2608 674a 0303 1666 / tcp szűrt netview-aix-6 2000 / tcp szűrt cisco-sccp 2001 / tcp szűrt cisco-sccp 2001 / tcp globe 2003 / tcp szűrt ujj 2004 / tcp szűrt postafiók 2005 / tcp szűrt deslogin 2006 / tcp szűrt meghívó 2007 / tcp szűrt dectalk

A jelentés következő része az operációs rendszer észlelésére összpontosít:

Eszköz típusa: általános célú | WAP-futtatás (JUST GUESSING): Linux 3.X | 4.X (88%), Asus beágyazott (85%) OS CPE: cpe: / o: linux: linux_kernel: 3 cpe: / o: linux: linux_kernel: 4 cpe: / o: linux: linux_kernel cpe: / h: asus: rt-ac66u Agresszív operációs rendszer találgatások: Linux 3.10 - 4.11 (88%), Linux 3.13 (88%), Linux 3.13 vagy 4.2 (88%), Linux 4.2 (88%), Linux 4.4 (88%), Linux 3.18 (87%), Linux 3.16 (86%), Linux 3.16 - 4.6 (86%), Linux 3.12 (85%), Linux 3.2 - 4.9 (85%) Nincs pontos OS egyezés a gazdagépnél (a tesztkörülmények nem ideálisak).

A következő rész mutatja az üzemidőt, az összes ugrást közted és a cél között, valamint a végső állomást, amely részletezi az egyes ugrások válaszidejének adatait.

Uptime tipp: 145.540 nap (2019. szeptember 6., péntek 07:11:33 óta) Hálózati távolság: 12 komló TCP szekvencia előrejelzés: Nehézség = 257 (Sok szerencsét!) IP ID szekvencia létrehozása: Minden nulla Szolgáltatás információ: Gazdagép: zk153f8d-liquidwebsites.com; Operációs rendszer: Linux; CPE: cpe: / o: linux: linux_kernel TRACEROUTE (a 256 / tcp port használatával) HOP RTT CÍM 1 47.60 ms 192.168.0.1 2 48.39 ms 10.22.22.1 3 133.21 ms host-1-242-7-190.ipnext.háló.ar (190.7.242.1) 4 41.48 ms host-17-234-7-190.ipnext.háló.ar (190.7.234.17) 5 42.99 ms statikus.25.229.111.190.cps.com.ar (190.111.229.25) 6 168.06 ms mai-b1-link.telia.háló (62.115.177.138) 7 186. o.50 ms 3. szint: ic-319172-mai-b1.c.telia.nettó (213.248.84.81) 8… 9 168.40 ms 4.14.99.142 10 247.71 ms 209.59.157.114 11 217.57 ms lw-dc3-storm2.rtr.liquidweb.com (69.167.128.145) 12 217.88 ms 64.91.238.144

Végül értesítést kap a szkennelés utáni szkriptek végrehajtásáról:

NSE: Szkript utószkennelés. Az NSE kezdeményezése 20: 09-kor. Az NSE befejezése: 20: 09, 0.A 00-as évek leteltek Az NSE kezdeményezése 20: 09-kor. Az NSE befejezése: 20: 09, 0.00-as évek teltek el Olvassa el az adatfájlokat a / usr / bin /… / share / nmap operációs rendszerről és a szolgáltatás észleléséről. Kérjük, jelezze a hibás eredményeket a https: // nmap oldalon.org / beküldés / . Nmap kész: 1 IP-cím (1 host up) beolvasva 94-ben.19 másodperc Nyers csomagok elküldve: 2272 (104.076KB) | Rcvd: 2429 (138.601 KB)

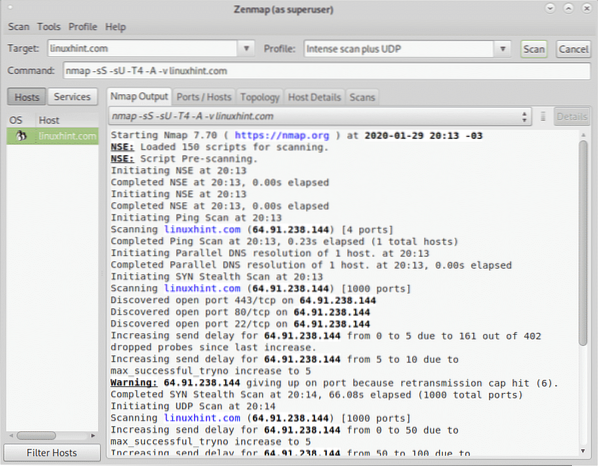

Most teszteljük a Intenzív szkennelés és UDP a Profil legördülő menüből választhat:

Az Intense Scan plus UDP segítségével láthatja az -sS, -sU, -T4, -A és -v jelzőket.

Ahol a korábbiakban említettük, a -T az időzítési sablonra, -A az operációs rendszerre, a verzió észlelésére, az NSE-re és a traceroute-ra, valamint:

-sS: lehetővé teszi a SYN beolvasást.

-sU: lehetővé teszi az UDP beolvasást.

Az UDP-vizsgálat érdekes felfedezésekhez vezethet minket a széles körben használt szolgáltatásokban, például a DNS-ben, az SNMP-ben vagy a DHCP-ben.

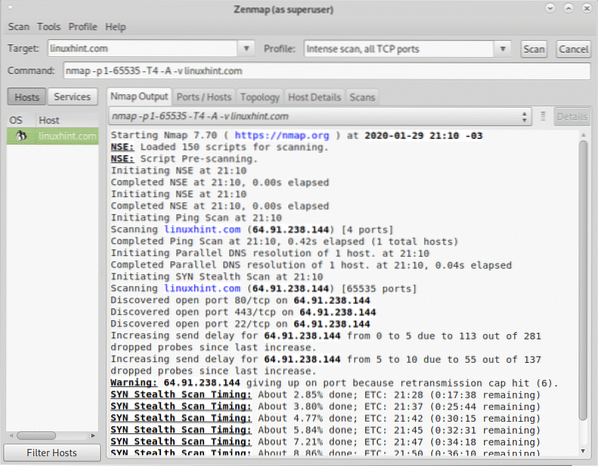

Az oktatóanyag befejezéséhez nézzük meg a Intenzív vizsgálat, minden TCP port.

Ez a beolvasás hozzáadja a zászlót -o porttartomány megadásához, ebben az esetben a porttartomány -p 1-65535, amely lefedi az összes létező TCP portot:

Láthatja a kimenetet, beleértve a nyitott és szűrt portokat is a Portok / Gazdagépek fül:

Remélem, hogy hasznosnak találta ezt az oktatóanyagot a Zenmap-on, kövesse a LinuxHint alkalmazást, hogy további tippeket és frissítéseket kapjon a Linuxról és a hálózatról.

Phenquestions

Phenquestions