Dióhéjban az SSH vagy a „biztonságos shell” egy titkosított protokoll, amellyel távolról csatlakozhat a szerverhez, és hozzáférhet a hozzá tartozó információkhoz. Sokkal biztonságosabb naplózási módot kínál, amely biztonságos bejelentkezési módot kínál a biztonság veszélyeztetése nélkül.

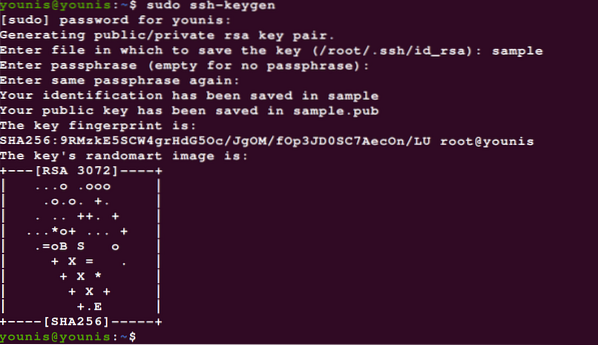

1. lépés: Hozza létre a kulcspárot

Először egy kulcspár létrehozásával kezdjük az ügyfél rendszerét, először a típus szerinti root hozzáféréssel:

$ ssh-keygen

Ez elindítja a legújabb ssh-keygen-t alapértelmezés szerint egy 3072 bites RSA kulcspár létrehozásában. Hozzáadhatja a -b 4086 jelzőt egy nagyobb kulcs előállításához. Nyomja meg az Enter billentyűt, és abban tárolja a kulcspárt .ssh / alkönyvtár. Ne feledje, hogy ha vendége van egy olyan szervernek, amelyhez már volt telepítve egy kulcs, a rendszer megkérdezi, hogy felül kívánja-e írni, vagy sem. Ebben az esetben írja be az „y” jelet az igen jelzéséhez.

Ezután a prompt megkérdezi, hogy hozzá kíván-e adni egy jelszót. Leiratkozhat, de javasoljuk, hogy adjon hozzá egyet. Erősíti a biztonsági protokollt azáltal, hogy egy további védelmi réteget nyújt az illetéktelen felhasználók megkerülésére.

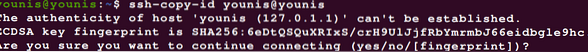

2. lépés: Másolja a nyilvános kulcsot a szerverre

Ezután át kell adnunk a nyilvános kulcsot az ubuntu szerverre.

Az ssh-copy-id segédprogramot a következő paranccsal használhatja:

$ ssh-copy-id felhasználónév @ server_host

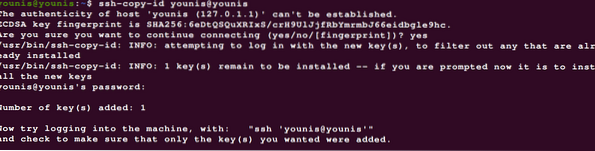

Ennek néhány másodpercen belül meg kell tennie a trükköt. Ha a kulcs sikeresen át lett másolva, folytassa a harmadik lépéssel.

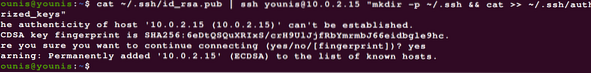

Néha előfordul, hogy az ssh-copy-id metódus meghibásodik, vagy egyszerűen nem érhető el. Ebben az esetben jelszóalapú SSH-n keresztül kell lemásolnia. Ezt megteheti a cat paranccsal, és feltétlenül adja meg a >> szimbólumot a tartalomhoz való hozzáadáshoz felülírás helyett.

$ cat ~ /.ssh / id_rsa.kocsma | ssh remote_username @ kiszolgáló_ip_cím"mkdir -p ~ /.ssh && macska >> ~ /.ssh / Authorized_keys "

Ha ez az első alkalom, hogy új gazdagéphez csatlakozik, a rendszere valami ilyesmit mutat:

Csak írja be az igent, és nyomja meg az Enter gombot. Ezután adja meg a jelszót a felhasználói hozzáférési fiókhoz, és a nyilvános kulcs átmásolásra kerül az Ubuntu szerverre.

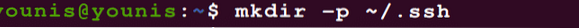

Abban az esetben, ha a jelszó alapú SSH hozzáférést valamilyen oknál fogva megtagadják tőled, akkor nem tudod lenyomni, akkor mindig csak kézzel másolhatod a nyilvános kulcsot. Adja hozzá a ~ /.ssh / Authorized_keys az id_rsa-hoz.pub fájl a távoli gépen. Ezután jelentkezzen be távoli kiszolgálófiókjába, és ellenőrizze, hogy létezik-e az ~ SSH könyvtár. Ha nem, írja be:

$ mkdir -p ~ /.ssh

Most csak hozzá kell adnia a kulcsot:

$ echo public_key_string >> ~ /.ssh / engedéllyel_kulcsok

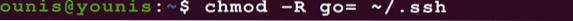

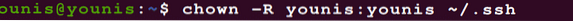

Győződjön meg arról is, hogy az ~ SSH / FELHASZNÁLÓ könyvtár és NEM a gyökérkönyvtár:

$ chown -R younis: younis ~ /.ssh

3. lépés: Hitelesítse az SSH-kulcsokat

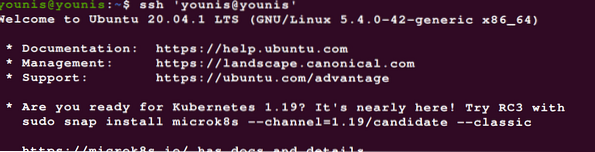

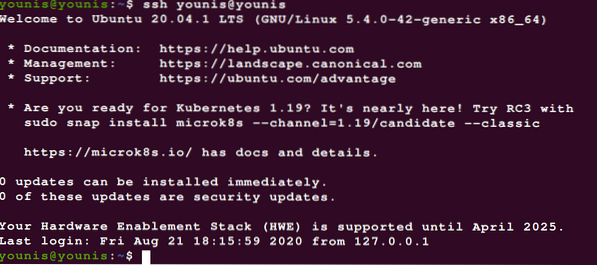

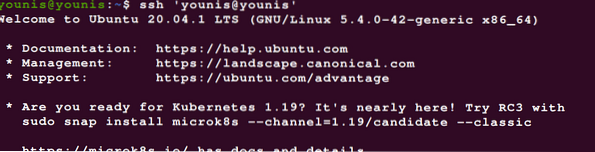

A következő lépés az SSH kulcsok hitelesítése az Ubuntu szerveren. Először jelentkezzen be a távoli gazdagépre:

$ ssh felhasználónév @ remote_host

A rendszer kéri a 2. lépésben hozzáadott jelszókulcs megadását. Írja be, és folytassa. A hitelesítés eltart egy ideig, és miután ez megtörtént, egy új interaktív héjra kerül az Ubuntu szerveren

4. lépés: Tiltsa le a jelszó hitelesítését

Az SSH kulcsok hitelesítésével már nincs szüksége jelszó hitelesítési rendszerre.

Ha a jelszavas hitelesítés engedélyezve van a szerveren, akkor is hajlamos a jogosulatlan felhasználói hozzáférésre durva erőszakos támadások révén. Ezért jobb, ha letiltja a jelszóalapú hitelesítést.

Először ellenőrizze, hogy az SSH-kulcs alapú hitelesítés alapértelmezett-e a gyökér kiszolgálón. Ha igen, akkor változtassa meg a sudo privilegizált felhasználói hozzáférési fiókra ezen a kiszolgálón, hogy az adminisztrátori hozzáférés nyitva álljon Ön számára vészhelyzet esetén, vagy ha a rendszer gyanús tevékenységekkel néz szembe.

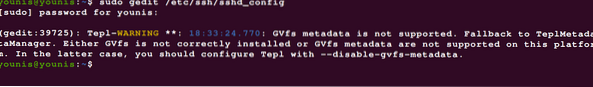

Miután adminisztrátori jogosultságokat adott a távoli hozzáférési fiókjához, jelentkezzen be a távoli kiszolgálóra SSH kulcsokkal, root vagy sudo jogosultsággal. Ezután használja a következő parancsot az SSH démon konfigurációs fájljának eléréséhez:

$ sudo gedit / etc / ssh / sshd_config

Miután a fájl most megnyílt, keresse meg a 'PasswordAuthentication' könyvtárat, és írja be a következőt a jelszó-hitelesítés és a jelszó-alapú SSH bejelentkezések letiltásához.

$ / etc / ssh / sshd_config…

JelszóHitelesítés sz

…

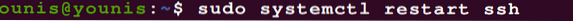

Ahhoz, hogy lássa ezeket a változásokat, újra kell indítania az sshd szolgáltatást a következő paranccsal:

$ sudo systemctl indítsa újra az ssh-t

Óvintézkedésként nyisson meg egy új terminálablakot, és az aktuális munkamenet bezárása előtt tesztelje, hogy az SSH szolgáltatás megfelelően működik-e.

Az ellenőrzött SSH kulcsokkal képesnek kell lennie arra, hogy mindent normálisan működjön. Kiléphet az összes jelenlegi szerver munkamenetből.

Következtetés

Most, hogy van egy SSH-kulcs alapú hitelesítési rendszere, már nincs szüksége a sérülékeny jelszó-hitelesítési rendszerre, mivel egyszerűen csak jelszó nélkül tud bejelentkezni. Remélem, hasznosnak találta ezt az oktatóanyagot.

Phenquestions

Phenquestions