Telepítés

A Hasogató János sokféleképpen telepíthető. Néhány általános, hogy az apt-get vagy a snap használatával telepíthetjük. Nyissa meg a terminált, és futtassa a következő parancsokat.

[e-mail védett]: ~ $ sudo apt-get install john -yEz elindítja a telepítési folyamatot. Miután befejezte a terminálban a „john” szót.

[e-mail védett]: ~ $ johnHasogató János 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Szerzői jog (c) 1996-2019, a Solar Designer és mások részéről

Honlap: http: // www.nyílt fal.com / john /

Ez azt jelenti, hogy Hasogató János v1.9.A 0 telepítve van a készülékére. Láthatjuk, hogy a honlap URL-je az Open-wall webhelyére küld minket. Az alább megadott használat pedig jelzi a segédprogram használatát.

Snap segítségével letölthető és telepíthető is. Telepítenie kell a snap alkalmazást, ha még nem rendelkezik vele.

[e-mail védett]: ~ $ sudo apt update[e-mail védett]: ~ $ sudo apt install snapd

Ezután egy kattintással telepítse a JohnTheRipper alkalmazást.

[email protected]: ~ $ sudo snap install john-the-ripperJelszavak feltörése a JohnTheRipper segítségével

Tehát a JohnTheRipper telepítve van a számítógépére. Most az érdekes részhez, hogy hogyan lehet feltörni vele jelszavakat. Írja be a "john" szót a terminálba. A terminál a következő eredményt mutatja:

[e-mail védett]: ~ $ johnHasogató János 1.9.0-jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Szerzői jog (c) 1996-2019, a Solar Designer és mások részéről

Honlap: http: // www.nyílt fal.com / john /

A kezdőlap alatt a USAGE a következőképpen van megadva:

Használat: john [OPCIÓK] [JELSZÓ-FÁJLOK]

Megtekintve a használatát, megállapíthatjuk, hogy csak meg kell adnia a jelszó fájl (oka) t és a kívánt opciót. Különböző OPCIÓK vannak felsorolva a használat alatt, és különböző döntéseket kínálnak nekünk a támadás végrehajtásának módjáról.

A rendelkezésre álló különböző lehetőségek közül néhány:

-egyetlen

- Alapértelmezett mód alapértelmezett vagy elnevezett szabályok használatával.

-szólista

- szójegyzék mód, olvassa el a szótár szótárat egy FÁJLból vagy szabványos bemenetből

-kódolás

- bemeneti kódolás (pl. UTF-8, ISO-8859-1).

-szabályok

- engedélyezze a szavak összekeverésének szabályait alapértelmezett vagy elnevezett szabályok használatával.

-járulékos

- „Növekményes” mód

-külső

- külső mód vagy szószűrő

-visszaállítás = NAME

- megszakított munkamenet visszaállítása [NAME néven]

-munkamenet = NAME

- nevezzen el új munkamenetet: NAME

-status = NAME

- egy munkamenet [NAME nevű] állapotának nyomtatása

-előadás

- repedt jelszavakat mutat.

-teszt

- futtasson teszteket és benchmarkokat.

-sók

- terhel sókat.

-villa = N

- Hozzon létre N folyamatot a repedéshez.

-pot = NÉV

- használandó pot fájl

-lista = MI

- MILYEN képességeket sorol fel. -list = help többet mutat erről az opcióról.

-formátum = NAME

- Adja meg Johnnak a kivonat típusát. e.g, -formátum = nyers-MD5, -formátum = SHA512

Különböző módok a JohnTheRipperben

John alapértelmezés szerint „single”, majd „wordlist” és végül „inkrementális”. A módok olyan módszerként értelmezhetők, amelyet John a jelszavak feltörésére használ. Lehet, hogy hallott már különféle támadásokról, például a szótári támadásról, a Bruteforce támadásról stb. Pontosan ezeket hívjuk John módszereinek. A lehetséges jelszavakat tartalmazó szójegyzékek elengedhetetlenek egy szótár támadásához. A fent felsorolt módokon kívül John egy másik módot is támogat, az úgynevezett külső módot. Kiválaszthatja a szótárfájl kiválasztását, vagy a The Ripper segítségével nyers erővel végezheti el a jelszavak összes lehetséges permutációjának kipróbálását. Az alapértelmezett konfiguráció egyetlen crack móddal kezdődik, főleg azért, mert gyorsabb és még gyorsabb, ha egyszerre több jelszófájlt használ. A rendelkezésre álló legerősebb mód az inkrementális mód. Különböző kombinációkat próbál kipróbálni repedés közben. A külső mód, amint azt a neve is jelzi, egyéni függvényeket fog használni, amelyeket maga ír, míg a wordlist mód az argumentumként argumentumként megadott szavakat veszi fel az opcióhoz, és megpróbálja a szótárak egyszerű támadását a jelszavak ellen.

[e-mail védett]: ~ $ john password-file -w word-listJohn mostantól kezdi ellenőrizni a jelszavak ezreit. A jelszó feltörése CPU-intenzív és nagyon hosszú folyamat, így az időtartam a rendszerétől és a jelszó erősségétől függ. Napokba telhet. Ha a jelszó napokig nincs feltörve egy erőteljes CPU-val, akkor az nagyon jó jelszó. Ha ez valóban krókusz; feltörni a jelszót, majd hagyja el a rendszert, amíg John meg nem repíti ... Amint azt korábban említettük, ez sok napot igénybe vehet.

Ha megreped, bármelyik gomb megnyomásával ellenőrizheti az állapotot. A támadásból való kilépéshez egyszerűen nyomja meg a 'q' vagy a Ctrl + C billentyűkombinációt.

Miután megtalálta a jelszót, megjelenik a terminálon. Az összes feltört jelszót egy fájl nevű fájlba menti ~ /.john / john.fazék.

Jelszavakat jelenít meg $ [HASH]: formátum.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Törjünk be egy jelszót. Például van egy MD5 jelszó-kivonatunk, amelyet feltörnünk kell.

bd9059497b4af2bb913a8522747af2deEzt betesszük egy fájlba, mondjuk meg a jelszót.hash és mentse el a felhasználóba:

Bármely felhasználónevet beírhat, nem szükséges néhány megadottat megadnia.

Most feltörjük!

[e-mail védett]: ~ $ john jelszó.hash - formátum = Raw-MD5Elkezdi feltörni a jelszót.

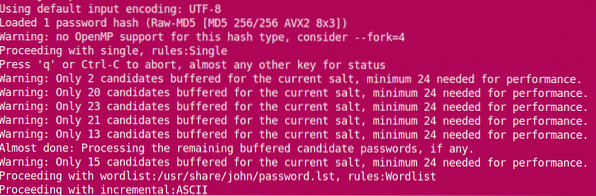

Látjuk, hogy John betölti a kivonatot a fájlból, és az „egy” móddal indul. Ahogy halad, a szójegyzékre lép, mielőtt az inkrementálisra lépne. Ha feltöri a jelszót, leállítja a munkamenetet és megmutatja az eredményeket.

A jelszót később láthatja:

[e-mail védett]: ~ $ john jelszó.hash - formátum = Raw-MD5 - showadmin: smaragd

1 jelszó hash megrepedt, 0 maradt

~ / Által is.john / john.fazék :

[e-mail védett]: ~ $ cat ~ /.john / john.fazék

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Szóval, a jelszó az smaragd.

Az internet tele van modern jelszó feltörési eszközökkel és segédprogramokkal. Lehet, hogy a JohnTheRippernek számos alternatívája van, de az elérhető legjobbak közé tartozik. Boldog repedés!

Phenquestions

Phenquestions