Általában a rootkit jelenlétének észlelésekor az áldozatnak újratelepítenie kell az operációs rendszert és a friss hardvert, elemeznie kell a cserére átvitt fájlokat, és a legrosszabb esetben hardvercserére lesz szükség.Fontos kiemelni a hamis pozitív eredmények lehetőségét, ez a chkrootkit fő problémája, ezért fenyegetés észlelésekor az ajánlás további alternatívák futtatása az intézkedések megtétele előtt, ez a bemutató röviden feltárja az rkhunter alternatíváját is. Fontos azt is mondani, hogy ez az oktatóanyag a Debian és a Linux alapú disztribúciók felhasználói számára van optimalizálva, a többi disztribúciós felhasználó számára az egyetlen korlátozás a telepítési rész, a chkrootkit használata azonos az összes disztribúció esetében.

Mivel a rootkitek különféle módszerekkel érhetik el céljait, a rosszindulatú szoftverek elrejtésével, a Chkrootkit számos eszközt kínál ezen módszerek megengedésére. A Chkrootkit egy olyan eszközkészlet, amely tartalmazza a fő chkrootkit programot és további könyvtárakat, amelyek az alábbiakban szerepelnek:

chkrootkit: Fő program, amely ellenőrzi az operációs rendszer bináris fájljait a rootkit módosítások után, hogy megtudja, hamisították-e a kódot.

ifpromisc.c: ellenőrzi, hogy az interfész nem átlátszó-e. Ha a hálózati interfész nem megfelelő állapotban van, akkor egy támadó vagy rosszindulatú szoftver felhasználhatja a hálózati forgalom rögzítésére, hogy később elemezze azt.

chklastlog.c: ellenőrzi a lastlog törléseit. A Lastlog egy parancs, amely információkat mutat az utolsó bejelentkezésekről. A támadó vagy a rootkit módosíthatja a fájlt az észlelés elkerülése érdekében, ha a sysadmin ellenőrzi ezt a parancsot, hogy információt szerezzen a bejelentkezésekről.

chkwtmp.c: ellenőrzi a wtmp törléseket. Az előző szkripthez hasonlóan a chkwtmp ellenőrzi a wtmp fájlt, amely információkat tartalmaz a felhasználók bejelentkezéseiről, hogy megpróbálja észlelni a módosításokat abban az esetben, ha egy rootkit módosította a bejegyzéseket a behatolások észlelésének megakadályozása érdekében.

check_wtmpx.c: Ez a szkript megegyezik a fentiekkel, de a Solaris rendszerek.

chkproc.c: ellenőrzi a trójaiak jeleit az LKM-ben (betölthető kernelmodulok).

chkdirs.c: a fentivel megegyező funkcióval rendelkezik, ellenőrzi a trójaiakat a kernelmodulokban.

húrok.c: gyors és piszkos húrcsere, amelynek célja a rootkit természetének elrejtése.

chkutmp.c: ez hasonló a chkwtmp-hez, de helyette ellenőrzi az utmp fájlt.

A fent említett összes szkript futtatáskor végrehajtásra kerül chkrootkit.

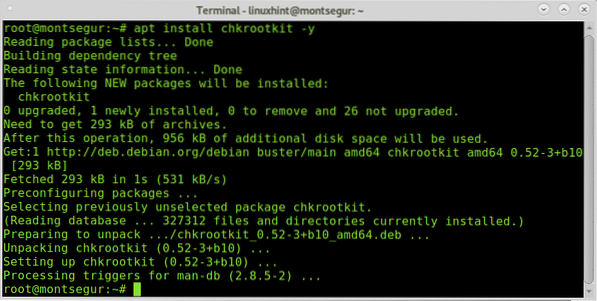

A chkrootkit telepítésének megkezdéséhez a Debian és az alapuló Linux disztribúciókon:

# apt install chkrootkit -y

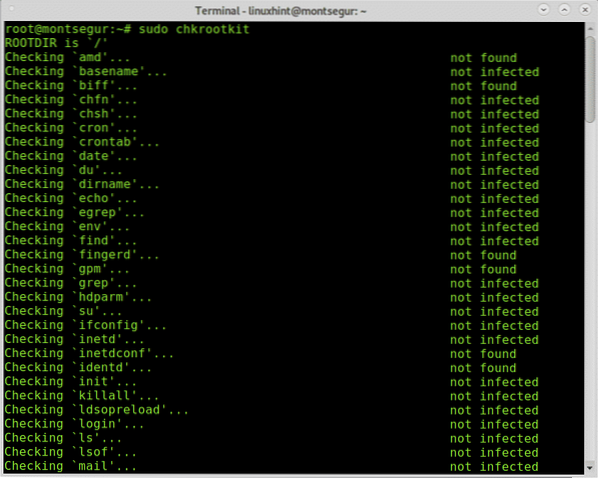

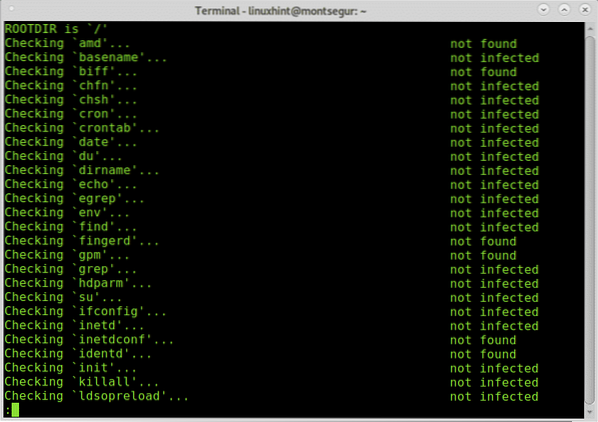

Miután telepítette a futtatásához:

# sudo chkrootkit

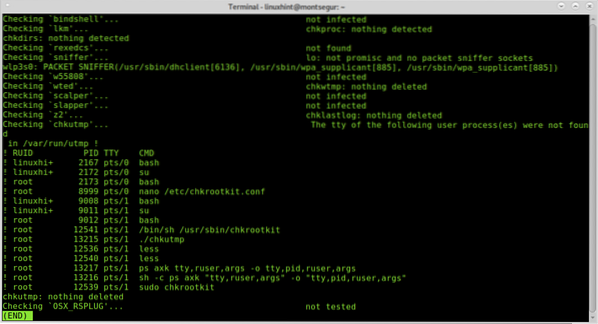

A folyamat során láthatja, hogy a chkrootkit integráló összes szkript futtatásra kerül.

Kényelmesebb képet kaphat a gördülő csövek hozzáadásával és kevesebbel:

# sudo chkrootkit | Kevésbé

Az eredményeket fájlba is exportálhatja a következő szintaxissal:

# sudo chkrootkit> eredmények

Ezután a kimenet típusának megtekintéséhez:

# kevesebb eredmény

jegyzet: bármelyik névre kicserélheti az „eredményt”, amelyet meg akar adni a kimeneti fájlnak.

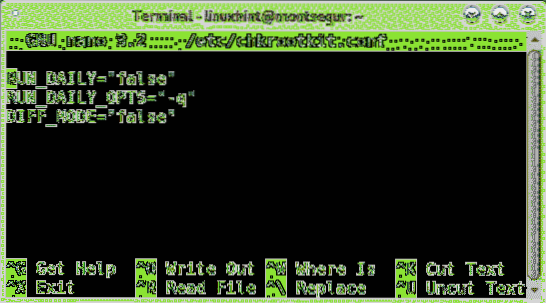

Alapértelmezés szerint manuálisan kell futtatnia a chkrootkit-ot a fent leírtak szerint, mégis meghatározhatja a napi automatikus vizsgálatokat az / etc / chkrootkit címen található chkrootkit konfigurációs fájl szerkesztésével.conf, próbáld ki a nano vagy bármilyen tetszőleges szövegszerkesztő segítségével:

# nano / etc / chkrootkit.konf

A napi automatikus beolvasás elérése érdekében az első sort tartalmazó RUN_DAILY = „hamis” szerkeszteni kell RUN_DAILY = "igaz"

Így kell kinéznie:

nyomja meg CTRL+x és Y hogy mentse és kilépjen.

Rootkit Hunter, a chkrootkit alternatívája:

A chkrootkit másik lehetősége a RootKit Hunter, ez egy kiegészítő is, figyelembe véve, ha az egyiket használva találta meg a rootkiteket, akkor az alternatíva használata kötelező a hamis pozitív adatok elvetéséhez.

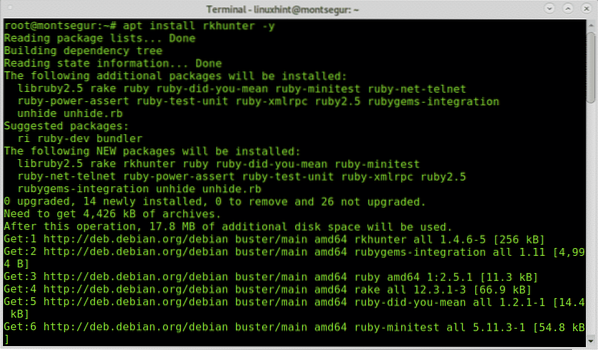

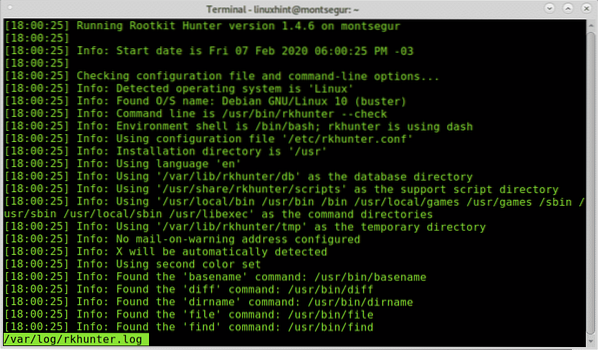

A RootKitHunter kezdeteként telepítse a futtatással:

# apt install rkhunter -y

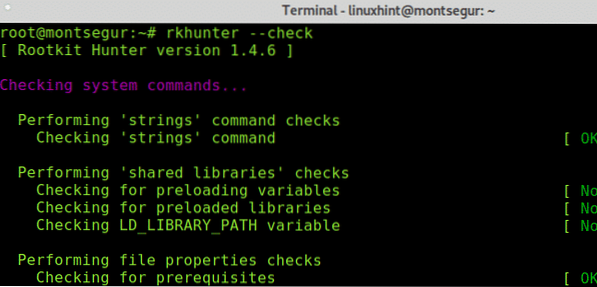

A telepítés után a teszt futtatásához hajtsa végre a következő parancsot:

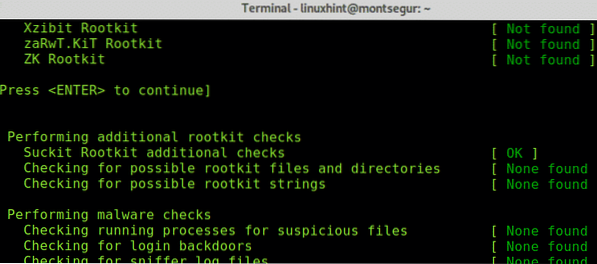

# rkhunter --ellenőrzésMint látható, a chkrootkit-hez hasonlóan az RkHunter első lépése a rendszer bináris fájljainak, de a könyvtárak és a karakterláncok elemzése is:

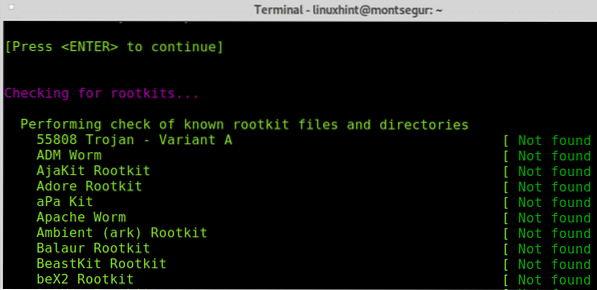

Amint látni fogod, a chkrootkit-lel ellentétben az RkHunter az ENTER megnyomására kéri, hogy folytassa a következő lépéseket, korábban a RootKit Hunter ellenőrizte a rendszer bináris fájljait és könyvtárait, most az ismert rootkitekre vonatkozik:

Nyomja meg az ENTER billentyűt, hogy az RkHunter folytassa a rootkitek keresését:

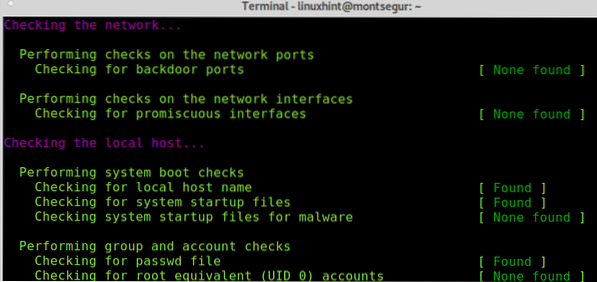

Ezután a chkrootkit-hez hasonlóan ellenőrizni fogja a hálózati interfészeket és azokat a portokat is, amelyekről ismert, hogy a hátsó ajtók vagy a trójaiak használják:

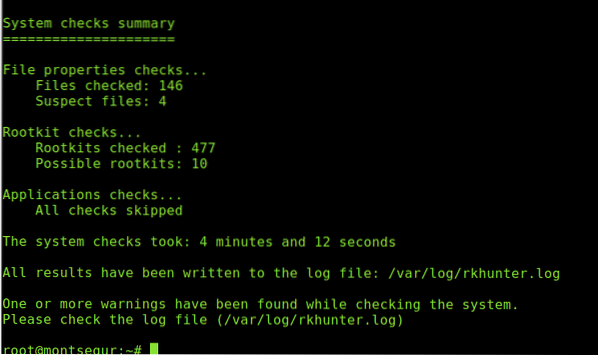

Végül kinyomtatja az eredmények összefoglalóját.

A (z) címen elmentett eredményekhez mindig hozzáférhet / var / log / rkhunter.napló:

Ha úgy gondolja, hogy eszközét rootkit fertőzte meg, vagy feltörték, akkor kövesse az itt felsorolt ajánlásokat https: // linuxhint.com / detect_linux_system_hacked /.

Remélem, hasznosnak találta ezt az oktatóanyagot a chkrootkit telepítéséről, konfigurálásáról és használatáról. Kövesse a LinuxHint alkalmazást, ha további tippeket és frissítéseket szeretne kapni a Linuxról és a hálózatról.

Phenquestions

Phenquestions