TCP szkennelés

A TCP állapotfigyelő protokoll, mert fenntartja a kapcsolatok állapotát. A TCP-kapcsolat magában foglalja a Server és az ügyféloldali socket háromirányú kézfogását. Amíg a kiszolgálóaljzat hallgat, az ügyfél SYN-t küld, majd a Szerver válaszol SYN-ACK-val. Ezután az ügyfél elküldi az ACK-t, hogy fejezze be a kapcsolat kézfogását

TCP nyitott port keresésére egy szkenner SYN csomagot küld a kiszolgálónak. Ha a SYN-ACK-t visszaküldi, akkor a port nyitva van. És ha a szerver nem fejezi be a kézfogást, és RST-vel válaszol, akkor a port zárva van.

UDP szkennelés

Az UDP viszont hontalan protokoll, és nem tartja fenn a kapcsolat állapotát. Háromirányú kézfogással sem jár.

UDP-port kereséséhez az UDP-szkenner UDP-csomagot küld a portnak. Ha az a port le van zárva, egy ICMP csomag jön létre és visszaküldik az origóra. Ha ez nem történik meg, ez azt jelenti, hogy a port nyitva van.

Az UDP port-keresés gyakran megbízhatatlan, mert az ICMP-csomagokat tűzfalak ejtik, hamis pozitív eredményt generálva a portolvasók számára.

Port szkennerek

Most, hogy megvizsgáltuk a port-szkennelés működését, továbbléphetünk a különböző port-szkennerek és azok funkcionalitása felé.

Nmap

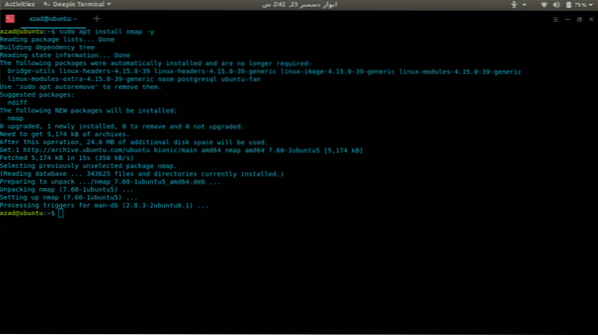

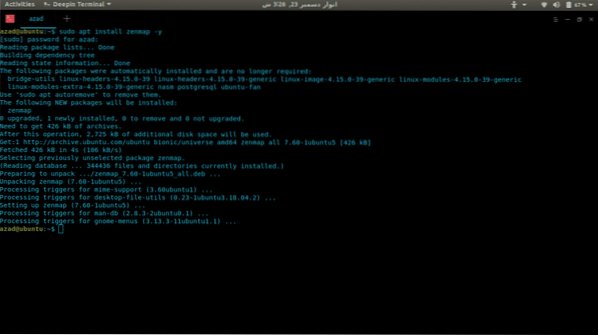

Az Nmap az eddigi legsokoldalúbb és legátfogóbb portolvasó. A port-beolvasástól kezdve az ujjlenyomat-nyomtatásig az operációs rendszerek és a sebezhetőség-átvizsgálásig mindent megtehet. Az Nmap rendelkezik CLI és GUI interfészekkel is, a GUI-t Zenmap-nak hívják. Nagyon sokféle lehetősége van a gyors és hatékony vizsgálatok elvégzésére. Az Nmap telepítésének módja Linux alatt.

sudo apt-get frissítéssudo apt-get upgrade -y

sudo apt-get install nmap -y

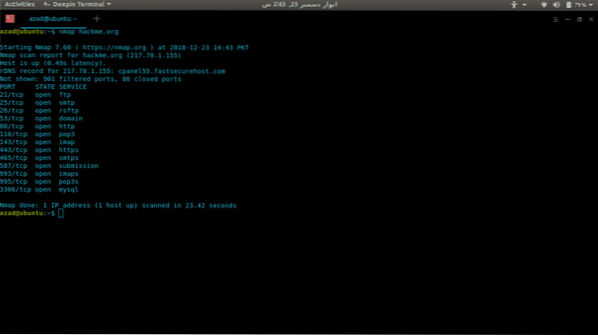

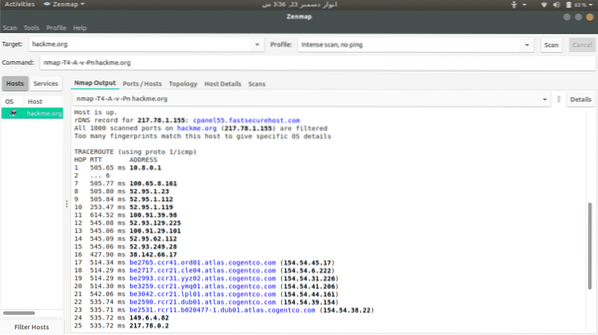

Most az Nmap-ot használjuk egy szerver (hackme.org) a nyitott portokhoz és az ezeken a portokon elérhető szolgáltatások felsorolásához, ez nagyon egyszerű. Csak írja be az nmap és a szerver címét.

nmap hackme.org

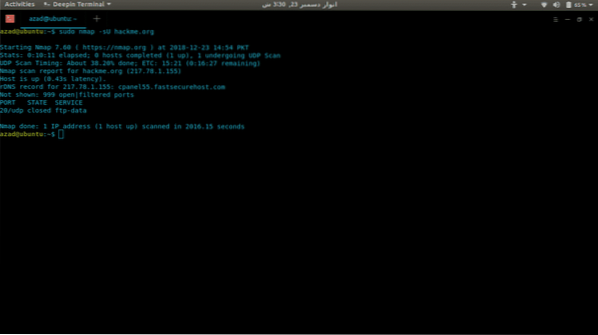

Az UDP-portok kereséséhez tegye a -sU opciót a sudo-ba, mert root jogosultságokat igényel.

sudo nmap -sU hackme.org

Sok más lehetőség áll rendelkezésre az Nmap-ban, például:

-p-: Keresse meg az összes 65535 portot-sT: TCP csatlakozás szkennelés

-O: Vizsgálja az operációs rendszert

-v: Bővebb beolvasás

-V: Agresszív letapogatás, mindent beolvas

-T [1-5]: A szkennelési sebesség beállítása

-Pn: Abban az esetben, ha a szerver blokkolja a pinget

Zenmap

A Zenmap az Nmap grafikus kezelőfelülete a kattintás nélküli gyerekeknek, így nem kell emlékeznie a parancsaira. A telepítéshez írja be

sudo apt-get install -y zenmap

Szerver beolvasásához írja be a címét, és válasszon a rendelkezésre álló vizsgálati lehetőségek közül.

Netcat

A Netcat egy nyers TCP és UDP portíró, amely portolvasóként is használható. Csatlakozási vizsgálatot használ, ezért nem olyan gyors, mint a Network Mapper. A telepítéshez írja be

[email protected]: ~ $ sudo apt install netcat-traditional -yNyitott port ellenőrzéséhez írjon

[e-mail védett]: ~ $ nc -z -v hackme.org 80... kivágás…

hackme.org [217.78.1.155] 80 (http) nyitva

A portok tartományának beolvasásához írja be a következőt:

[e-mail védett]: ~ $ nc -z -nv 127.0.0.1 20-80(ISMERETLEN) [127.0.0.1] 80 (http) nyitva

(ISMERETLEN) [127.0.0.1] 22 (ssh) nyitva

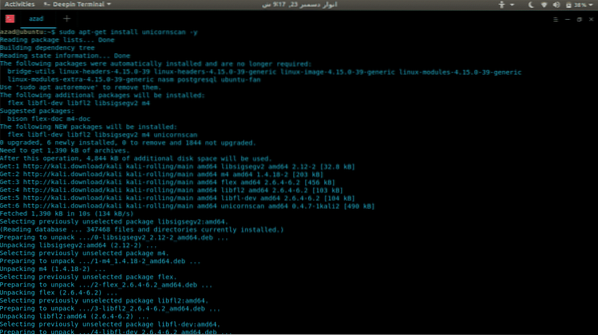

Egyszarvú

Az Unicornscan egy átfogó és gyors portolvasó, amelyet a sebezhetőségkutatók számára fejlesztettek ki. A Network Mapperrel ellentétben a saját User-land elosztott TCP / IP veremét használja. Sok olyan funkcióval rendelkezik, amelyek az Nmap-nál nincsenek, néhányat megadnak,

- Aszinkron hontalan TCP-vizsgálat a TCP Flag-ek minden változatával.

- Aszinkron hontalan TCP szalagcím megragadása

- Aszinkron protokoll-specifikus UDP-szkennelés (elegendő aláírás küldése a válasz kiváltásához).

- Aktív és passzív távoli operációs rendszer, alkalmazás és komponensek azonosítása a válaszok elemzésével.

- PCAP fájlok naplózása és szűrése

- Relációs adatbázis kimenet

- Egyedi modul támogatás

- Testreszabott adatkészlet nézetek

Az Unicornscan telepítéséhez írja be a következőt:

[email protected]: ~ $ sudo apt-get install unicornscan -y

A beolvasás futtatásához írjon

[e-mail védett]: ~ $ sudo us 127.0.0.1TCP nyitott ftp [21] 127-től.0.0.1 ttl 128

TCP nyitott smtp [25] 127-től.0.0.1 ttl 128

A TCP 127-től nyitja meg a http [80] oldalt.0.0.1 ttl 128

... kivágás…

Következtetés

A portolvasók jól jöhetnek, függetlenül attól, hogy DevOp, Gamer vagy hacker vagy. Ezeknek a szkennereknek nincs igazi összehasonlítása, egyik sem tökéletes, mindegyiknek megvannak a maga előnyei és hátrányai. Teljesen az Ön igényeitől és azok használatától függ.

Phenquestions

Phenquestions