A Social Engineering Attackek (hackelés szempontjából) meglehetősen hasonlítanak egy mágikus show előadásához. A különbség abban áll, hogy a Social Engineering Attack-ekben ez egy varázslatos trükk, ahol az eredmény egy bankszámla, közösségi média, e-mail, sőt a célszámítógéphez való hozzáférés is. Ki hozta létre a rendszert? EGY EMBER. A Social Engineering Attack elvégzése könnyű, hidd el, nagyon egyszerű. Egyetlen rendszer sem biztonságos. Az emberek az eddigi legjobb erőforrások és a biztonsági rések végpontjai.

Az utolsó cikkben bemutattam a Google-fiók célzását, a Kali Linux: Social Engineering Toolkit, ez egy újabb lecke az Ön számára.

Szükségünk van-e bizonyos behatolási tesztelő operációs rendszerre a Social Engineering Attack végrehajtásához? Valójában nem, a Social Engineering Attack rugalmas, az eszközök, például a Kali Linux, csak eszközök. A Social Engineering Attack fő pontja a „támadási folyamat megtervezése”.

Az utolsó Social Engineering Attack cikkben megtanultuk a Social Engineering Attack-et a „TRUST” használatával. Ebben a cikkben megtudhatjuk a „FIGYELEM”. Ezt a leckét egy „Tolvajok királyától” kaptam Apollo Robbins. Háttere képzett mágus, utcai mágus. Láthatta műsorát a YouTube-on. Egyszer egy TED beszélgetésben elmagyarázta, hogyan lehet ellopni a dolgokat. Képessége elsősorban az, hogy az áldozat figyelmével játszik, hogy zsebre tegye holmiját, például órákat, pénztárcát, pénzt, kártyát, bármi az áldozat zsebében, elismerés nélkül. Megmutatom, hogyan kell Social Engineering Attacket végrehajtani, hogy feltörje valaki Facebook-fiókját a „TRUST” és a „FIGYELEM” használatával. A „FIGYELEM” kulcsfontosságú a gyors beszélgetés és a kérdések feltevése. Te vagy a beszélgetés pilótája.

A Social Engineering Attack forgatókönyv

Ebben a forgatókönyvben 2 színész vesz részt: John támadó és Bima mint áldozat. John Bimát fogja célul tűzni. A Social Engineering Attack célja itt az, hogy hozzáférjen az áldozat Facebook-fiókjához. A támadási folyamat más megközelítést és módszert fog használni. John és Bima barátok, ebédidőben gyakran találkoznak az ebédlőben az irodájukban lévő pihenőidőben. John és Bima különböző osztályokban dolgozik, egyetlen alkalom, amikor találkoznak, amikor ebédelnek a menzán. Gyakran találkoznak és beszélgetnek egymással, mindeddig társak.

Egy napon John „rosszfiú” elhatározza, hogy a Social Engineering Attack-et gyakorolja az „FIGYELEM” játékkal, amelyet már korábban említettem. A tolvajok királya, Apollo Robbins inspirálta. Robbins egyik előadásában ezt mondta: két szemünk van, de agyunk csak egy dologra tud koncentrálni. Megtehetjük a többfeladatos feladatot is, de ez nem teszi egyszerre a különböző feladatokat, ehelyett csak gyorsan átirányítjuk a figyelmünket az egyes feladatokra.

A nap elején, hétfőn, az irodában, szokás szerint John a szobájában ül az íróasztalánál. Azt tervezi, hogy megkapja a barátja facebook-fiókjának feltörését. Ebéd előtt készen kell lennie. Az íróasztalánál ülve gondolkodik és kíváncsi.

Aztán vesz egy papírlapot, leül a székére, amely a számítógépe felé néz. Meglátogatja a Facebook oldalt, hogy megtalálja a módját, hogyan lehet feltörni valakinek a fiókját.

1. LÉPÉS: INDÍTÓ ABLAK MEGTALÁLÁSA a.k.egy lyuk

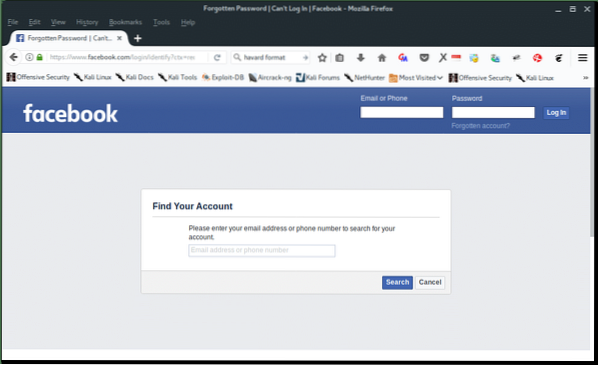

A bejelentkezési képernyőn észrevesz egy „elfelejtett fiók” nevű linket. Itt John a „elfelejtett fiók (jelszó-helyreállítás) ”funkció. A Facebook már kiszolgálta a kezdőablakunkat: “https: // www.Facebook.com / login / azonosít?ctx = helyreállítás ”.

Az oldalnak így kell kinéznie:

A területen "Keresse meg fiókját”Szakaszban van egy mondat, amely így szól:Kérjük, adja meg e-mail címét vagy telefonszámát a fiók kereséséhez”. Innen kapunk egy másik ablakkészletet: az e-mail cím „Email fiók" és a telefonszám a „Mobil Telefon”. Tehát Johnnak van egy hipotézise, hogy ha az áldozat e-mail fiókja vagy mobiltelefonja van, akkor hozzáférhet az áldozat Facebook-fiókjához.

2. LÉPÉS: A SZÁMLA AZONOSÍTÁSÁHOZ töltse ki a nyomtatványt

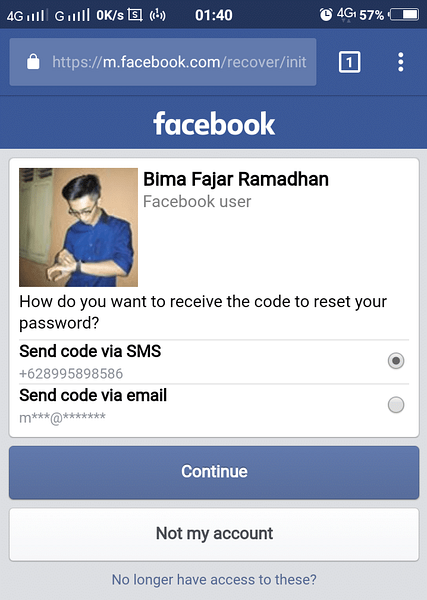

Oké, innentől kezdve John mélyen gondolkodni kezd. Nem tudja, mi Bima e-mail címe, de a mobiltelefonjára elmentette Bima telefonszámát. Ezután megragadja a telefonját, és megkeresi Bima telefonszámát. És ott megy, megtalálta. Elkezdi begépelni Bima telefonszámát arra a mezőre. Ezt követően megnyomja a „Keresés” gombot. A képnek így kell kinéznie:

Megkapta, megállapította, hogy Bima telefonszáma kapcsolódik a Facebook-fiókjához. Innentől fogva csak tartja, és nem nyomja meg a Folytatni gomb. Egyelőre csak arról gondoskodott, hogy ez a telefonszám csatlakozzon az áldozat Facebook-fiókjához, így ez közelebb kerül a hipotéziséhez.

Amit John valójában tett, az felderítést vagy információgyűjtést végez az áldozaton. Innen Johnnak elegendő információval rendelkezik, és kész végrehajtani. De, John találkozni fog Bimával a menzán, lehetetlen, hogy John elhozza a számítógépét, ugye? Nem baj, van egy praktikus megoldása, ami a saját mobiltelefonja. Tehát, mielőtt találkozna Bimával, megismétli a 1. LÉPÉS és 2 androidos mobiltelefonján található Chrome böngészőben. Így néz ki:

3. LÉPÉS: TALÁLKOZZON AZ ÁLTAL

Rendben, most minden be van állítva és készen áll. Johnnak csak annyit kell tennie, hogy megragadja Bima telefonját, kattintson a gombra Folytatni gombot a telefonján, olvassa el a Facebook által küldött SMS-t (a visszaállítási kódot) Bima telefonján, emlékezzen rá és törölje az üzenetet egyetlen idő alatt, gyorsan.

Ez a terv a fejébe tapad, miközben ő most a menzához sétál. John a zsebébe tette a telefonját. Belépett a menza területére, és Bimát kereste. Balról jobbra fordította a fejét, hogy kitalálja, hol van a fene Bima. Szokás szerint a sarokülésben van, kezét integetve Johnnak, készen áll az étkezésére.

John azonnal elfogyaszt egy kis adag ételt ebben a délben, és közel kerül az asztalhoz Bimával. Sziaszt Bimának, aztán együtt esznek. Evés közben John körülnéz, észreveszi, hogy Bima telefonja az asztalon van.

Miután befejezték az ebédet, egymással beszélgetnek. Mint általában, addig, amíg John egy ponton új témát nyit a telefonokról. John azt mondja neki, hogy Johnnak új telefonra van szüksége, és Johnnak tanácsára van szüksége arról, hogy melyik telefon alkalmas John számára. Aztán Bima telefonjáról kérdezett, mindent megkérdezett, a modellt, a specifikációkat, mindent. És akkor John megkéri, hogy próbálja ki a telefonját, John úgy viselkedik, mintha valóban vevő lenne, aki telefont keres. John bal keze az engedélyével megragadja a telefonját, míg a jobb keze az asztal alatt van, és felkészül a saját telefonjának kinyitására. John a bal kezére, a telefonjára irányítja a figyelmét, John annyit beszélt telefonjáról, annak súlyáról, sebességéről és így tovább.

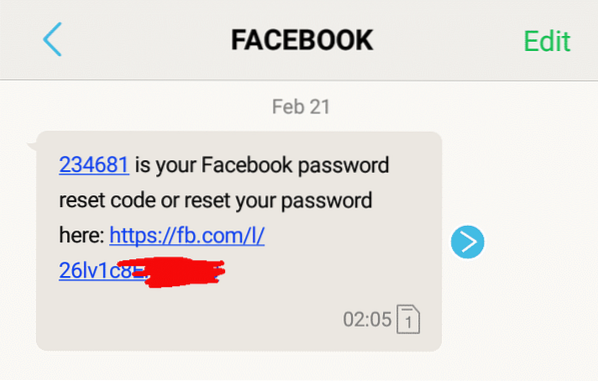

Most John azzal kezdi a Támadást, hogy nullára kapcsolja Bima telefonjának csengőhangját, hogy megakadályozza, hogy felismerje, ha új értesítés érkezik. John bal kezére még mindig odafigyel, míg a jobb keze valójában nyomja a Folytatni gomb. Amint John megnyomta a gombot, bejön az üzenet.

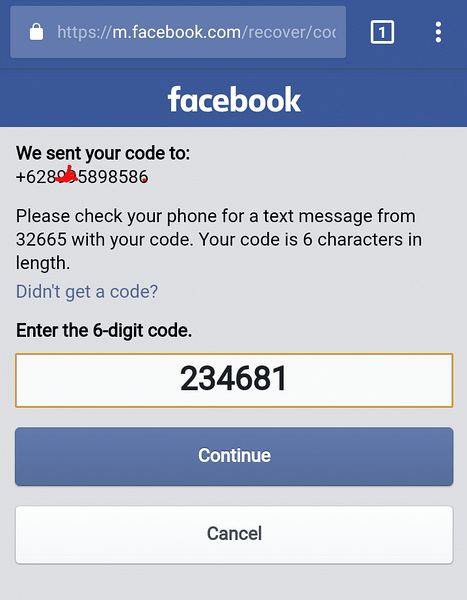

Ding ... Nincs hang. Bima nem ismerte fel a beérkező üzenetet, mert a monitor John felé néz. John azonnal kinyitja az üzenetet, elolvassa és emlékezik rá 6 számjegyű tű az SMS-ben, majd hamarosan törli. Most végzett Bima telefonjával, John visszaadja neki Bima telefonját, míg John jobb keze kiveszi a saját telefonját, és azonnal gépelni kezd 6 számjegyű tű csak eszébe jutott.

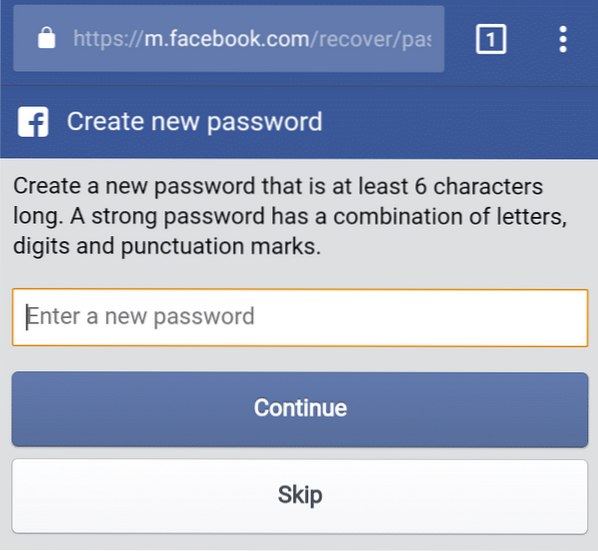

Aztán John megnyomja Folytatni. Megjelenik az új oldal, és megkérdezte, hogy új jelszót akar-e megadni, vagy sem.

John nem fogja megváltoztatni a jelszót, mert nem gonosz. De most megvan Bima facebook-fiókja. És küldetésével sikerült.

Amint láthatja, a forgatókönyv olyan egyszerűnek tűnik, de hé, milyen könnyen megragadhatja és kölcsönadhatja ismerősei telefonját? Ha összefüggésben áll a hipotézissel azzal, hogy rendelkezik barátai telefonjával, bármit megkaphat, amit csak akar, rosszul.

Phenquestions

Phenquestions