- Hogyan lehet letiltani az ssh root hozzáférést a Debian 10 Buster-en

- Az ssh hozzáférés biztonságának alternatívái

- Az ssh port szűrése iptables segítségével

- TCP burkolók használata az ssh szűrésére

- Az ssh szolgáltatás letiltása

- Kapcsolódó cikkek

Hogyan lehet letiltani az ssh root hozzáférést a Debian 10 Buster-en

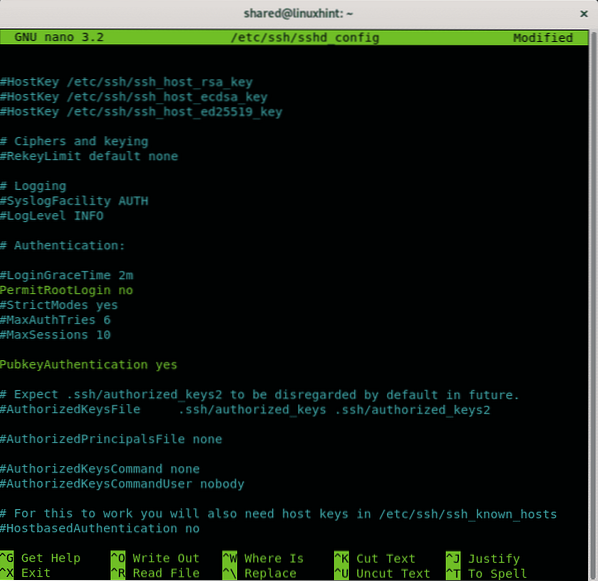

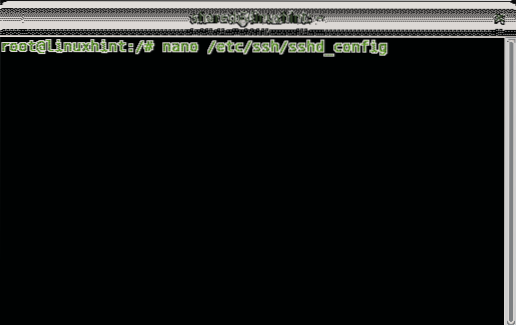

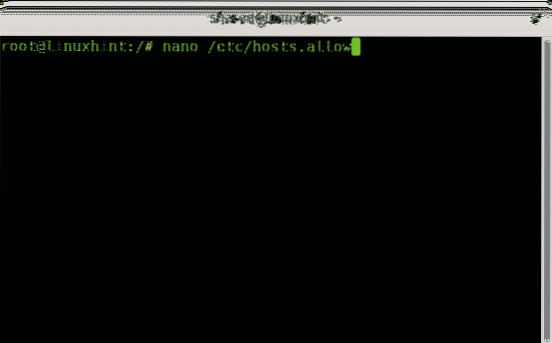

Az ssh gyökér elérésének letiltásához szerkesztenie kell az ssh konfigurációs fájlt, a Debianon az / etc / ssh / sshd_config, szerkesztése a nano szövegszerkesztő futtatásával:

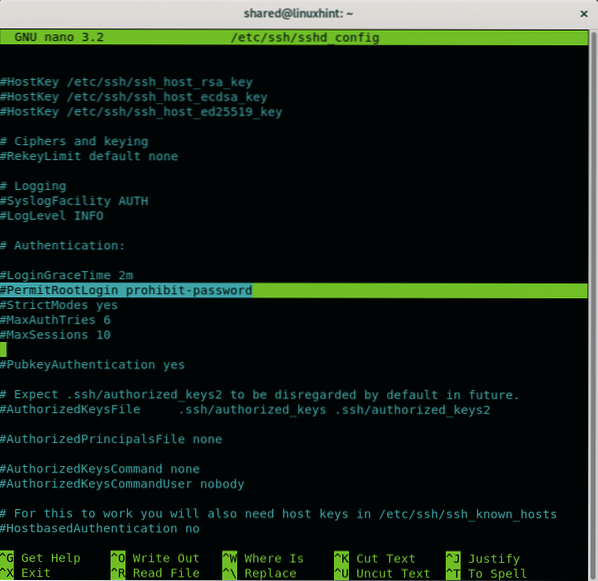

A nanón megnyomhatja CTRL + W (hol) és típusát PermitRoot hogy megtalálja a következő sort:

#PermitRootLogin tiltó-jelszó

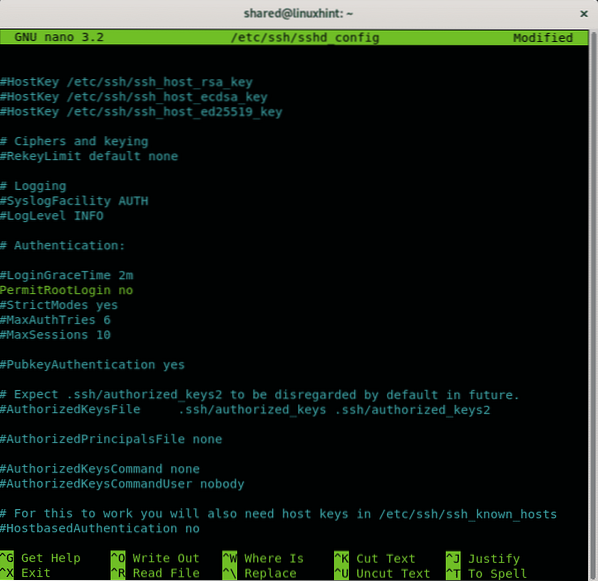

A root hozzáférés ssh-n keresztüli letiltásához egyszerűen jelölje ki ezt a sort és cserélje ki tiltó-jelszó mert nem mint a következő képen.

A root hozzáférés letiltása után nyomja meg a gombot CTRL + X és Y hogy mentse és kilépjen.

A tiltó-jelszó opció megakadályozza a jelszó bejelentkezését, amely csak tartalék műveletekkel, például nyilvános kulcsokkal engedélyezi a bejelentkezést, megakadályozva a durva erő támadásait.

Az ssh hozzáférés biztonságának alternatívái

A nyilvános kulcs hitelesítéséhez való hozzáférés korlátozása:

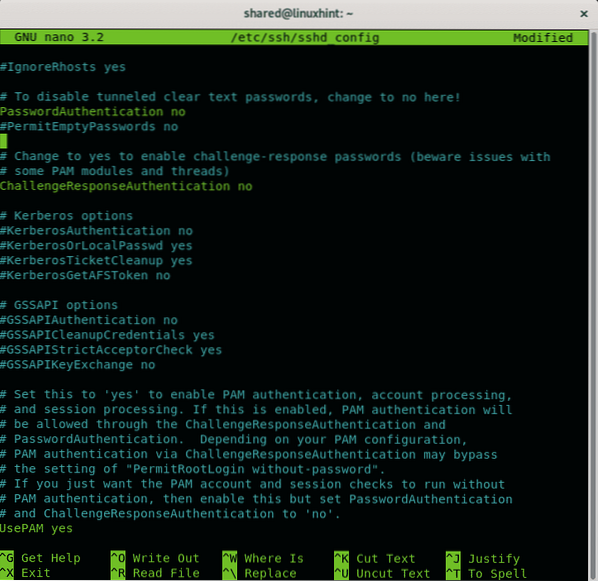

A jelszóval történő bejelentkezés letiltásához, amely csak nyilvános kulccsal engedélyezi a bejelentkezést, nyissa meg a / etc / ssh / ssh_config konfigurációs fájl futtatásával:

A jelszóval történő bejelentkezés letiltásához, amely csak nyilvános kulccsal engedélyezi a bejelentkezést, nyissa meg a / etc / ssh / ssh_config konfigurációs fájl futtatásával:

nano / etc / ssh / sshd_configKeresse meg a sort tartalmazó PubkeyAuthentication és győződjön meg róla, hogy azt mondja Igen mint az alábbi példában:

A jelet tartalmazó sor megkeresésével ellenőrizze, hogy a jelszó-hitelesítés ki van-e kapcsolva Jelszó hitelesítés, ha megjegyzést fűz, kommentálja, és győződjön meg róla, hogy a következőre van állítva: nem mint a következő képen:

Ezután nyomja meg a gombot CTRL + X és Y a nano szövegszerkesztő mentéséhez és kilépéshez.

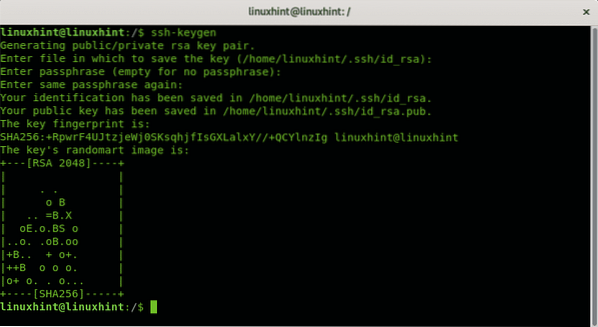

Most, mint az a felhasználó, akinek engedélyezni kívánja az ssh hozzáférést, privát és nyilvános kulcspárokat kell létrehoznia. Fuss:

ssh-keygenVálaszoljon a kérdéssorra, és hagyja az első választ alapértelmezettként az ENTER megnyomásával, állítsa be a jelszavát, ismételje meg, és a kulcsok a ~ /.ssh / id_rsa

Írja be a fájlt, ahová menteni szeretné a kulcsot (/ root /.ssh / id_rsa):

Írja be a jelszót (jelszó nélkül üres):

Azonosítását elmentettük a / root / könyvtárba.ssh / id_rsa.

Nyilvános kulcsát a / root / könyvtárba mentette.ssh / id_rsa.kocsma.

A legfontosabb ujjlenyomat:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

A kulcs véletlenszerű képe a következő:

+---[RSA 2048]----+

Az imént létrehozott kulcspárok átviteléhez használhatja a ssh-copy-id parancs a következő szintaxissal:

ssh-copy-idAz alapértelmezett ssh port módosítása:

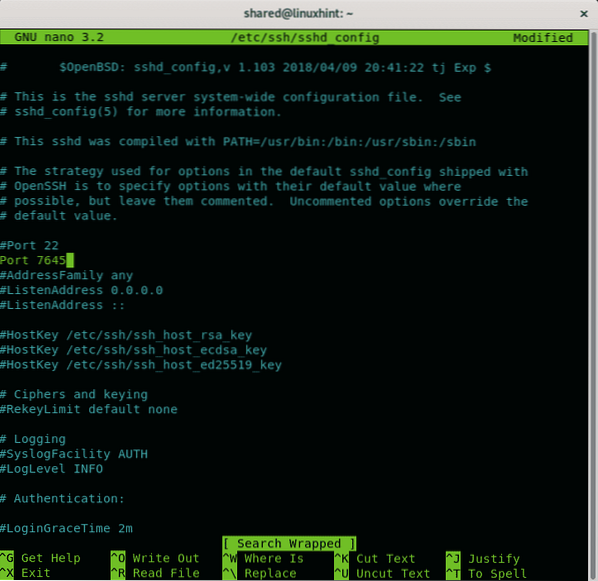

Nyissa meg a / etc / ssh / ssh_config konfigurációs fájl futtatásával:

nano / etc / ssh / sshd_config

Tegyük fel, hogy a 7645-ös portot szeretné használni az alapértelmezett 22-es port helyett. Adjon hozzá egy sort, mint az alábbi példában:

Ezután nyomja meg a gombot CTRL + X és Y hogy mentse és kilépjen.

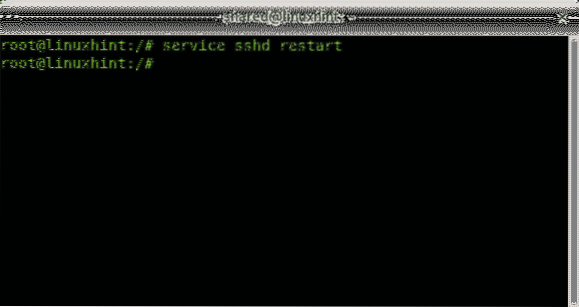

Indítsa újra az ssh szolgáltatást a futtatással:

szolgáltatás sshd újraindítása

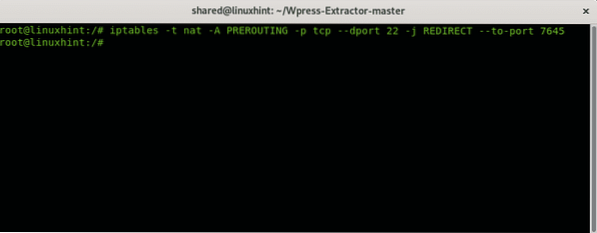

Ezután konfigurálnia kell az iptables alkalmazást a 7645-ös porton keresztüli kommunikáció engedélyezéséhez:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT - a 7645-es portra

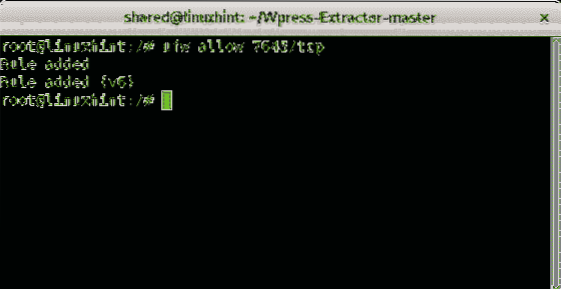

Használhatja helyette az UFW-t (bonyolult tűzfal) is:

ufw 7645 / tp engedélyezése

Az ssh port szűrése

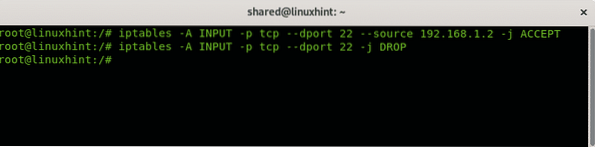

Szabályokat is meghatározhat az ssh kapcsolatok elfogadásához vagy elutasításához adott paraméterek szerint. A következő szintaxis bemutatja, hogyan fogadhatjuk el az ssh kapcsolatokat egy adott IP-címről az iptables használatával:

iptables -A INPUT -p tcp --port 22 - forrásiptables -A BEMENET -p tcp --port 22 -j DROP

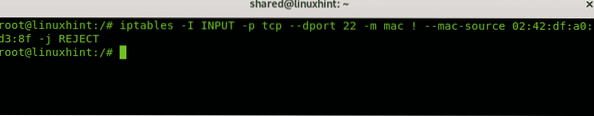

A fenti példa első sora utasítja az iptables-t, hogy fogadja a bejövő (INPUT) TCP kéréseket a 22. portra az IP 192-ből.168.1.2. A második sor utasítja az IP-táblákat, hogy dobják el az összes kapcsolatot a 22-es porttal. Szűrheti a forrást mac cím alapján is, például az alábbi példában:

iptables -I BEMENET -p tcp --port 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j ELutasít

A fenti példa minden kapcsolatot elutasít, kivéve a 02: 42: df: a0: d3: 8f mac címmel rendelkező eszközt.

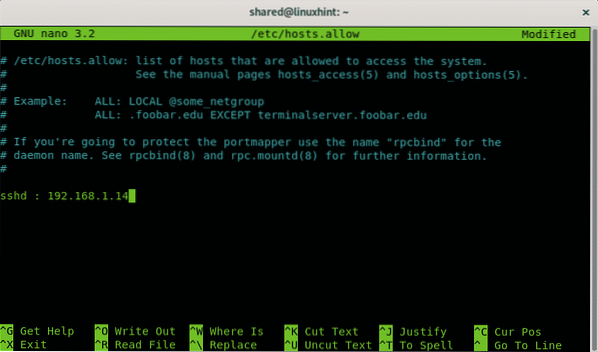

TCP burkolók használata az ssh szűrésére

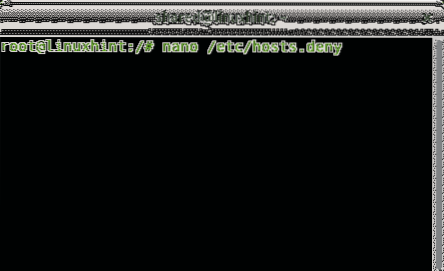

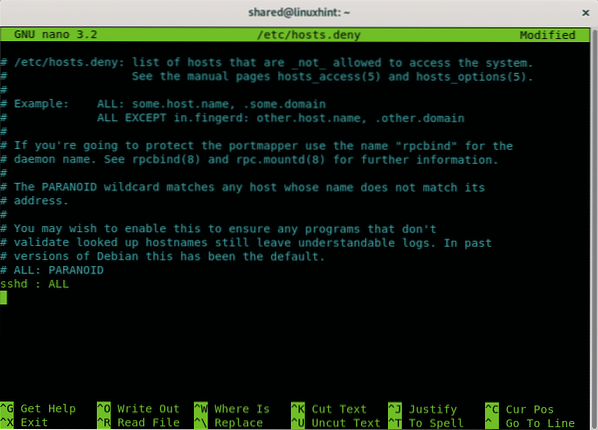

Az IP-címek engedélyezésének másik módja az ssh-n keresztüli csatlakozáshoz, a többi elutasításakor pedig a könyvtárak gazdagépeinek szerkesztése.megtagadni és befogadni.engedélyezze az / etc könyvtárban.

Az összes futás elutasításához:

nano / etc / hosts.tagadni

Adjon hozzá egy utolsó sort:

sshd: MINDEN

A mentéshez és a kilépéshez nyomja meg a CTRL + X és Y gombokat. Most, hogy az adott gazdagépek az ssh-n keresztül engedélyezzék, szerkessze az / etc / hosts fájlt.Futtatás engedélyezése, szerkesztése:

nano / etc / hosts.lehetővé teszi

Adjon hozzá egy sort, amely tartalmazza:

SSD:

A nano mentéséhez és kilépéshez nyomja meg a CTRL + X billentyűkombinációt.

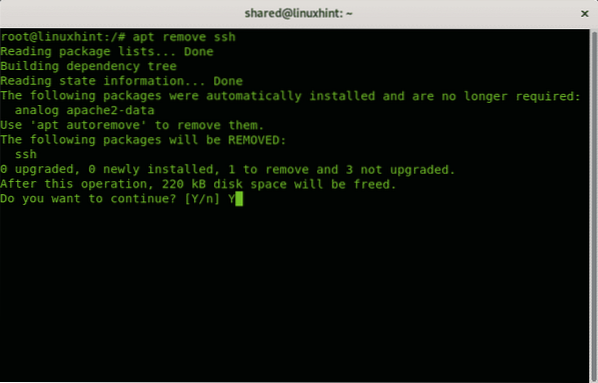

Az ssh szolgáltatás letiltása

Sok hazai felhasználó az ssh-t haszontalannak tartja, ha egyáltalán nem használja, eltávolíthatja, vagy letilthatja vagy kiszűrheti a portot.

Debian Linuxon vagy olyan alapú rendszereken, mint az Ubuntu, az apt csomagkezelő segítségével eltávolíthatja a szolgáltatásokat.

Az ssh szolgáltatásfuttatás eltávolítása:

Az eltávolítás befejezéséhez nyomja meg az Y gombot.

És ez csak az ssh biztonságának megőrzésére irányuló hazai intézkedésekről szól.

Remélem, hogy hasznosnak találta ezt az oktatóanyagot, kövesse a LinuxHint alkalmazást, ha további tippeket és oktatóanyagokat szeretne kapni a Linuxról és a hálózatról.

Kapcsolódó cikkek:

- Az SSH-kiszolgáló engedélyezése az Ubuntu 18-on.04 LTS

- Engedélyezze az SSH-t a Debian 10-en

- SSH port továbbítás Linux rendszeren

- Általános SSH konfigurációs beállítások Ubuntu

- Hogyan és miért kell megváltoztatni az alapértelmezett SSH-portot

- Konfigurálja az SSH X11 továbbítást a Debian 10-en

- Arch Linux SSH szerver beállítása, testreszabása és optimalizálása

- Iptable kezdőknek

- Munka a Debian tűzfalakkal (UFW)

Phenquestions

Phenquestions