Jellemzők

Az alábbiakban bemutatjuk a Burp Suite szolgáltatásait:

- Scanner: Vizsgálja a sérülékenységeket.

- Alkalmazástudatos pók: Az oldalak bizonyos mértékű elcsúsztatására használható.

- Betolakodó: Alkalmazható módon támadásokat és durva erőket hajtanak végre az oldalakon.

- Ismétlő: Minden kérelem vezérlésére és átirányítására szolgál.

- Sequencer: A munkamenet tokenek tesztelésére szolgál.

- Extender: Lehetővé teszi a beépülő modulok kézi összeállítását az egyedi funkcionalitás elérése érdekében

- Összehasonlító és dekóder: Mindkettőt különféle célokra használják.

Burp Spider

A Burp Suite tartalmaz egy hibát is, amelyet Burp Spider néven ismerünk. A Burp Spider egy olyan program, amely bejárja a hatókörben feltüntetett összes objektív oldalt. A Burp hiba megkezdése előtt a Burp Suite programot el kell rendezni a HTTP forgalom rögzítésére.

Mi a webalkalmazás bejárati tesztelése?

A webalkalmazások bejárati tesztje digitális támadást hajt végre a keretrendszer adatainak összegyűjtésére, a benne rejlő gyengeségek felfedezésére és annak kiderítésére, hogy ezek a hiányosságok hogyan veszélyeztethetik végül az alkalmazást vagy a rendszert.

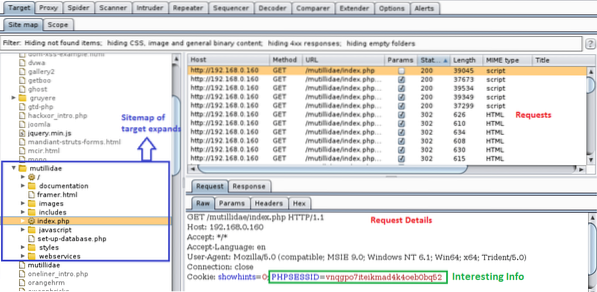

Felület

A Burp Suite más eszközökhöz hasonlóan sorokat, menüsorokat és különféle panelkészleteket tartalmaz.

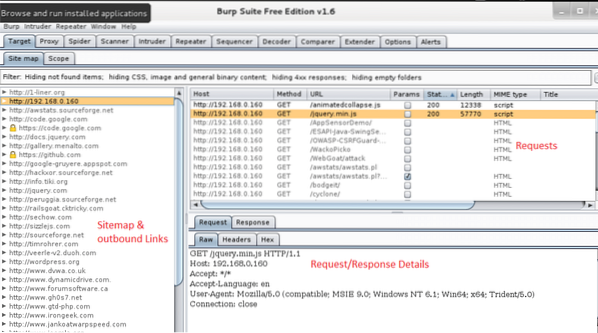

Az alábbi táblázat bemutatja az alábbiakban ismertetett különféle lehetőségeket.

- Szerszám és opciók választó fülek: Válassza ki az eszközöket és a beállításokat.

- Webhelytérkép nézet: Megjeleníti a webhelytérképet.

- Kérések várólistája: Megjeleníti a kérések benyújtását.

- Kérés / válasz részletei: Megjeleníti a szervertől érkező kéréseket és válaszokat.

A webhely pókhálósítása a webes biztonsági tesztek elvégzésének jelentős funkciója. Ez segít azonosítani a webalkalmazás mértékét. Mint fentebb említettük, a Burp Suite saját pókkal rendelkezik, Burp Spider néven, amely be tud csúszni egy weboldalba. Főleg négy lépést tartalmaz.

Lépések

1. lépés: Állítson be egy proxyt

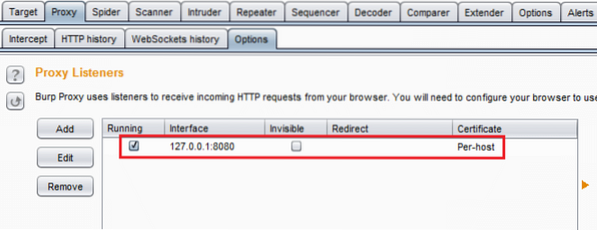

Először indítsa el a Burp Suite programot, és ellenőrizze az opciókat a Opciók alfül.

Detect IP is helyi kiszolgáló IP és a port 8080.

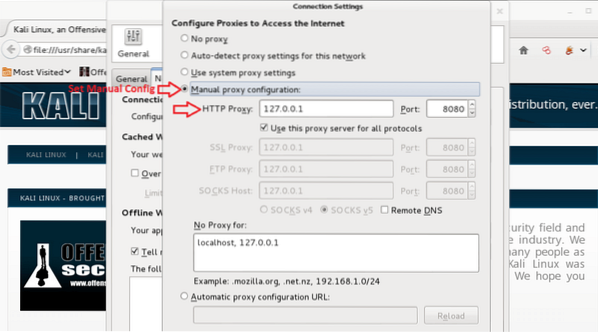

Ezenkívül ellenőrizze, hogy az Intercept be van-e kapcsolva. Nyissa meg a Firefoxot, és lépjen a Opciók fülre. Kattintson a gombra preferenciák, azután Hálózat, azután Csatlakozási beállítások, és utána válassza a Manuális proxy konfiguráció kiválasztás.

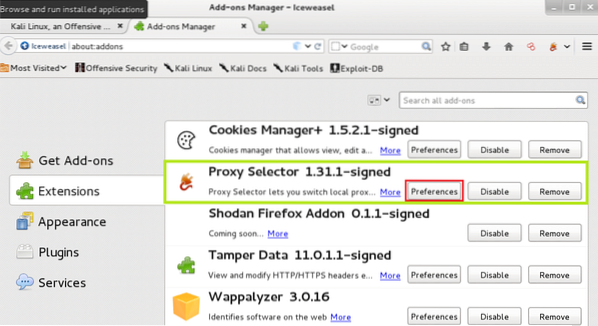

A proxy telepítéséhez telepítse a proxy választót a Kiegészítők oldalt és kattintson preferenciák.

Menj Kezelje a proxykat és tartalmazzon egy másik közvetítőt, kerekítve az alkalmazandó adatokat.

Kattintson a Proxy választó gombot a jobb felső sarokban, és válassza ki az imént létrehozott proxyt.

2. lépés: Tartalom megszerzése

A proxy beállítása után lépjen a célkitűzéshez úgy, hogy beírja az URL-t a helysávba. Láthatja, hogy az oldal nem töltődik be. Ez azért történik, mert a Burp Suite rögzíti az egyesületet.

A Burp Suite-ban megtekintheti a kérési lehetőségeket. Kattintson az előre az egyesület továbbjutásához. Ezen a ponton láthatja, hogy az oldal halmozott a programban.

Visszatérve a Burp Suite-hoz láthatja, hogy minden terület lakott.

3. lépés: A Pók kiválasztása és indítása

Itt az objektív mutillidae választják. Kattintson a jobb gombbal a mutillidae objektumot a webhelytérképről, és válassza ki a Pók innen választási lehetőség.

Amikor a Pók elkezdődik, kap egy rövid részletet, amint az a mellékelt ábrán látható. Ez egy bejelentkezési struktúra. A Pók a megadott információk alapján képes feltérképezni. Ezt a folyamatot az "Űrlap figyelmen kívül hagyása" gombra kattintva hagyhatja ki.

4. lépés: A részletek kezelése

Amint a hiba fut, a fa a mutillidae ága benépesül. Hasonlóképpen, a kérések megjelennek a sorban, és a részletek a Kérés fülre.

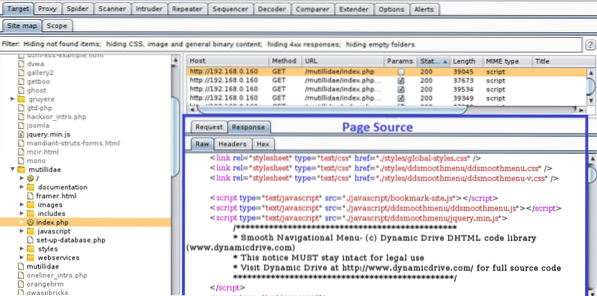

Lépjen tovább a különféle fülekre, és tekintse meg az összes alapadatot.

Végül ellenőrizze, hogy a Pók kész-e, tekintse át a Pók lapot.

Ezek a Burp Suite használatával végzett webbiztonsági teszt legfontosabb elemei és kezdeti szakaszai. A tesztelés során a pókhúzás jelentős része a rekonstrukciónak, és ennek végrehajtásával jobban megértheti az objektív helyszínét. A következő oktató gyakorlatok során ezt a Burp Suite eszközkészletének különböző eszközeire fogjuk kiterjeszteni.

Következtetés

A Burp Suite felhasználható alapvető http közvetítőként a forgalom blokkolására a nyomozás és a lejátszás céljából, egy webalkalmazás biztonsági szkenner, egy eszköz egy webalkalmazás elleni gépies támadások végrehajtására, egy eszköz az egész webhely ellenőrzésére a támadás felületének felismerésére és egy module API sok hozzáférhető kívülálló kiegészítővel. Remélem, hogy ez a cikk segített többet megtudni erről a csodálatos tolltesztelő eszközről.

Phenquestions

Phenquestions