SCP és SSH beállítása:

A következő konfigurációs lépéseket kell végrehajtania az SCP és SSH műveletek végrehajtásához a localhosttól a távoli felhőeszközig:

Az AWS Systems Manager Agent telepítése EC2 példányokra:

Mi az SSM-ügynök?

Az Amazon szoftver SSM Agent telepíthető és konfigurálható egy EC2 példányra, virtuális gépre vagy helyszíni szerverre. Az SSM Agent lehetővé teszi a Rendszerkezelő számára ezeknek az eszközöknek a frissítését, vezérlését és testreszabását. Az ügynök kezeli az AWS Cloud System Manager szolgáltatás kéréseit, végrehajtja azokat a kérelemben meghatározottak szerint, és az Amazon Message Delivery Service segítségével visszajuttatja az állapot- és végrehajtási információkat az Eszközkezelő szolgáltatáshoz. Ha nyomon követi a forgalmat, láthatja az Amazon EC2-példányokat és a hibrid rendszer bármely helyszíni szerverét vagy virtuális gépét, amelyek kölcsönhatásba lépnek az ec2 üzenetek végpontjaival.

SSM ügynök telepítése:

Az SSM Agent alapértelmezés szerint telepítve van néhány EC2 és Amazon System Images (AMI) példányra, például az Amazon Linux, az Amazon Linux 2, az Ubuntu 16, az Ubuntu 18 és 20, valamint az Amazon 2 ECS által optimalizált AMI-kre. Emellett manuálisan telepítheti az SSM-et bármely AWS-régióból.

Az Amazon Linux rendszerre történő telepítéséhez először töltse le az SSM ügynök telepítőjét, majd futtassa a következő paranccsal:

[e-mail védett]: ~ $ sudo yum install -y https: // s3.vidék.amazonaws.com / amazon-ssm-region / latest / linux_amd64 / amazon-ssm-agent.fordulatA fenti parancsban:vidék" tükrözi a Systems Manager által biztosított AWS régióazonosítót. Ha nem tudja letölteni a régióból, akkor megadta, használja az i globális URL-t.e

[e-mail védett]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / latest / linux_amd64 / amazon-ssm-agent.fordulatA telepítés után a következő paranccsal ellenőrizze, hogy az ügynök fut-e vagy sem

[e-mail védett]: ~ $ sudo status amazon-ssm-agentHa a fenti parancs azt mutatja, hogy az amazon-ssm-agent le van állítva, próbálkozzon az alábbi parancsokkal:

[e-mail védett]: ~ $ sudo start amazon-ssm-agent[e-mail védett]: ~ $ sudo status amazon-ssm-agent

IAM példányprofil létrehozása:

Alapértelmezés szerint az AWS Systems Manager nem rendelkezik jogosultsággal a példányok műveleteinek végrehajtására. Engedélyeznie kell a hozzáférést az AWS Identity and Access Management Instant Profile (IAM) használatával. Indításkor egy konténer továbbítja az IAM helyzetadatait egy Amazon EC2 példánynak, példányprofilnak hívják. Ez a feltétel kiterjed az AWS Systems Manager összes képességének jóváhagyására. Ha a System Manager képességeit használja, például a Run parancsot, akkor a Session Manager számára szükséges alapvető engedélyekkel rendelkező példányprofil már csatolható az Ön példányaihoz. Ha a példányai már kapcsolódnak egy olyan példányprofilhoz, amely tartalmazza az AmazonSSMManagedInstanceCore AWS kezelt házirendet, a megfelelő Session Manager engedélyeket már kiadták. Bizonyos esetekben azonban előfordulhat, hogy módosítani kell az engedélyeket, hogy munkamenetkezelői engedélyeket adjon hozzá egy példányprofilhoz. Először nyissa meg az IAM konzolt az AWS felügyeleti konzolba történő bejelentkezéssel. Most kattintson aSzerepek”Opciót a navigációs sávon. Itt válassza ki a házirendbe beillesztendő pozíció nevét. Az Engedélyek lapon válassza az Oldalsó házirend hozzáadása lehetőséget az oldal alján. Kattintson a JSON fülre, és cserélje ki a már ütemezett tartalmat a következőre:

"Verzió": "2012-10-17",

"Nyilatkozat": [

"Effektus": "Engedélyezés",

"Akció": [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Forrás": "*"

,

"Effektus": "Engedélyezés",

"Akció": [

"s3: GetEncryptionConfiguration"

],

"Forrás": "*"

,

"Effektus": "Engedélyezés",

"Akció": [

"km: visszafejtés"

],

"Erőforrás": "kulcsnév"

]

A tartalom cseréje után kattintson az Ellenőrzési irányelv gombra. Ezen az oldalon írja be a névbe a beágyazott házirend nevét, például a SessionManagerPermissions nevet. Ezt követően válassza a Házirend létrehozása lehetőséget.

A parancssori felület frissítése:

Az AWS CLI 2. verziójának letöltéséhez a Linux parancssorból először töltse le a telepítési fájlt a curl paranccsal:

[e-mail védett]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.postai irányítószám"Csomagolja ki a telepítőt a következő paranccsal:

[e-mail védett]: ~ $ unzip awscliv2.postai irányítószámAnnak biztosítása érdekében, hogy a frissítés a már telepített AWS CLI 2. verzióval azonos helyen legyen engedélyezve, keresse meg a meglévő symlinket a melyik paranccsal, és a telepítési könyvtárat az ls paranccsal:

[e-mail védett]: ~ $ aws[e-mail védett]: ~ $ ls -l / usr / local / bin / aws

Hozza létre a telepítési parancsot a szimbólum és a könyvtár információ segítségével, majd erősítse meg a telepítést az alábbi parancsokkal:

[e-mail védett]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --update[e-mail védett]: ~ $ aws --verzió

A Session Manager beépülő modul telepítése:

Telepítse a Session Manager plugint a helyi számítógépre, ha az AWS CLI-t szeretné használni a munkamenetek megkezdéséhez és befejezéséhez. A bővítmény Linuxra történő telepítéséhez először töltse le az RPM csomagot, majd telepítse a következő parancssorozattal:

[e-mail védett]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / latest / linux_64bit / session-manager-plugin.rpm "-o" session-manager-plugin.fordulat"[email protected]: ~ $ sudo yum install -y session-manager-plugin. fordulat

A csomag telepítése után a következő paranccsal ellenőrizheti, hogy a bővítmény telepítése sikeres volt-e vagy sem:

[e-mail védett]: ~ $ session-manager-pluginVAGY

[e-mail védett]: ~ $ aws ssm start-session - target-id-of-an-instance-you-have-permissions to accessA helyi gazdagép SSH konfigurációs fájljának frissítése:

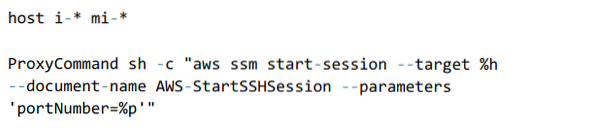

Módosítsa az SSH konfigurációs fájlt, hogy egy proxy parancs elindítsa a Session Manager munkamenetét, és az összes adatot továbbítsa a kapcsolaton keresztül. Adja hozzá ezt a kódot az SSH konfigurációs fájlhoz:~ /.ssh / config ”:

SCP és SSH használata:

Most már készen áll arra, hogy az előzőekben említett lépések végrehajtása után az SSH- és az SCP-kapcsolatokat közvetlenül a közeli számítógépéről küldje el a felhőtulajdonságokkal.

Szerezze be a felhőalapú eszköz-példányazonosítót. Ez az AWS felügyeleti konzolon vagy a következő paranccsal érhető el:

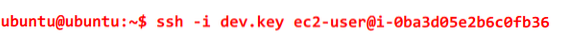

[e-mail védett]: ~ $ aws ec2 írja le-példányokatAz SSH a szokásos módon futtatható, ha a példányazonosítót hostnévként használja, és az SSH parancssor így változik:

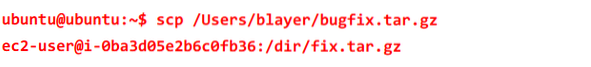

Most a fájlokat az SCP használatával könnyen át lehet vinni a távoli gépre, köztes szakasz nélkül.

Következtetés:

A felhasználók évek óta támaszkodnak a tűzfalakra a felhőtartalmak biztonságos eléréséhez, de ezeknek az opcióknak titkosítási és kezelési általános problémái vannak. Míg a változatlan infrastruktúra különféle okokból ideális cél, bizonyos esetekben az élő rendszer létrehozásához vagy fenntartásához foltokat vagy más adatokat kell másolni az élő példányokba, és sokaknak szükségük lesz az élő futtatásra vagy az élő futtatásra. Az AWS Systems Manager Session Manager lehetővé teszi ezt a képességet külön tűzfalbevitel és külső megoldások, például S3 közbenső használat nélkül.

Phenquestions

Phenquestions