Az AppArmor, a Linux Kernel Security Module, az alkalmazásspecifikus profilok használatával korlátozhatja a telepített szoftverek hozzáférését a rendszerhez. Az AppArmor meghatározása kötelező hozzáférés-vezérlés vagy MAC rendszer. Néhány profilt a csomag telepítésekor telepítenek, és az AppArmor tartalmaz néhány kiegészítő profilt az apparmor-profil csomagokból. Az AppArmor csomag alapértelmezés szerint telepítve van az Ubuntura, és az összes alapértelmezett profil betöltődik a rendszer indításakor. A profilok tartalmazzák a hozzáférési ellenőrzési szabályok listáját, amelyeket a rendszer tárol etc / apparmor.d /.

Bármely telepített alkalmazást megvédhet az alkalmazás AppArmor profiljának létrehozásával. Az AppArmor profilok kétféle módban működhetnek: „panasz” vagy „végrehajtás”. A rendszer nem érvényesít semmilyen szabályt, és a profilsértéseket a naplók elfogadják panasz módban. Ez a mód jobb, ha bármilyen új profilt tesztel és fejleszt. A szabályokat a rendszer kényszerített módban hajtja végre, és ha bármely alkalmazásprofilnál bármilyen megsértés történik, akkor az adott alkalmazás számára nem engedélyezett semmilyen művelet, és a jelentési napló a syslogban vagy az auditd-ben jön létre. A syslogot a helyről érheti el, / var / log / syslog. Ez a cikk bemutatja, hogyan ellenőrizheti a rendszer meglévő AppArmor profiljait, módosíthatja a profil módját és új profilt hozhat létre.

Jelölje be a Meglévő AppArmor profilokat

apparmor_status paranccsal megtekinthető a feltöltött AppArmor profilok listája állapottal. Futtassa a parancsot root jogosultsággal.

$ sudo apparmor_status

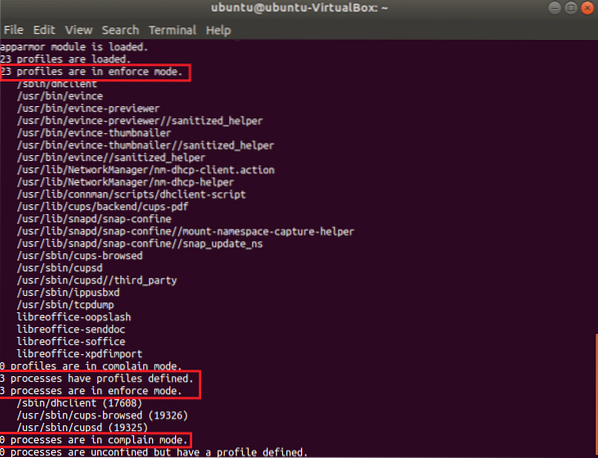

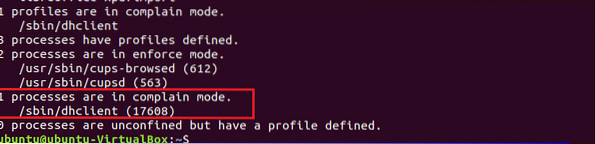

A profilok listája az operációs rendszer és a telepített csomagok szerint változtatható. A következő kimenet jelenik meg az Ubuntu 17-ben.10. Megmutatja, hogy 23 profil AppArmor profilként van betöltve, és mindegyik alapértelmezés szerint kényszerített módként van beállítva. Itt 3 folyamatot, a dhclient, a csészében böngészett és a cupsd értékeket a kényszerített módú profilok határozzák meg, és panasz módban nincs folyamat. Bármely definiált profil végrehajtási módját megváltoztathatja.

Profil mód módosítása

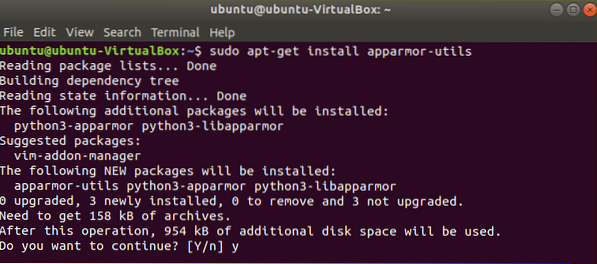

Bármely folyamat profilmódját megváltoztathatja panaszról végrehajtásra vagy fordítva. Telepítenie kell a apparmor-utils csomagot a művelet elvégzéséhez. Futtassa a következő parancsot, és nyomja meg a 'Yamikor engedélyt kér a telepítéshez.

$ sudo apt-get install apparmor-utils

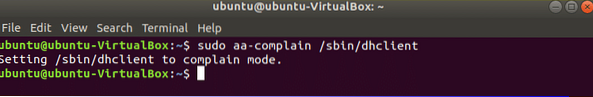

Van egy profil neve dhclient amelyet kényszerített módként állítanak be. Futtassa a következő parancsot az üzemmód panaszos üzemmódra váltásához.

$ sudo aa-reklamál / sbin / dhclient

Most, ha újra ellenőrzi az AppArmor profilok állapotát, látni fogja, hogy a dhclient végrehajtási módja panasz módra változik.

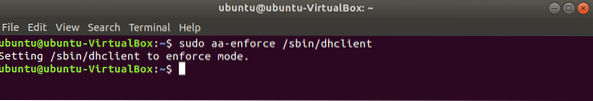

A következő paranccsal újra módosíthatja az üzemmódot kényszerített módra.

$ sudo aa-enforce / sbin / dhclient

A végrehajtási mód beállításának útvonala az összes AppArmore profil számára a következő / etc / apparmor.d / *.

Futtassa a következő parancsot az összes profil végrehajtási módjának beállításához panasz módban:

$ sudo aa-reklamál / etc / apparmor.d / *Futtassa a következő parancsot az összes profil végrehajtási módjának kikényszerített módban történő beállításához:

$ sudo aa-enforce / etc / apparmor.d / *Hozzon létre egy új profilt

Az összes telepített program alapértelmezés szerint nem hoz létre AppArmore-profilokat. A rendszer biztonságának megőrzése érdekében előfordulhat, hogy létre kell hoznia egy AppArmore-profilt az adott alkalmazáshoz. Új profil létrehozásához meg kell találnia azokat a programokat, amelyek nem kapcsolódnak egyetlen profilhoz sem, de biztonságra van szükségük. app-unconfined paranccsal ellenőrizhető a lista. A kimenet szerint az első négy folyamat nem kapcsolódik egyetlen profilhoz sem, az utolsó három folyamatot pedig három profil korlátozza alapértelmezés szerint kényszerített móddal.

$ sudo aa-unconfined

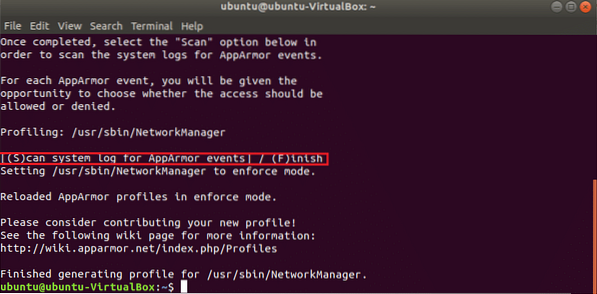

Tegyük fel, hogy a NetworkManager folyamat profilját szeretné létrehozni, amely nem korlátozott. Fuss aa-genprof parancsot a profil létrehozásához. Típus 'F'a profil létrehozásának befejezéséhez. Minden új profil alapértelmezés szerint kényszerített módban jön létre. Ez a parancs üres profilt hoz létre.

$ sudo aa-genprof NetworkManager

Az újonnan létrehozott profilokhoz nincs meghatározva szabály, és az új fájl tartalmát a következő fájl szerkesztésével módosíthatja a program korlátozásának beállításához.

$ sudo cat / etc / apparmor.d / usr.sbin.Hálózati menedzser

Töltse be újra az összes profilt

Bármely profil beállítása vagy módosítása után újra be kell töltenie a profilt. Az összes meglévő AppArmor-profil újratöltéséhez futtassa a következő parancsot.

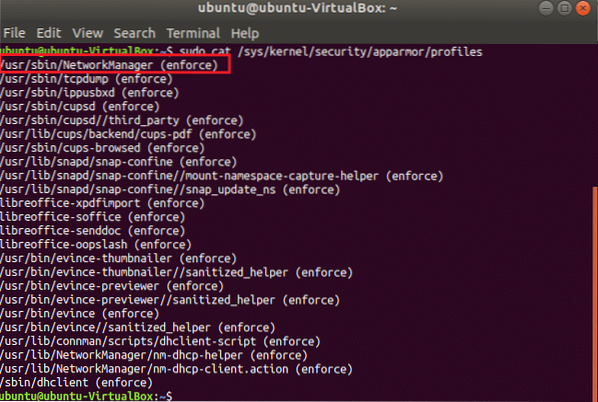

$ sudo systemctl töltse be újra az apparmort.szolgáltatásAz aktuálisan betöltött profilokat a következő paranccsal ellenőrizheti. A kimenetben megjelenik a NetworkManager program újonnan létrehozott profiljának bejegyzése.

$ sudo cat / sys / kernel / security / apparmor / profilok

Tehát az AppArmor egy hasznos program a rendszer biztonságának megőrzéséhez a szükséges alkalmazások korlátozásainak megadásával.

Phenquestions

Phenquestions