- Hogyan lehet az Nmap segítségével távolról ellenőrizni a nyitott portokat a Linuxon

- Hogyan lehet helyileg ellenőrizni a nyitott portokat a Linuxon

- Szolgáltatások eltávolítása a Debian 10 Buster-en

- Hogyan lehet bezárni a Linux nyitott portjait az UFW használatával

- Hogyan lehet bezárni a nyitott portokat Linux alatt az iptables segítségével

- Kapcsolódó cikkek

Hogyan lehet helyileg ellenőrizni a nyitott portokat a Linuxon

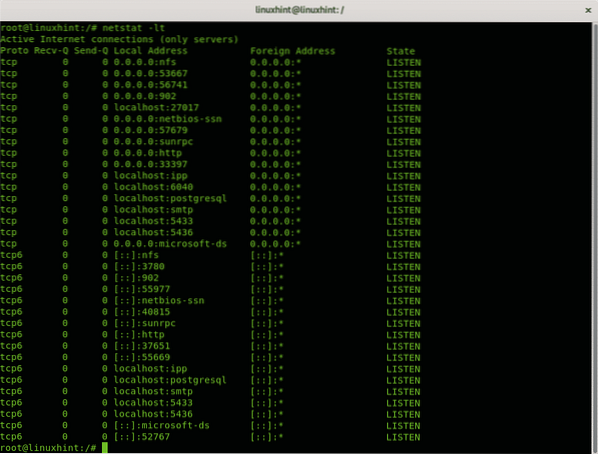

A netstat parancs az összes számítógépes operációs rendszeren (operációs rendszeren) megtalálható a hálózati kapcsolatok figyeléséhez. A következő parancs a netstat segítségével jeleníti meg az összes hallgatási portot a TCP protokoll használatával:

netstat -lt

Hol:

netstat: felhívja a programot.

-l: felsorolja a hallgatási portokat.

-t: megadja a TCP protokollt.

A kimenet emberbarát, jól elrendezve a protokollt, fogadott és elküldött csomagokat, helyi és távoli IP-címeket, valamint a port állapotát tartalmazó oszlopokban.

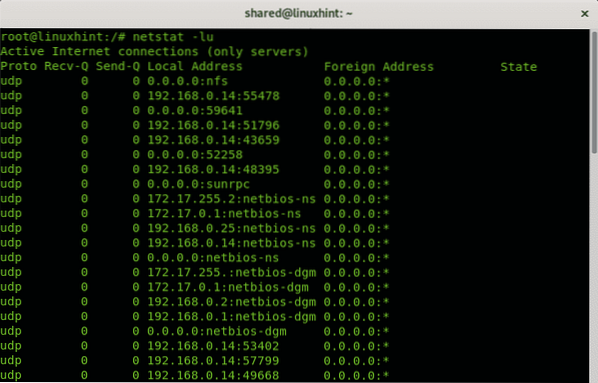

Ha megváltoztatja a TCP protokollt az UDP számára, az eredmény - legalábbis Linux rendszeren - csak nyitott portokat jelenít meg az állam megadása nélkül, mivel a TCP protokollal ellentétben az UDP protokoll hontalan.

netstat -lu

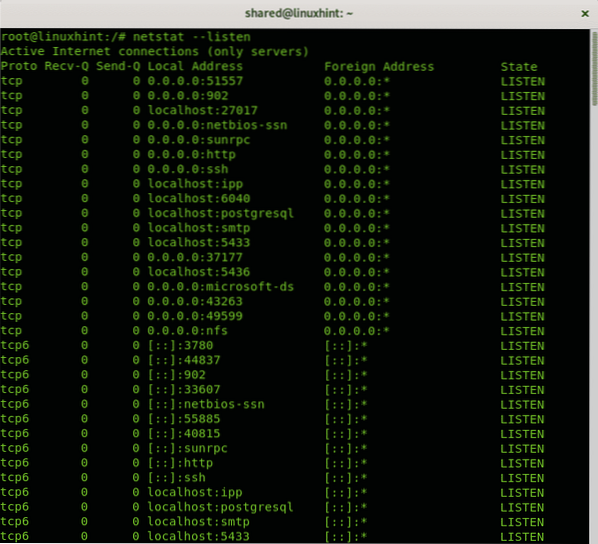

Kerülheti a protokollok megadását, és csak a -l vagy -listen opcióval kaphat információt a portoktól, a protokolltól függetlenül:

netstat - hallgass

A fenti opció a TCP, UDP és Unix socket protokollok információit jeleníti meg.

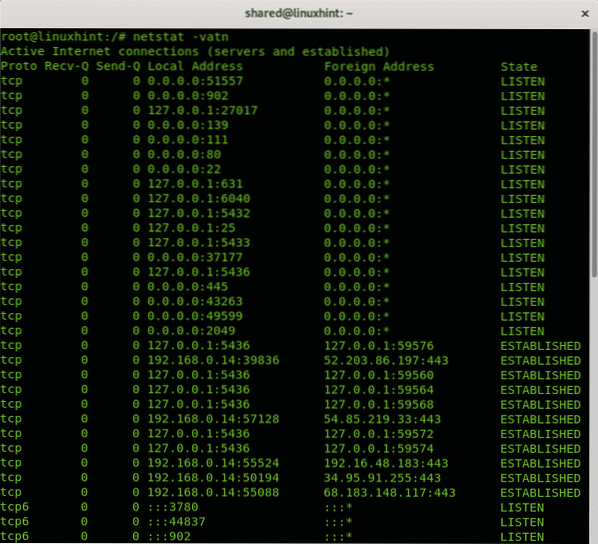

Az összes fenti példa bemutatja, hogyan lehet információt kinyomtatni a figyelő portokra létrehozott kapcsolat nélkül. A következő parancs bemutatja a hallgatási portok és a létrehozott kapcsolatok megjelenítését:

netstat -vatn

Hol:

netstat: felhívja a programot

-v: bőbeszédűség

-a: aktív kapcsolatokat mutat.

-t: tcp kapcsolatokat mutat

-n: a portokat számértékben mutatja

Tegyük fel, hogy gyanús folyamatot azonosított a rendszerében, és ellenőrizni szeretné a hozzá tartozó portokat. Használhatja a parancsot lsof a folyamatokhoz társított nyitott fájlok felsorolására szolgál.

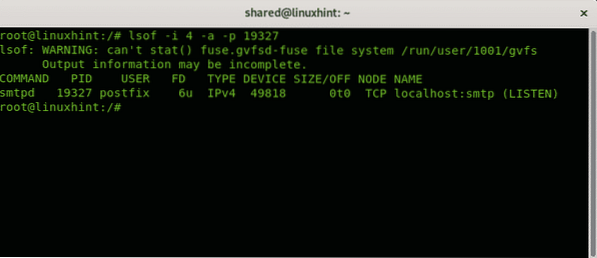

lsof -i 4 -a -pA következő példában az 19327 folyamatot fogom ellenőrizni:

lsof -i 4 -a -p 19327

Hol:

lsof: meghívja a programot

-én: felsorolja az internettel interakcióban lévő fájlokat, az opciót 4 csak az opciót az IPv4 nyomtatására utasítja 6 elérhető az IPv6-ra.

-a: utasítja a kimenetet ANDed-re.

-p: meghatározza az ellenőrizni kívánt folyamat PID számát.

Amint látja, a folyamat a hallgató smtp porthoz kapcsolódik.

Hogyan lehet távolról ellenőrizni a nyitott portokat a linuxon

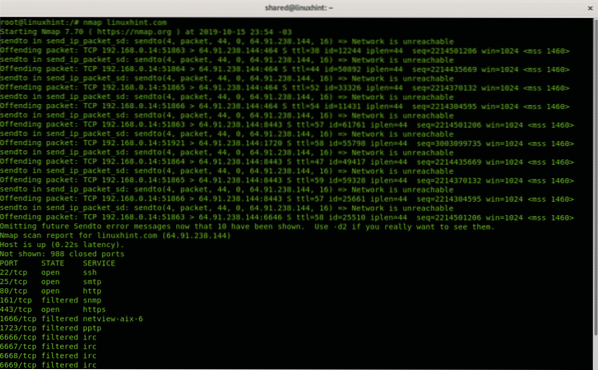

Ha egy távoli rendszer portjait szeretné észlelni, akkor a legelterjedtebb eszköz az Nmap (Network Mapper). A következő példa egyetlen port vizsgálatot mutat be a Linuxhint ellen.com:

A kimenet 3 oszlopba rendezve mutatja a portot, a port állapotát és a port mögött meghallgató szolgáltatást.

Nem látható: 988 zárt portKIKÖTŐ ÁLLAMI SZOLGÁLAT

22 / tcp nyitott ssh

25 / tcp nyitott smtp

80 / tcp nyitott http

161 / tcp szűrt snmp

443 / tcp nyitott https

1666 / tcp szűrt netview-aix-6

1723 / tcp szűrt pptp

6666 / tcp szűrt irc

6667 / tcp szűrt irc

6668 / tcp szűrt irc

6669 / tcp szűrt irc

9100 / tcp szűrt jetdirect

Alapértelmezés szerint az nmap csak a leggyakoribb 1000 portot vizsgálja. Ha azt szeretné, hogy az nmap ellenőrizze az összes futó portot:

nmap -p- linuxhint.comA kapcsolódó cikkek Az oktatóanyag szakaszában további oktatóanyagokat találhat az Nmap-on a portok és célok beolvasásához számos további lehetőséggel.

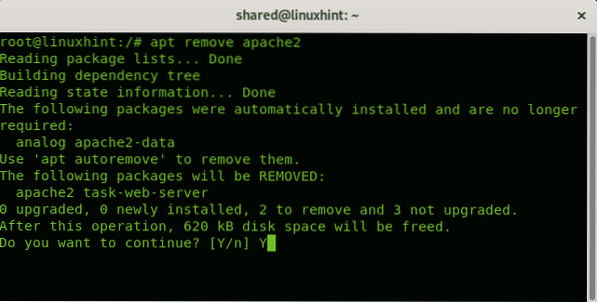

Szolgáltatások eltávolítása a Debian 10 buster-en

A tűzfalszabályok mellett ajánlott a portok letiltása a felesleges szolgáltatások eltávolításával. A Debian 10 Buster alatt ez elérhető az apt használatával.

A következő példa bemutatja, hogyan lehet eltávolítani az Apache 2 szolgáltatást az apt használatával:

Kérésre nyomja meg Y hogy véget vessen az eltávolításnak.

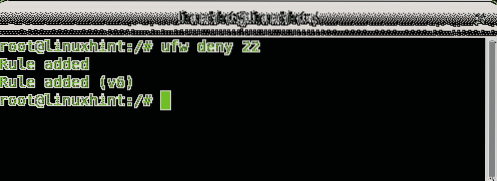

Hogyan lehet bezárni a Linux nyitott portjait az UFW használatával

Ha nyitott portokat talál, akkor nem kell nyitnia, a legegyszerűbb megoldás az UFW (bonyolult tűzfal) használatával bezárni

Kétféle módon blokkolhatunk egy portot az opció használatával tagadni és az opcióval elutasít, A különbség az, hogy az utasítás utasítása tájékoztatja a második oldalt a kapcsolat elutasításáról.

A 22-es port blokkolása a szabály használatával tagadni csak fuss:

A 22-es port blokkolása a szabály használatával elutasít csak fuss:

ufw elutasítja 22

A kapcsolódó cikkek szakaszban az oktatóanyag végén talál egy jó oktatóanyagot a Nem egyszerű tűzfalról.

Hogyan lehet bezárni a nyitott portokat Linux alatt az iptables segítségével

Míg az UFW a portok kezelésének legegyszerűbb módja, az Iptables kezelőfelülete.

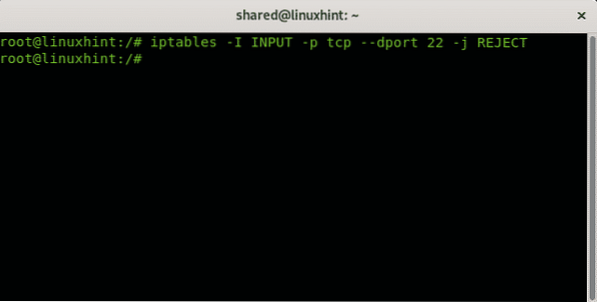

A következő példa bemutatja, hogyan lehet elutasítani a 22-es porthoz való kapcsolódást az iptables használatával:

A fenti szabály utasítja az összes tcp bejövő (INPUT) kapcsolat elutasítását a célporthoz (dport) 22. Ha elutasítják a forrást, tájékoztatni fogják a kapcsolatot.

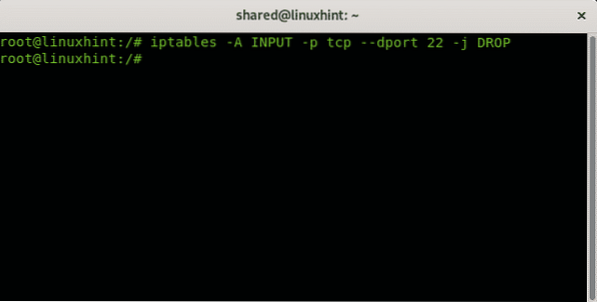

A következő szabály csak eldob minden csomagot anélkül, hogy tájékoztatná a forrást, hogy a kapcsolatot elutasították:

iptables -A BEMENET -p tcp --port 22 -j DROP

Remélem, hasznosnak találta ezt a rövid oktatóanyagot. Kövesse a LinuxHint alkalmazást további frissítésekért és tippekért a Linuxról és a Hálózatról.

Kapcsolódó cikkek:

- Munka UFW-vel (bonyolult tűzfal)

- NMAP alapismeretek bemutató

- Hogyan lehet felsorolni a nyílt portokat a tűzfalban

- Nmap hálózati szkennelés

- A Zenmap (Nmap GUI) telepítése és használata az Ubuntun és a Debianon

- Nmap: beolvassa az IP-tartományokat

- Nmap szkriptek használata: Nmap szalaghirdetés megragad

- 30 Nmap példa

Phenquestions

Phenquestions